Wszystko

Najnowsze

Archiwum

408

Apple: Nadchodzi szpiegowanie iPhonów i Macbooków - [Niebezpiecznik]

![Apple: Nadchodzi szpiegowanie iPhonów i Macbooków - [Niebezpiecznik]](https://wykop.pl/cdn/c3397993/link_1629056598mDcM7y30HzYm7Aylp3tu4F,w220h142.jpg)

O "skanowaniu" zdjęć i wiadomości pod kątem treści pedofilskich i terrorystycznych. Czy nadchodzące zmiany poważnie naruszają prywatność komunikacji użytkowników. Co, jak i u kogo będzie skanowane oraz co firma robi dobrze a co źle...

z- 95

- #

- #

- #

- #

- #

- #

42

Zatruwanie kodu źródłowego, to nowy skuteczny rodzaj hakowania

W ostatnim opracowaniu badaczy z Cornell Tech opisano nowy sposób przeprowadzania ataków online, który obejmuje specyficznie zatruwanie kodu źródłowego.

z- 8

- #

- #

- #

- #

- #

- #

1

Cyberataki zmorą firm. Ogromne koszty i ryzyko utraty wiarygodności -...

Ataki hakerów są coraz śmielsze. Można powiedzieć, że każdy cyberatak zakończony sukcesem, czyli uzyskaniem okupu, zachęca inne grupy do prób złamania zabezpieczeń danego przedsiębiorstwa.

z- 0

- #

- #

- #

- #

- #

- #

15

Luka w platformie Steam dotycząca płatności

Jak można było sobie dowolnie zwiększyć saldo portfela na platformie Steam od Valve? (opis techniczny) Atakujący mógł po kilku ruchach za pośrednictwem oszukanego salda Steam wykupywać klucze do gier i np. z zyskiem sprzedawać je za prawdziwe pieniądze

z- 0

- #

- #

- #

- #

- #

- #

24

Włamania na Profil Zaufany. Zrobił to 239 razy.

Warszawscy policjanci zatrzymali hakera podejrzanego o serię włamań na Profil Zaufany. 27-letni mężczyzna miał odwiedzić konta 239 osób i udostępnić osobom trzecim pozyskane dane umożliwiające logowanie. Winni byli przede wszystkim właściciele kont.

z- 10

- #

- #

- #

- #

- #

Po podłączeniu tego dysku do innego kompa firefox nie poprosił o hasło główne tylko odpalił profil zalogowany już do wszystkich gmaili, wykopu itd. To jak to hasło główne niby działa?

#niebezpiecznik #bazydanych #security

#windows ale wołam #linux bo tam mądrzy siedzą

źródło: comment_1628684916p26lUBsEVpCEtSc23YzdVy.jpg

Pobierz- 1

Btw. patrząc po obrazku używasz jakiejś antycznej wersji Firefoxa lub jakiegoś Pale Moona. Niebezpiecznie jest używać starych wersji przeglądarek.

- 1

Cytowany tekst...Jeśli lap wpadnie w czyjeś ręce to po wyjęciu dysku dane są widoczne, trochę to kpina z zabezpieczeń jakichkolwiek.

Dlatego powinno się szyfrować dysk.

Tak samo wirus może odbezpieczony profil wysłać do siebie = zero zabezpieczeń nawet przy

- 52

Można jeszcze wykopać mój artykuł jak komuś się podoba: https://www.wykop.pl/link/6224753/programowanie-w-go-wzmacniamy-systemow-typow-dla-wiekszej-poprawnosci-kodu/

To samo zestawienie u mnie na stronie (lepsze formatowanie)

- 9

Nie chcesz wołania: plusuj bardzo okazjonalnie lub wcale, albo zabierz swoje dotychczasowe plusy, aby wyłączyć wołanie

przy kolejnym wpisie.

Wołam: @mozgogrdyczka @radek1122012 @wuochu @piwoszneofita @yggdrasil @Dbzdur @czlowiekmaszyna @Kaminohikari @afe1 @maaRcel @oxern @saviola7 @mowilemzewroce @wyinwidualizowany @CytrynowySorbet @deviolin @abdiel @Gomusss @7y13rDurd3n @zobojetnialy @brakslow

374

Zaklej taśmą diodę zasilania bo Cię podsłuchają.

Diody wskazujące podłączenie do zasilania nie świecą cały czas tak samo. Naukowcy z Izraela udowodnili że przechwycenie ich sygnału optycznego pozwala na zrekonstruowanie dźwięku odtwarzanego przez dany sprzęt. Na atak podatne są nie tylko głośniki, ale też inne urządzenia takie jak rozdzielacze USB

z- 36

- #

- #

- #

- #

- #

- #

375

Przyznał się do ściągnięcia plików z danymi klientów Taurona. Jest zarzut

Do pięciu lat więzienia grozi mieszkańcowi wielkopolskiej Piły, który wykradł pliki z danymi klientów Taurona, po czym szantażował pracowników podwykonawców energetycznej spółki, żądając okupu w wysokości 10 tysięcy złotych. Tauron półtora tygodnia temu poinformował o wycieku danych...

zTo Znalezisko było promowane w ramach usługi Wykop Poleca przed osiągnięciem wymaganego progu wejścia na Stronę Główną. Obecnie to Znalezisko nie jest już objęte promocją.

Info- 148

- #

- #

- #

- #

- #

- #

7

Dane miliona kart płatniczych na sprzedaż, połowa może być aktywna.

(...) w ofercie sprzedażowej cyberprzestępców znajdują się dane 3600 kart płatniczych z Polski.

z- 1

- #

- #

- #

- #

- #

- #

Muszę ogarnąć rodzicom i szukam czegoś prostego w obsłudze, żeby działało na kompie i telefonach, no i na początek bezpłatnego, bo nie wiem czy się przekonają.

Sam mam keepassxc ale tutaj trzeba ogarniać synchronizację z plikiem w Google drive I jak coś się rozjeździe to tworzą się dodatkowe kopie pliku które potem trzeba scalać więc im tego nie polecę; na początek może być rozwiązanie, które trzyma

Jest po polsku, jest appka na telefon, są dodatki do przeglądarek. Wsio się automatycznie synchronizuje

Znajomej przejęli maila i FB. Próbowała to zgłosić na policję, natomiast Pan w okienku delikatnie kazał jej iść zobaczyć czy nie ma jej w domu, mimo iż ma obowiązek przyjąć takie zgłoszenie. Nie będę jej zawracał na posterunek, żeby się wykłócała - chyba szkoda jej nerwów. Z tego co przeczytałem list polecony do prokuratury z zawiadomieniem o możliwości popełnienia przestępstwa powinien wystarczyć (wg starego artykułu z Z3S).

Wolę się jednak upewnić, że

- 2

- 1

Dlatego też namawiamy do zgłaszania tego typu przypadków do organów ścigania. W tym celu należy we właściwej

2406

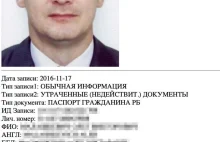

Białoruskie MSW shakowane, hakerzy pobrali dziesiątki TB danych

Białoruscy hakerzy włamali się do bazy służb i MSW, uzyskali dostęp m.in. do kamer na komisariatach, w więzieniach, bazy zgłoszeń do służb i co najważniejsze, do dziesiątek TB podsłuchanych rozmów opozycjonistów, ale też współpracowników reżimu.

z- 112

- #

- #

- #

- #

2

Sztuczna inteligencja zacznie podglądać nas w pracy

Coraz większa liczba firm zaczyna inwestować w oprogramowanie oraz rozwiązania bazujące na algorytmach sztucznej inteligencji. Technologie te mają za zadanie sprawdzić naszą skuteczność w pracy oraz monitorować indywidualny poziom produktywności.

z- 0

- #

- #

- #

- #

- #

- #

Cześć.

1. Segment routing już kilka razy był w Netprasówce. Tym razem wracamy do podstaw. Ze wpisu dowiesz się jak wgląda control plane i data plane, co to jest SRGB i kilka innych zagadnień potrzebnych aby zrozumieć SR.

http://www.muravlev.net/2021/08/segment-routing-control-and-data-plane.html

źródło: comment_16284986980oDjtNVpFsY0tTCC1foe47.jpg

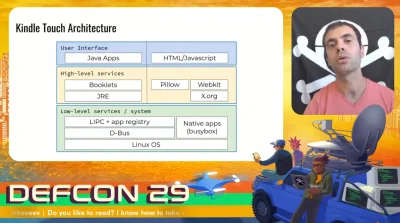

Pobierzhttps://swiatczytnikow.pl/lubisz-czytac-moge-przejac-twojego-kindle-przy-pomocy-e-booka-kolejna-zalatana-dziura-bezpieczenstwa-kindle/

#kindle #security #hackingnews #amazon #swiatczytnikow

źródło: comment_1628443891KaJAGV1lHKSW9CWNceFPwy.jpg

Pobierz#informatyka #internet #security

- 6

https://niebezpiecznik.pl/post/nieautoryzowane-testy-penetracyjne-opinia-prawnika/

@Narzekajaca_maruda: art. 269c kk niby daje jakiś dupochron, ale i tak w głównej mierze będzie wszystko zależeć od tego jak zareaguje właściciel serwisu na Twoją wiadomość. Jak nie jesteś bardzo zachłanny i nie tłumaczysz błędów w agresywny sposób, to po prostu dostaniesz podziękowania i tyle.

Cześć Mirki i Mirabelki ( ͡° ͜ʖ ͡°)

Obserwując coraz większą popularność #goodguyjanusz, mam nieodparte wrażenie, że sporo z tych memów oddaje tak naprawdę to, czego pracownicy mogą oczekiwać od przełożonych. Nie chcę się tu parać jakąś poważniejszą psychologią i analizą (bo się na tym nie znam), ale skoro temat ruszył, to pytanie...

Czego byście oczekiwali od swojego bezpośredniego przełożonego / team leada? Mówimy o człowieku, który

- nie stara się być super ziomeczkiem, najbardziej wyluzowanym w parafii

- chociaż trochę rozumie nad czym się pracuje, jak nie rozumie to niech chociaż zapyta