#security #informatyka #it #wykop

Wszystko

Najnowsze

Archiwum

439

Exploit zero-click w iPhonie używany do infekcji Pegasusem

Badacze z firmy Citizen Lab informują o wykryciu programu Pegasus zainstalowanego na urządzeniach iPhone dziewięciu aktywistów z Bahrajnu. Do infekcji doszło przy użyciu exploitów zero-click (czyli takich, które nie wymagają żadnej interakcji ze strony ofiary)

z- 70

- #

- #

- #

- #

- #

- #

4

Aż 90% ataków na firmy zaczyna się od phishingu [Raport]

![Aż 90% ataków na firmy zaczyna się od phishingu [Raport]](https://wykop.pl/cdn/c3397993/link_1629797786ITDYYw81LpwQmIWoNekPBF,w220h142.jpg)

Według raportu „Spear Phishing Email: Most Favored APT Attack Bait”, 94% ukierunkowanych wiadomości e-mail wykorzystuje złośliwe załączniki jako źródło infekcji. Pozostałe 6% korzysta z alternatywnych metod, takich jak instalowanie złośliwego oprogramowania za pośrednictwem złośliwych linków.

z- 1

- #

- #

- #

- #

- #

- #

5

Hakerzy zaatakowali Monnari Trade, działania firmy bardzo utrudnione

Firma odzieżowa Monnari Trade poinformowała, że padła ofiarą ataku hakerskiego, przez co jej bieżące działania są bardzo utrudnione.

z- 0

- #

- #

- #

- #

- #

- #

#security #informatyka #it #wykop

- 0

44

Chiny wprowadzają kolejne regulacje dotyczące internetu.

Ogólnochińskie Zgromadzenie Przedstawicieli Ludowych, czyli chiński parlament, przyjęło ustawę mającą na celu ochronę prywatności danych użytkowników internetu. Zostanie on wprowadzona w życie od 1 listopada.

z- 12

- #

- #

- #

- #

- #

Używa ktoś z was yubikey? Na ile byłoby to praktyczne odblokowywania telefonu / komputera? Zakładam wrzucenie na kółko do kluczy i model nfc / usb-c.

- 1

Z yubi tego nie zrobisz. TPM to rozwiazanie krojone na miarę. PIV czy GPG to protokoły generyczne. Zasada przechowywania i izolacji materiału krypto jest natomiast praktycznie ta sama.

A to się zareklamuje,

- 1

Oczywiście ze najlepiej by było gdyby FW był otwarty. Problem jest z podpisami cyfrowymi FW tj nawet otwartozrodlowy FW producent musi skompilować i podpisać. Nie ma więc gwarancji ze binarka jest faktycznie tym samym kodem co źródło.

Bezpieczeństwo kluczy jeet gwarantowane przez konstrukcje HW. SW jeet tylko uzupełnieniem i w mojej ocenie powinien być dostępny do audytu.

Kazdy TPM jak i Yubi zawiera

Jeśli jeszcze nie ma Ciebie z nami, to zapisz się.

https://showroute.pl/netprasowka

Oprócz tego co poniżej, będą oferty pracy dla początkujących sieciowców i tych z dłuższym stażem.

źródło: comment_1629482998rdjYNj8yJLCwGYBT4G1LV6.jpg

Pobierz- 0

https://www.wykop.pl/link/6238555/t-mobile-zhakowane-kolejny-raz/

#swiat #tmobile #usa #security #technologia #bezpieczenstwo

28

T-Mobile zhakowane – kolejny raz

Tym razem wyciekły dane ponad 30 milionów klientów. Są licytowane

z- 3

- #

- #

- #

- #

- #

- #

a już zainstalowany system da się jeszcze jakoś w miarę bezboleśnie zaszyfrować? Obecnie siedzę na Ubuntu

@najpierw_robic_potem_myslec: Da się ale nie jest to idiotoodporne więc uznajmy, że nie jest bezbolesne:

https://unix.stackexchange.com/a/584275

Szyfrowanie w linuksie działa trochę inaczej i zamiast szyfrować system plików na partycji to się szyfruje przestrzeń w której dopiero to są szyfrowane partycje.

9

Dziura w układach Realtek. Miliony ruterów i innych urządzeń zagrożone atakiem

Na urządzenia wyposażone w moduł Wi-Fi firmy Realtek można się włamać, przejąć nad nimi kontrolę lub całkowicie je zablokować. Problem dotyczy urządzeń – m.in. routerów oraz kamer internetowych – aż 65 producentów.

z- 1

- #

- #

- #

- #

- #

- #

8

Polski opozycjonista dziękuje Apple. CBA nie było w stanie...

W branży panuje powszechne przekonanie, że to smartfony Apple słyną z najlepszych zabezpieczeń. Niewątpliwie coś w tym jest, bo było już wiele medialnych

z- 9

- #

- #

- #

- #

- #

- #

#pytanie #blik #bezpieczenstwo #security

Blik służy do połączenia stron transakcji. Stanowi identyfikator, który kojarzy użytkownika i konkretny bank w danej chwili. Przez dwie minuty wskazuje na konkretną aplikację mobilną, do której – poprzez ciąg cyfr – kierowana jest prośba o akceptację transakcji w konkretnym sklepie czy bankomacie.

- 0

- 18

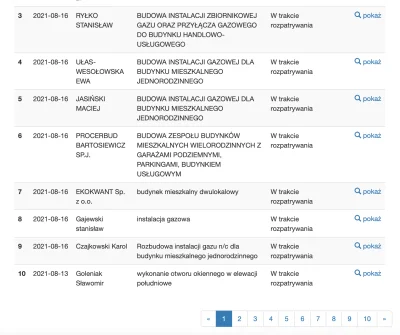

Chcesz wiedzieć co kombinuje sąsiad? Jaką ma działkę? Czy dostał pozwolenie na budowę? Proszę bardzo.

'Not secure' xD

http://wyszukiwarka.gunb.gov.pl

źródło: comment_1629275774YnuBQLg5wNmmOu0F7b6YVP.jpg

Pobierz- 1

1. Zatwierdzenie projektu zamiennego do zadnia pn. „Budowa dwóch silosów zbożowych o poj. 2x500 ton z infrastrukturą, suszarnią do zboża z koszem zasypowym, podajnikiem i infrastrukturą

9

Uwaga na oszustwa "na WhatsApp". Próbują zaciągać kredyty na dane ofiar

Trzy mieszkanki Gdańska zostały jednego dnia oszukane tą samą metodą "na WhatsApp". W dwóch przypadkach przestępcy próbowali też dodatkowo zaciągnąć kredyty na dane swoich ofiar.

z- 4

- #

- #

- #

- #

- #

- 7

https://www.wykop.pl/link/6235823/powazne-dziury-w-setkach-modeli-routerow/

#technologia #ciekawostki #zainteresowania #hacking #hackingnews #security #informatyka

389

Poważne dziury w setkach modeli routerów

Ujawniona została niedawno dziura w chipsetach Realteka do obsługi połączeń Wi-Fi. Sprawa jest poważna. Można się włamać, zablokować albo całkowicie przejąć kontrolę nad routerami aż 65 producentów, w tym D-Linka, Neatgera, AsusTEK, Edimaksa, Huawei. Dotyczy też kamer i innego sprzętu IoT

z- 137

- #

- #

- #

- #

- #

- #

#security #bezpieczenstwo #informatyka #yubikey

Komentarz usunięty przez autora

373

Hackowanie inteligentnych odkurzaczy

"Roboty z laserami, kamerami oraz brakiem zabezpieczeń" Dennis Giese zaprezentował reverse engineering odkurzaczy produkowanych przez firmy Xiaomi i Roborock. Na końcu artykułu hasła do root i zaszyfrowanego systemu plików

z- 99

- #

- #

- #

- #

- #

- #

Takie tam z hotelu

źródło: comment_16299218752cJkJFSdrhFEHYcGUIPes2.jpg

PobierzNazywa się to facebook connect. Normalnie powinno się dostawać indywidualny klucz razem z kluczami do pokoju.