Wszystko

Najnowsze

Archiwum

896

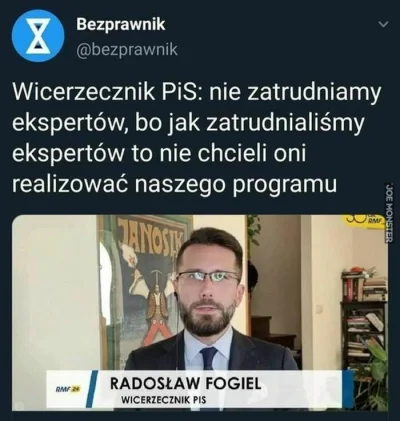

Kryzys w komórce odpowiadającej za cyberbezpieczeństwo Polski.

Rozlewa się kryzys w zespole CERT Polska, jednej z trzech najważniejszej instytucji zajmujących się cyfrowym bezpieczeństwem kraju. Jak wskazują pracownicy tej instytucji, ich szef Przemysław Jaroszewski został zmuszony do odejścia za sprawą politycznych nacisków.

z- 94

- #

- #

- #

- #

- #

26

Atak ransomware na Media Markt. Żądanie 240 mln dol. okupu

- 0

- #

- #

- #

- #

- #

- 0

- 0

https://www.wykop.pl/link/6354309/list-otwarty-pracownikow-cert-polska-w-sprawie-przemyslawa-jaroszewskiego/

#bezpieczenstwo #security

źródło: comment_16363833332Sgfj7LJY0VPz3v2D4XyFH.jpg

PobierzKomentarz usunięty przez autora

- 0

4

Dane agentów celnych mogły zostać wykradzione

Ministerstwo Finansów poinformowało, że PUESC (Platforma Usług Elektronicznych Skarbowo-Celnych) umożliwiała pobranie listy agentów celnych.

z- 0

- #

- #

- #

- #

- 1

- 3

YouTube je już tak szybko kasuje?

@Tytanowy_Lucjan: Zgadza się, ostatnio istny atak tego jest, co skasuje jeden to 5 nowych się pojawi. Jednego dnia ponad 300 profili zablokowałem u siebie ( ͡° ʖ̯ ͡°)

Ktoś wie o co chodzi?

Jest tam link do kolejnej stronki - dalej nie sprawdzałem ale na 100% jest tam jak nie wirus to wyciąganie danych karty bankowej

- 1

733

Białoruscy cyberpartyzanci publikują nową listę „informatorów” reżimu

Białoruscy hakerzy opublikowali dane kolejnych 1440 osób, które zgłaszały na policję protesty, marsze na podwórka czy biało-czerwono-białe flagi wywieszone na oknach. Wcześniej cyberpartyzanci opublikowali już część takich informacji i stworzyli „Mapę donosicieli”.

z- 43

- #

- #

- #

- #

- #

"In the Capitol riot cases, the FBI has served search warrants on Google for geolocation data. Google “provided maps showing the suspect’s path within the Capitol building, with circles reflecting a 10-meter radius of accuracy ...”"

https://www.lawfareblog.com/what-do%E2%80%94and-will%E2%80%94-criminal-prosecutions-jan-6-capitol-rioters-tell-us

#bezpieczenstwo #security

źródło: comment_1636138532R1uNUsPaA23dUpCyHa0KkX.jpg

PobierzPamiętaj jeden z drugim, jak idziesz na protest

@konik_polanowy:

A to akurat autentyczni preppersi mają obcykane, że do komunikacji używa się klasycznych krótofalówek, i nie korzysta się z urządzen GSM.

#java #spring #security #programowanie #naukaprogramowania #programista15k

- 1

Oglądam właśnie playliste którą podesłałeś i koleś ma świetną wiedzę i świetnie tłumaczy te zagadnienia.

Mam dostęp do pluralsighta i udemy ale nie umiałem znaleźć nic sensownego tam o spring security.

Aż ciężko uwierzyć, że taka wiedza jest dostępna za darmo na jutube.

- 1

Komentarz usunięty przez autora

Swego czasu można było w ich sklepie odczytać informacje o zamówieniach i trackingu przesyłek.

Na

źródło: comment_1636050552G2A2tAinaimSzjbBUf5uQh.jpg

Pobierz10

Dziwne Tweety NBP: "Ogary poszły w las". Głos zabrał szef komunikacji

Z krytyką spotkały się ostatnie wpisy na twitterowych kontach biura prasowego Narodowego Banku Polskiego. Szef NBP nie chce komentować wpisów. Sprawę wywołujących falę komentarzy tweetów wyjaśniał dr Piotr Turek, dyrektor Departamentu Komunikacji Narodowego Banku Polskiego.

z- 2

- #

- #

- #

- #

- #

- #

Jestem po migracji z #shoplo do #shoper i tam proponują płatne, coroczne odnowienie. Tłumaczą gwarancją 200k euro.

Co Wy o tym sądzicie? Warto mieć taki cert SSL w sklepie - domena jest na OVH? (pytam przy okazji afery z #nazwapl )

#ecommerce #sklepyinternetowe #bezpieczenstwo #security

- 4

- 1

521

Phreaking - jak dzwoniono za darmo z budek telefonicznych

Phreaking to łamanie zabezpieczeń w celu uzyskania darmowego połączenia telefonicznego. Pamiętasz jeszcze budki telefoniczne? Jak dzwoniono z nich za darmo? Sprawdź historię walki z Telekomunikacją Polską. Zobacz jak działały karty magnetyczne i jak były chronione.

z- 126

- #

- #

- #

- #

- #

- #

https://www.wykop.pl/link/6347111/zle-sie-dzieje-w-cert-polska-czyli-zabawy-politykow-w-cyber-zaufana/

#cyberbezpieczenstwo #bezpieczenstwo #security

źródło: comment_1635970136zvx5edayorkXmqVqJmR1pu.jpg

Pobierz

źródło: comment_1635981365Ixigx44fy0cEs7qzkTpCOG.jpg

PobierzAlbo które firmy mają taki swój dział wewnętrzny?

#praca #it #informatyka #cyberbezpieczenstwo #cybersecurity #security

42

Naukowcy: obywatele powinni zarządzać swoimi danymi

Badacze z Akademii Leona Koźmińskiego i Uniwersytetu Warszawskiego analizują nową metodę, która ma zapewnić bezpieczne i łatwe zarządzanie wrażliwymi danymi na temat ludzi. Rozwiązaniem dla rosnących wzywań związanych z cennymi informacjami mają być wspólnice danych.

z- 4

- #

- #

- #

- #

14

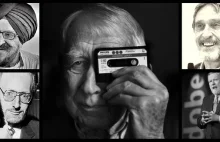

Pionierzy IT, którzy odeszli w ciągu ostatnich 12 miesięcy.

Eric Engstrom, Norman Abramson, Narinder Singh Kapany, Marek Peryt, Lou Ottens, Charles Geschke, John McAfee, Clive Sinclair...

z- 4

- #

- #

- #

- #

- #

- #

- 217

LPP posiada kilka sklepów pod różnymi adresami w zależności od marki. Różnią się kilkoma detalami, ale ogólnie „stoją” na tym samym oprogramowaniu. #reserved #cropp

Skupiając się głównie na RESERVED mogliśmy znaleźć taki URL :

https://www.reserved.com/pl/pl/checkout/order/created/order_id/

źródło: comment_1635720679zxRBs0EW3X37nsPGRy3Qc2.jpg

Pobierz- 53

54

Ekspert ostrzega: ludzie są coraz bardziej zagrożeni hakowaniem przez korporacje

Jeśli czytaliście książkę Sapiens: od ludzi do bogów, to z pewnością kojarzycie postać jej autora, Juwala Harariego. Profesor z Uniwersytetu Hebrajskiego w Jerozolimie zabrał niedawno głos w sprawie problemów, jakie czekają ludzkość w najbliższej przyszłości.

z- 13

- #

- #

- #

- #

- #