#hackingnews - ciekawe linki związane z programowaniem, security i szeroko pojętym hackingiem

Trochę mnie nie było, mam nadzieję że wybaczycie. :<

https://www.facebook.com/HackingNewsPL

Podoba się? Obserwuj tag i daj plusa na zachętę, żebym wiedział, że ktoś to czyta. :)

O co chodzi? - http://pokazywarka.pl/hackingnews/

—————————————————————————

1. Na początek ciekawy wywiad z @maniserowicz o branży programistycznej.

https://blog.lepszapraca.pl/2016/07/maciej-aniserowicz-devstyle-pl-potrzebujemy-wiecej-programistow-dzis-kod-konieczny-dzialania-swiata

2. 19 darmowych ebooków o Pythonie.

https://medium.mybridge.co/19-free-ebooks-to-learn-programming-with-python-8f6f0ad4a7f8#.vbtdwj123

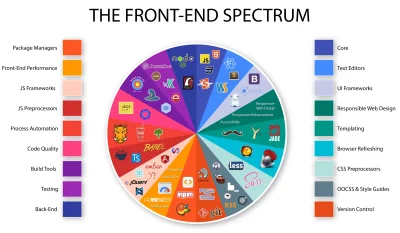

3. Kiedy używać danego paradygmatu programowania?

http://c2.com/cgi/wiki?WhenToUseWhatParadigm

4. Jak bronić

Trochę mnie nie było, mam nadzieję że wybaczycie. :<

https://www.facebook.com/HackingNewsPL

Podoba się? Obserwuj tag i daj plusa na zachętę, żebym wiedział, że ktoś to czyta. :)

O co chodzi? - http://pokazywarka.pl/hackingnews/

—————————————————————————

1. Na początek ciekawy wywiad z @maniserowicz o branży programistycznej.

https://blog.lepszapraca.pl/2016/07/maciej-aniserowicz-devstyle-pl-potrzebujemy-wiecej-programistow-dzis-kod-konieczny-dzialania-swiata

2. 19 darmowych ebooków o Pythonie.

https://medium.mybridge.co/19-free-ebooks-to-learn-programming-with-python-8f6f0ad4a7f8#.vbtdwj123

3. Kiedy używać danego paradygmatu programowania?

http://c2.com/cgi/wiki?WhenToUseWhatParadigm

4. Jak bronić

- Jarzyna

- Tank1991

- FiKsUmDyRdUm

- konto usunięte

- Marcinox

- +180 innych

@airdong: szanuję

- airdong

- konto usunięte

- Jarzyna

- wkrk

- Onii-chan-san_Senpai

- +1 innych

- BoskiDawido

- Jarzyna

- konto usunięte

- czesu

- joolekk

- +25 innych

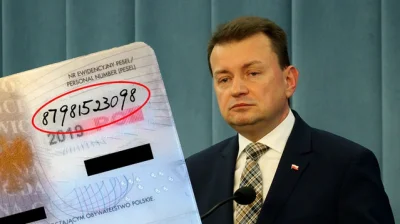

Możecie inwigilować was inwigilujących ;) Dajcie znać znajomym, niech się sprawdzą!

https://niebezpiecznik.pl/post/jak-sprawdzic-czy-komornicy-albo-ktokolwiek-inny-odpytal-rejestr-pesel-o-twoje-dane/

#security #bezpieczenstwo #epuap #hacking #niebezpiecznik