#security #bezpieczenstwo #niebezpiecznik #hacking #telefony #oszukujo

Wszystko

Najnowsze

Archiwum

27

Kolejny absurd w amerykańskim państwie więzienno-policyjnym

Zatrudnieni przez władze pracownicy, mający przeprowadzić testy włamaniowe systemów bezpieczeństwa, zostali aresztowani... za testy włamaniowe. Zwolnieni za kaucją oczekują na proces.

z- 6

- #

- #

- #

- #

#security #bezpieczenstwo #niebezpiecznik #hacking #telefony #oszukujo

źródło: comment_cpIE71OeoM3ei14SQSpydtKLExFVnHxt.jpg

Pobierzodebranie tych połączeń nikogo nie narazi na "gigantyczny rachunek".

@niebezpiecznik-pl: zgadza się, ale weź poprawkę na niesamowitą głupotę ludzi, którzy nie znają się na telefonach i lepiej im wmawiać żeby nie odbierali tego typu połączeń jeśli nie mamy rodziny lub znajomych za granicą, tak jest prościej i bezpieczniej.

- 3

- 6

https://sekurak.pl/wyciekla-baza-neonazistowskiego-forum-ironmarch-w-dumpie-rowniez-polacy/

#sekurak #wyciek #nazizm #hacking

źródło: comment_shZEZFXGAIDuOpMrULmF3SnNkVfefpf2.jpg

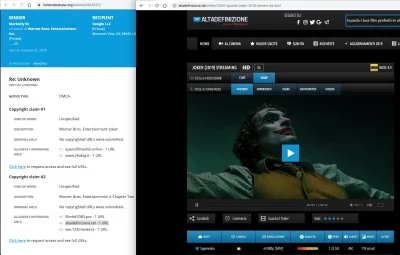

PobierzOd Jokera przez Windowsy do albumów Comy :)

#security #bezpieczenstwo #niebezpiecznik #hacking #film #piractwo #muzyka #programy #media #prawo

źródło: comment_e2f0g3LeqbWzOZRZWCv3srHu93NOL9Wg.jpg

Pobierz- 6

387

Linuksowy smartfon Librem 5 jest dla ciebie zbyt drogi? PinePhone to nie problem

Jeśli marzysz o ukierunkowanym na prywatność smartfonie, ale nie chcesz płacić 699 dol. za Purism Librem 5, to z pewnością zainteresuje cię PinePhone. Nowy…

z- 104

- #

- #

- #

- #

- #

- #

- 2

https://sekurak.pl/ciekawy-scam-wykorzystujacy-nieskonczona-petle-w-firefoksie-aby-odblokowac-komputer-dzwon-pod-numer/

#sekurak #firefox #hacking

źródło: comment_VWzNQDarkXEgyJR6BVIVusdeJUHXSEUS.gif

Pobierz1

Reportaż hacker:HUNTER - infekcja z okupem - Wannacry

Reportaż z perspektywy m.in. brytyjskich szpitali zablokowanych przez ransomware Wannacry. Jak odkryto jego wyłącznik i w banalny sposób zablokowano.

z- 0

- #

- #

- #

- #

- #

- #

5

» * Ile haseł naliczysz na tym filmiku?

Czytelnicy podesłali nam link do filmu, w którym Redakcja Pewnego Serwisu przechadza się po Pewnej Fabryce. Z kamerą. Cóż mogło pójść nie tak? :) Może zróbmy mały konkurs — ile haseł naliczyliście i w których sekundach?

z- 0

- #

- #

- #

- #

Dajcie nam znać, jeśli zobaczycie taką reklamę i ostrzeżcie znajomych!

#inwestycje

#security #bezpieczenstwo #niebezpiecznik #hacking #kryptowaluty #pieniadze #finanse

źródło: comment_DJ6L3EvKPj9FfAsC4npnhd3R6staVInS.jpg

PobierzNie dajcie się nabrać ❗️

@niebezpiecznik-pl: No nie wiem, chętnie bym poznał tajemnicę bogactwa Orłosia.

Komentarz usunięty przez autora

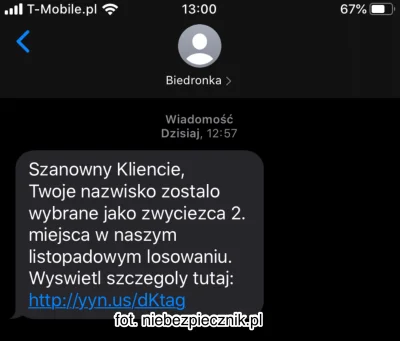

Nie ma żadnej nagrody, za to jest strata 350 PLN ⚠️ jeśli ktoś wypełni ten formularz...

#security #bezpieczenstwo #niebezpiecznik #hacking #biedronka #rossmann #oszukujo

źródło: comment_p29IS3HSOI0DeQKUrfFURUZzjgbq3Ys4.jpg

Pobierz- 12

no ale dopoki operator dostaje kase to jak zwykle morda w kubel.

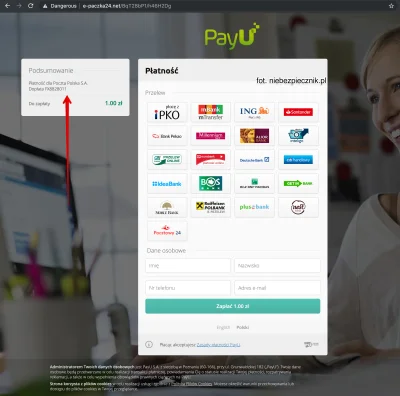

Ostrzeżcie znajomych! https://niebezpiecznik.pl/post/uwaga-na-falszywe-sms-y-od-poczty-polskiej/

#security #bezpieczenstwo #niebezpiecznik #hacking #payu #pocztapolska

źródło: comment_s5HVIkCdY5nPJeiDUaZp2k6A5a3qKh0N.jpg

Pobierz- 201

- 19

- 7

5

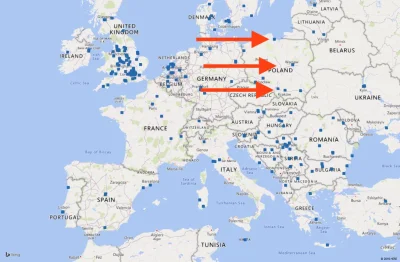

Light Commands: Skuteczny atak na asystenty głosowe za pomocą lasera

Komendy głosowe wcale nie muszą być dźwiękiem bo mikrofony da się wzbudzić także światłem. Naukowcy już zaprezentowali atak w praktyce pokazując np. otwieranie drzwi garażowych z kilkudziesięciu metrów.

z- 2

- #

- #

- #

- #

- #

- #

- 0

Ktoś się ostatnio zalogował na moje spotify.

Podejrzewam, że hasło wyciekło przez Morele.

Chciałbym sprawdzić, które hasło wyciekło. (teraz już mam inne)

Mam już listę hashy z Morele.

Czy wiecie może co było solą?

- 0

5

[ENG] Jak przeprowadzić SQL Injection

![[ENG] Jak przeprowadzić SQL Injection](https://wykop.pl/cdn/c3397993/link_SgSUFrPrapERvqT1DRqFUFNXgWZkOo95,w220h142.jpg)

Kolejny materiał dla głodnych wiedzy. Dotyczy on, niegdyś niezwykle popularnego, rodzaju ataku - SQL Injection. Dla celów dydaktycznych, prowadzący Computerfile rozkłada na części pierwsze ten atak i prezentuje sposób jego przeprowadzenia.

z- 1

- #

- #

- #

- #

- #

- 34

Od bezpieczeństwa tych narzędzi zależy bezpieczeństwo naszych danych. #od0dopentestera

Krzysztof Kotowicz to osoba, która o możliwościach ataków na serwisy internetowe wie wiele - pracuje jako Senior Software Engineer w Google.

W wywiadzie opowiada co to jest XSS i jak przekonać biznes do zainteresowania się tematami związanymi z zabezpieczeniem stron.

Dowiesz się jak działa Trusted Types a także jak wygląda praca podczas tworzenia nowych

#komputery #facebook #hacking

źródło: comment_oBNYoi12oe1xaZfzhD22sQDQC2wHsmRX.jpg

Pobierz