Treść przeznaczona dla osób powyżej 18 roku życia...

Wszystko

Najnowsze

Archiwum

@Pawel993: Skoro EDRy są tak skuteczne to dlaczego Evil Corp wciąż działa?

@SilverDragon: bo edr edrarowi nie rowny, jest drogi, po drugie jak wyskoczy alert to ktos go musi madry przeanalizowac i podjac decyzje np trzeba jakis serwer z baza danych aplikacji odizolowac, postawic na nowo albo pelna analize zrobic zeby skutecznie zainfekowany serwer wyczyscic

W teorii to proste jest a w praktyce trudne

I potem zalezy od trchnologii jeden edr jest lepszy na windowsa drugi na mac os a jeszcze inny

W teorii to proste jest a w praktyce trudne

I potem zalezy od trchnologii jeden edr jest lepszy na windowsa drugi na mac os a jeszcze inny

7

PS5 Jailbreak 4.03 - 09.60 dzięki Netfix N Hack

Po sukcesie Y2JB przyszedł czas na Netflix-N-Hack! W połączeniu z kernel exploitem Lapse ten soft pozwala na Jailbreak PS5 na firmware'ach od 4.03 aż do wyższych wersji (nawet do ~9.60.xx w zależności od chaina)! Jak to działa? Exploit wykorzystuje dziurę w aplikacji Netflix na PS5 ładuje własny s

z- 0

- #

- #

- #

- #

- #

- 3

Od razu powiem, że za cholerę nie wiem, jak to otagować.

Zamontowałem ostatnio wideofon firmy Kenik. Ogólnie urządzenie spoko, ale ma do wyboru 4 dzwonki. Tapetę da się na nim zmienić, ale dzwonków już nie. Jeden jest gorszy od drugiego, żywcem zerżnięte z jakichś telefonów, realnie jeden nadaje się do użytku, a i tak jest stosunkowo cichy. Pytałem technicznych, którzy kontaktowali się z producentem/importerem (czy kimś tam), czy da radę jakoś je zmienić.

Zamontowałem ostatnio wideofon firmy Kenik. Ogólnie urządzenie spoko, ale ma do wyboru 4 dzwonki. Tapetę da się na nim zmienić, ale dzwonków już nie. Jeden jest gorszy od drugiego, żywcem zerżnięte z jakichś telefonów, realnie jeden nadaje się do użytku, a i tak jest stosunkowo cichy. Pytałem technicznych, którzy kontaktowali się z producentem/importerem (czy kimś tam), czy da radę jakoś je zmienić.

@NyanNyan: Pierwsze co też mi przyszło do głowy, to że szkoda, że nie ma już for. A tak to chyba tylko YT zostaje. Z dobrym opisem, czasem ktoś może trafić. W sumie to w opisie powinieneś dać cały tutorial w formie tekstowej.

@NyanNyan Generalnie z githubem jest o tyle dobrze że jak trafisz w jakieś słowo, frazę klucz czy coś w googlu/na samym githubie to to wyskoczy. Więc jak ktoś będzie szukał "Kenik videophone hack" czy po polsku czy angielsku to raczej mu się to wyświetli bez większych problemów.

@SilverDragon: To chłop był type, rusek. Gość miał zryty łeb i sobie ubzdurał, że jak poda się za tzipe to wyciągnie hajs od przegrywów i tak też się stało.

@SilverDragon: wszystkie opcje, jakie przychodzą mi na myśl:

1) oskarżenia skidrow to prawda i empress to rzeczywiście voksi, o którym wiadomo że miał problemy prawne. irdeto wywarło presję na bułgarską policję, a voksi zdecydował się pójść z nimi na ugodę. pewnie jak się dowiedzieli, że nadal działa pod przykrywką dojechali go do końca już bez ulgowego traktowania.

2) obecne denuvo stało się zbyt trudne i czasochłonne do złamania, a

1) oskarżenia skidrow to prawda i empress to rzeczywiście voksi, o którym wiadomo że miał problemy prawne. irdeto wywarło presję na bułgarską policję, a voksi zdecydował się pójść z nimi na ugodę. pewnie jak się dowiedzieli, że nadal działa pod przykrywką dojechali go do końca już bez ulgowego traktowania.

2) obecne denuvo stało się zbyt trudne i czasochłonne do złamania, a

@SilverDragon: zazwyczaj dorastają i prawdziwe życie zaczyna zajmować większość czasu, a crackowanie to hobby, na które zazwyczaj dorośli mają bardzo mało czasu

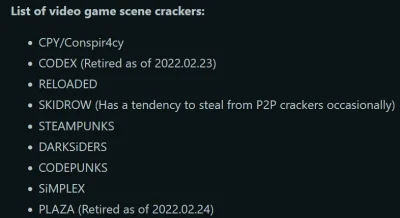

Co oznacza, że jakaś grupa crackerska przeszła na emeryturę?

@SilverDragon: znudziło im się, wymiękli i już nie dają rady, zostali wyłapani przez policję albo się zestarzeli też może być, powodów jest milion

Czy jakakolwiek osoba/grupa crackująca gry pobierała kiedykolwiek "datki" od fanów (poza EMPRESS)

@SilverDragon: wiele grup w swoich NFO podawało adresy do przelewów kryptowalut, EMPRESS był pierwszym co zaczął prosić o opłaty żeby scrackować konkretną grę

#hacking #cracking #ai #projektklaudiusz

W jaki sposób można zmylić weryfikację zdjęciem w serwisach randkowych (np. badoo)? Face swap ai nie daje rady...

W jaki sposób można zmylić weryfikację zdjęciem w serwisach randkowych (np. badoo)? Face swap ai nie daje rady...

#discord #hacking #cracking #zaufanatrzeciastrona

Jak nazywa się zmodyfikowana apka discorda na android lub windowsa, która pozwala widzieć wiadomości pomimo faktu ich skasowania? Wspominał o tym autor z3s na jednym ze swoich (płatnych) streamów.

Jak nazywa się zmodyfikowana apka discorda na android lub windowsa, która pozwala widzieć wiadomości pomimo faktu ich skasowania? Wspominał o tym autor z3s na jednym ze swoich (płatnych) streamów.

źródło: alexander-shatov-sifcjhruwpm-unsplash_vvnu.1248

Pobierz@SilverDragon: @CarlChryniszzswics: Oczywiście trzeba być online by takie wiadomości łapać. Jak już je otrzymaliście to potem po prostu można zignorować prośbę o usunięcie danej wiadomości, albo dodać tylko informację że usunięto ale zostawić treść, to samo dla edycji, tak robia to pluginy w alternatywnych klientach/modach Discorda.

Na przykład Vencord / Vesktop.

Na przykład Vencord / Vesktop.

@SilverDragon: No tak, sprawdź GitHub tych projektów. Jak chcesz gotowy klient do użycia to Vesktop (na Linuxa/Windowsa).

Na Androida nie patrzyłem, ale widzę że jest Vendroid, ale sami polecaja bardziej Aliucord.

Na Androida nie patrzyłem, ale widzę że jest Vendroid, ale sami polecaja bardziej Aliucord.

@SilverDragon: Nie ma

Treść przeznaczona dla osób powyżej 18 roku życia...

- 0

✨️ Autor wpisu (OP): @Miecz12 Zarabiają wyłącznie na reklamach (ewentualnie kopaniu monero na kompach odwiedzających)?

〰〰〰〰〰〰〰〰〰〰〰〰〰〰〰

· Akcje: Odpowiedz anonimowo · Więcej szczegółów

· Zaakceptował: RamtamtamSi

〰〰〰〰〰〰〰〰〰〰〰〰〰〰〰

· Akcje: Odpowiedz anonimowo · Więcej szczegółów

· Zaakceptował: RamtamtamSi

Komentarz usunięty przez moderatora

znacie może jakieś w miarę aktywne fora/miejsca w necie gdzie można bez cenzury pogadać o reverse engineeringu? w najbliższym czasie nie planuję mieć życia prywatnego i mam parę niszowych programów, które chciałbym sobie spiracić ale jest to trudniejsze niż postawienie fake serwera licencyjnego a ja nie mam prawie doświadczenia i AI nie daje rady pomóc

#reverseengineering #cracking #hacking #security

#reverseengineering #cracking #hacking #security

@klamkaodokna trochę późno, ale napewno tuts4you to ostatnie forum RE w miarę aktywne. Pozatym, jak tam efekty, udało się osiągnąć cel? ( ͡° ͜ʖ ͡°)

@klamkaodokna: super robota, reverse engineering zwłaszcza zobfuskowanego lub inaczej zaciemnionego kodu, to w większości ślęczenie nad nim wiele godzin i masa prób i błędów, testowanie hipotez. koniec końców, najczęściej wychodzi na to że dla sporej części programów nie warto tracić czasu, jednak niektóre są na tyle ciekawe i tyle idzie się nauczyć i dowiedzieć, że naprawdę warto poświęcić ten czas. ty pewnie dzięki swojej podróży rozgryzłeś sporo na temat runtime

- 1

Po rozmowie z infolinią Microsoft:

Witam wszystkich informatyków i znawców Windows. Mam problem po rozmowie z infolinią Microsoft.

oto rys sytuacji:

Za

Witam wszystkich informatyków i znawców Windows. Mam problem po rozmowie z infolinią Microsoft.

oto rys sytuacji:

Za

- 0

Diagnostyka Toyoty 2019r. z komputera

Chce się pobawić diagnostyką bez wydawania milionów.

Doczytałem się że oficjalny program to Techstream i można go uruchomić na kablu Mini VCI J2534.

1. Czy ktoś ma zaufane źródło programu za free? Bo wszystko scrackowane jest na jakiś ruskich serwerach ew. podejrzane klucze z aliexpress.

2. Czy ten kabel Mini VCI J2534 losowy za 120zł z allegro się nada czy mogą być jakieś problemy?

#mechanikasamochodowa #toyota #cracking

Chce się pobawić diagnostyką bez wydawania milionów.

Doczytałem się że oficjalny program to Techstream i można go uruchomić na kablu Mini VCI J2534.

1. Czy ktoś ma zaufane źródło programu za free? Bo wszystko scrackowane jest na jakiś ruskich serwerach ew. podejrzane klucze z aliexpress.

2. Czy ten kabel Mini VCI J2534 losowy za 120zł z allegro się nada czy mogą być jakieś problemy?

#mechanikasamochodowa #toyota #cracking

- 0

@GrzegorzPorada: tzn? Jak?

✨️ Obserwuj #mirkoanonim

#hacking #hakerzy #hakerstwo #cracking #konsole

W jaki sposób działają osoby parające się crackingiem konsol? Z jakiego oprogramowania korzystają do wyszukiwania luk w konsoli? Dlaczego to robią?

〰〰〰〰〰〰〰〰〰〰〰〰〰〰〰

· Akcje: Odpowiedz anonimowo · Więcej szczegółów

#hacking #hakerzy #hakerstwo #cracking #konsole

W jaki sposób działają osoby parające się crackingiem konsol? Z jakiego oprogramowania korzystają do wyszukiwania luk w konsoli? Dlaczego to robią?

〰〰〰〰〰〰〰〰〰〰〰〰〰〰〰

· Akcje: Odpowiedz anonimowo · Więcej szczegółów

- 0

- 19

Treść przeznaczona dla osób powyżej 18 roku życia...

Nie ma nic lepszego niż muzyka z keygenów. Masz 12 lat i crackujesz Sony Vegas Pro 10, z głośników leci chiptune z keygena, a Ty czujesz się jak prawdziwy haker. Dla wielu z nas to nostalgiczne wspomnienie lat 2000. Muzyka z keygenów to często perełki ze sceny demoscenowej, chiptune'owe arcydzieła, czy utwory stworzone w trackerach jak FastTracker czy ProTracker. Te charakterystyczne dźwięki na stałe wpisały się w kulturę komputerową tamtych lat. Chociaż

Czy istnieje jakikolwiek sposób, aby wykonać zrzut ekranu/nagranie pomimo zabezpieczeń (np. na snapchacie, witrynach internetowych blokujących robienie screenów itd.)? Pomijam kwestię nagrania ekranu innym smartfonem, bo to oczywiste.

źródło: obraz

PobierzTo najprostszy przypadek. Strony, które blokują prawy przycisk myszy lub klawisz Print Screen, robią to za pomocą prostych skryptów JavaScript.

Jak to obejść:

Wyłączenie JavaScript: W przeglądarce możesz tymczasowo wyłączyć obsługę JS (np. w Ustawienia > Prywatność i bezpieczeństwo > Uprawnienia > JavaScript). Strona przestanie reagować na blokady.

Tryb „Czytnika” (Reader Mode): Większość przeglądarek mobilnych i desktopowych ma tryb czytania, który wyczyści stronę ze skryptów i reklam, pozwalając na swobodne zapisywanie treści.

Element „Zdjęcie