#security #bezpieczenstwo #niebezpiecznik #hacking #stalking #inwigilacja #prywatnosc #fotografia

Wszystko

Najnowsze

Archiwum

2

Reuters: USA przeprowadziły atak na Iran. W cyberprzestrzeni

Atak miał miejsce pod koniec września i ukierunkowany była na zdolności Teheranu do rozpowszechniania propagandy.

z- 0

- #

- #

- #

- #

- #

- #

3

Jak wygląda praca "cyberdetektywa"

"Nasza grupka IRT (Incident Response Team) składa się z kilkunastu konsultantów z przynajmniej 10-letnim doświadczeniem w IT. Jesteśmy jedną z 3 firm w kraju, które mają certyfikat narodowego urzędu bezpieczeństwa, co jest potwierdzeniem jakości obsługi incydentów (Incident Handling)."

z- 0

- #

- #

- #

- #

- #

- #

#security #bezpieczenstwo #niebezpiecznik #hacking #stalking #inwigilacja #prywatnosc #fotografia

źródło: comment_oEsxhyTnibu4FbQDAzTDlg8kxOg6eZyq.jpg

Pobierz- 47

- 14

https://sekurak.pl/podatnosc-w-sudo-w-pewnych-sytuacjach-mozna-dostac-roota-robiac-sudo-u-1-lub-sudo-u4294967295/

#sekurak #linux #hacking

#security #bezpieczenstwo #niebezpiecznik #hacking #snowden #sluzbyspecjalne #usa

źródło: comment_jzGHEtFAbl7F6tiZMKQ1POOsuAhqYeXp.jpg

Pobierz- 0

W sumie nic wielkiego, brawa za całkiem sporą transparentność:

https://sekurak.pl/polska-cukrownia-celem-ataku-hackerskiego/

#sekurak #hacking

źródło: comment_bnEOLzBjZkKHYbhgPHVY7OPrU1xjYbML.jpg

Pobierz- 0

- 0

#gry #pcmasterrace #hacking #komputery #cyberbezpieczenstwo #electronicarts #ea

źródło: comment_MpW2sEHo8nrNNSxr3AWTHsL40tvzuz8U.jpg

Pobierz2

Jak nie reagować na atak hackerski - 10 często spotykanych błędów ⋆

10 najczęściej popiełnianych błędów w reakcji na naruszenie bezpieczeństwa, złośliwe oprogramowanie lub atak hackerski. Wystrzegaj się ich.

z- 2

- #

- #

- #

- #

- #

- #

w nmapie jest flaga by losowo radośnie przeczesywał sieć Internet w poszukiwaniu otwartego portu powiedzmy 80 albo 23 na różnych maszynach.

jest nawet fajny opis że to się odpala jak sie szuka ciekawych stron web.

no i tu moje #pytanie to jest legalne tak przeczesywać internet? i jeśli tak co już nie będzie legalne? (na przykład czy mogę się połączyć z

- 0

: jeszcze pytanie po co xD

@LazyInitializationException: MUSICIE? NIE POZWOLICIE BY NIE DOTARŁO DO MNIE ZE TO BEZ SENSU( ͡° ʖ̯ ͡°)

- 11

https://sekurak.pl/kopal-kryptowalute-na-cloudzie-amazona-niezaplacone-rachunki-na-20-000-000-pln-groza-mu-34-lata-wiezienia-usa/

#kryptowaluty #sekurak #aws #hacking #amazon

źródło: comment_wFxbIQXTCE8zag5qOt3IcFU2bLBVXUs2.jpg

Pobierz33

Ofiara zhakowała twórców ransomware Muhstik. Mamy kody odblokowujące...

Złośliwe oprogramowanie ransomware Muhstik zostało rozbrojone przez jednego z poszkodowanych internautów. Włamał się na serwer cyberprzestępców i wykradł dane…

z- 4

- #

- #

- #

- #

- #

- 0

Na przykład:

w przeglądarce otwarta jest strona www.1.pl

użytkownik przechodzi do stronywww.2.pl poprzez ręczne wpisanie URL w polu adresu lub klika odnośnik w swoich zakładkach lub klika odnośnik w e-mailu

czy właściciel strony www.1.pl jest w stanie dowiedzieć się, że użytkownik przeszedł do strony

- 14

https://sekurak.pl/ransomware-ofiara-zaatakowala-odwetowo-szantazyste-i-wykradla-mu-klucze-krypto-dostepne-sa-na-pastebin/

#sekurak #ransomware #bezpieczenstwo #hacking

źródło: comment_GURSrP2hzAHlV6EuvKBfjbLqdJ7UibyS.jpg

Pobierzhttps://niebezpiecznik.pl/post/psst-adminie-devopsie-i-sieciowcu-zobacz-jak-testowac-swoja-siec-pod-katem-bezpieczenstwa/

Psst! Adminie , devopsie i sieciowcu -- mamy szkolenie z tych tematów 16-18 października w Warszawie, ⚠️tylko do czwartku ⚠️można je mieć po niższej cenie ;) A jak ktoś czyta do końca wpisy na Mirko, to z dla pierwszego Mirka mamy dodatkowy off jeśli poda kod N4WNET1610.

#security #bezpieczenstwo #niebezpiecznik #hacking

źródło: comment_V9jKNduaoc8jEjn3NMvKHJjZ32XEb6xf.jpg

Pobierz- 0

5

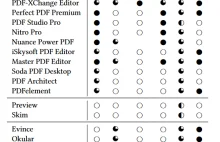

Standard PDF oraz WSZYSTKIE przeglądarki plików PDF są podatne na ataki

Mówili, aby zaszyfrować PDF. I użyć certyfikatu! Teoretycznie taki plik będzie zaufany, bo zaszyfrowanie i podpisanie pliku PDF chroni jego zawartość przed podszyciem się pod stronę trzecią. Jednak kilku ekspertom z Niemiec udało się znaleźć słabe punkty w standardzie PDF i edytorach PDF.

z- 2

- #

- #

- #

- #

- #

- #

- 5

- 7

Ten kod daje 7% off na książkę sekuraka o bezpieczeństwie aplikacji webowych (> 700 stron, > 200 ilustracji, świeża wiedza w temacie również dla początkujących :-)

Szczegóły i spis treści tutaj:

https://sklep.sekurak.pl/product/view?id=1

źródło: comment_EmhU0EgG62Ach933z4xaLSv1Ji2aAkZv.jpg

Pobierz

https://sekurak.pl/zhackowali-sklep-ktory-sprzedawal-dane-kradzionych-kart-kredytowych-wycieklo-ponownie-26-milionow-numerow-kart-kredytowych/

#sekurak #banki #hacking #fraud

źródło: comment_mYJO8sCX9uSvYbM8A5gP6uw5X7YHXaNY.jpg

Pobierz