#monitoring #security #ochrona #zlodzieje #wlamanie #kamery #podgladacz

Wszystko

Najnowsze

Archiwum

55

Żydzi, pagery, muchomory i rowery.

Kolejny podcast od Niebezpiecznika.

z- 5

- #

- #

- #

- #

- #

13

Podstępna CAPTCHA. Nowa metoda wyłudzenia danych

Mi to wyskoczyło ostatnio i ten adres strony jest zaszyfrowany algorytmem base64 ale na szczęście nie kliknąłem enter.

z- 11

- #

- #

- #

#monitoring #security #ochrona #zlodzieje #wlamanie #kamery #podgladacz

6

Ruscy hakerzy zdemaskowani. Zobacz ich twarze

- 0

- #

- #

- #

- #

- #

- #

* Ojoj urodził mi się bombelek, jeb na facebooczka - sesja z #fotografia w p-----e.

* Ojej, mój bąbelek zrobił pierwszą kupkę - jeb na #instagram

* Ojej mój bąbelek powiedział coś śmiesznego - jeb na #tiktok.

Szczerze współczuję tym dzieciom, co widzą #rodzice przez obiektyw aparatu. To powinno być prawnie

źródło: dzieci

Pobierz- 1

- All OSes:

* Update translations and documentation

* Implement language selection settings in non-Windows

24

Wazuh SIEM, Suricata IDS, OpenWRT

Jak zintegrować Wazuh SIEM z Suricata IDS, odbierając ruch sieciowy z routera OpenWRT przy użyciu iptables. Celem integracji jest poprawa monitoringu bezpieczeństwa sieci poprzez scentralizowane zarządzanie, wykrywanie zagrożeń i automatyczne reakcje na incydenty.

z- 2

- #

- #

- #

- #

- #

- #

5

Akademia Security Bez Tabu

Dobra, Panowie Mirki i Mirabelki. Czas na porządki. Co sądzicie o "Akademia Security Bez Tabu"? Być może Pan Wojciech Ciemski ma problemy, dlatego nie wywiązuje się ze zobowiązań. Nie wiem, bo nie mam z nim kontaktu, proszę Was o opinie. Chciałbym zachować maksymalną obiektywność, dlatego proszę o k

z- 9

- #

- #

- #

- #

- #

- #

15

Dlaczego lepiej nie korzystać z Telegrama

Aresztowano we Francji Pavieła Durova, jego właściciela oraz prezesa, jak tylko wysiadł ze swojego prywatnego jeta na lotnisku pod Paryżewem. To więc dobra okazja żeby opowiedzieć Wam o problemach związanych z Telegramem i dlaczego lepiej z niego nie korzystać.

z- 10

- #

- #

- #

- #

- #

- #

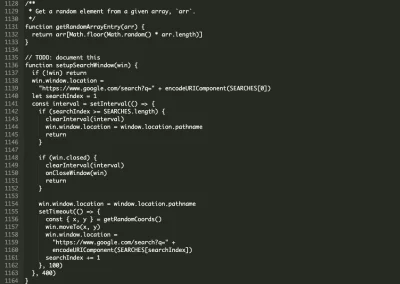

https://pastecode.io/s/eg89hf11

PS. skrypt jest dość długi (1164 linijek)

#pytanie #programowanie #javascript #webdev #hacking #bezpieczenstwo #internet #it #security

źródło: Zrzut ekranu 2024-09-1 o 11.16.37

Pobierz5

Twoje dziecko być może ma już kontakt z pedofilem przez internet

Czy wiesz, kto jest po drugiej stronie telefonu twojego dziecka? Dane, które przedstawiamy w tym filmie są przerażające. Wg raportów FDDS i NASK skala pedofili, która ma początek w internecie, jest ogromna. Dowiedz się, jak chronić dzieci w twoim otoczeniu.

z- 4

- #

588

Ukraińcy pokazali Rosjanom prawdę o wojnie. Pilne wyłączenie nadawania w Rosji.

Cyberspecjaliści z ukraińskiego wywiadu przeprowadzili atak na serwery kilku rosyjskich kanałów telewizyjnych. Widzowie w całym kraju na swoich ekranach zobaczyli filmy przedstawiające wydarzenia z wojny w Ukrainie, które są sprzecznie z rosyjską narracją propagandową.

z- 122

- #

- #

- #

- #

- #

- #

462

Poznajcie Airis, zanim on pozna Was

Airis to "następca Pegasusa" - system, który służby dopiero kupują za pośrednictwem znanej z zakupu Pegasusa firmy Matic, aby nas w niedalekiej przyszłości szpiegować. Artykuł jest wynikiem dziennikarskiego śledztwa Magazynu Payload.

z- 89

- #

- #

- #

- #

- #

- #

3

Wyciek danych z PGD. Firma potwierdza i ostrzega klientów

Otrzymałem właśnie SMS od Polskiej Grupy Dilerów. Wyciek danych z PGD. Firma potwierdza i ostrzega klientów.

z- 2

- #

- #

- #

- #

- #

- #

Jeśli chodzi o nr telefonu to jest jedno ograniczenie, nie musi to być polski nr, ale musi mieć format polskiego numeru, czyli

#gynvael #programowanie #hacking #ciekawostki #gruparatowaniapoziomu #security

![P.....L - Losowe Tematy: Code Review, AI, Q&A - [Gynvael Coldwind]

#gynvael #program...](https://wykop.pl/cdn/c3201142/5d14b2f85bd682c522633c2c6c97c8039286fa481e80fecb2e413619cf157d08,w400.jpg)

- 1

#serwery #security #linux #selfhosted

- 1

czym szyfrować plik/pliki/katalogi na linuxie przed wysłaniem na serwer backupowy? aktualnie to robię 7zipem ale może lepiej skorzystać z gpg?

@sha128: gpg, albo zrobić sobie lokalny kontener luks. Coś jak tutaj:

https://morfikov.github.io/post/dropbox-i-kontener-luks/

https://www.youtube.com/watch?v=naBxWemUm5g

POMiUD Security Office Sp. z o.o.

#audytobywatelski #securityoffice #rzeszow #security #pomiud

źródło: security office rzeszów

Pobierz

Dzwonili dwa razy:

1. Aby zaproponować lokatę

2. Gdy zamykałam konto

Za każdym razem na początku powiedzieli, że muszą mnie zweryfikować (nawet przy lokacie) i pytają o dane, poprosiłam ich o wysłanie potwierdzenia do aplikacji, że to oni, dostałam wiadomość i wygląda legit. Pytanie do znających się, czy oszuści są w stanie jakoś wysłać wiadomość do mojej aplikacji jako bank? No raczej niemożliwe ale

Mogą wysłać smsa w którym jako nadawcę zobaczysz nazwę banku. Nie ma fizycznie możliwości żeby wysłali powiadomienie ani wiadomość przez aplikację banku.