Wszystko

Najnowsze

Archiwum

- 2

- 2

- 1

13

Wyciekły dane połowy obywateli USA

Wyciekły dane prawie połowy obywateli USA. Sprawą już zajęło się FBI. Equifax to taki amerykański BIK. Ciekawe, czy dane polskich klientów są bezpieczne?

z- 3

- #

- #

- #

- #

- #

- #

Equifax Says 143 Million Americans Potentially Impacted In Cyber Attack

https://mobile.nytimes.com/2017/09/07/business/equifax-cyberattack.html

#komputery #technologia może też #hacking się nie obrazi

5

DIY Mandarin Orange Candle

Thank you for watching!

z- 0

- #

- #

- #

- #

- #

- #

- 0

- 3

źródło: comment_zfVHXLFGLAlI235DqLdMl5A0XUWBcVvG.jpg

Pobierz3

Wiadomości na Whastapp’ie o konkursie Lidla to oszustwo

Redakcja legalniewsieci.pl otrzymała kolejną informację o oszustwie związanym z wyłudzaniem danych osobowych. - legalniewsieci.pl

z- 0

- #

- #

- #

- #

- #

- #

https://niebezpiecznik.pl/post/vulcanowi-wyciekly-dane-kilkunastu-szkol-ich-znalezienie-ulatwila-instrukcja-dla-klientow/

#szkola #studia #wyciek #security #bezpieczenstwo bieda #hacking #niebezpiecznik

2

Ekspert T-Mobile: Nie ma czegoś takiego jak pełne bezpieczeństwo

Wśród wielu przykładów wycieków danych, które przedstawił, są następujące: Wyciek danych z HBO w tym nieemitowanych odcinków Gry o Tron; Apple – wyciek zdjęć celebrytów z iCliud; Wycieki danych karty kredytowych: Staples, CitiBank;

z- 0

- #

- #

- #

- #

- #

- #

- 5

387

Reverse engineering na przykładzie tunera płatnej telewizji [ENG]

![Reverse engineering na przykładzie tunera płatnej telewizji [ENG]](https://wykop.pl/cdn/c3397993/link_ePDQWQ3SBUZlkPxExWUC6QWbZSXdNZvw,w220h142.jpg)

From circuit board to chemical decapsulation, optical ROM extraction, glitching, and reverse engineering custom hardware cryptographic features. This talk describes the techniques used to breach the security of satellite and cable TV systems that have remained secure after 15+ years in use.

z- 35

- #

- #

- #

- #

- #

- #

- 13

Ale zacznijmy od początku.

- Pamiętam jak dziś. To było w 1987 roku... byłem właśnie wtedy na poczcie po swoją emeryturę (u pani Halinki z 3 okienka) kiedy po

https://www.wykop.pl/link/3903349/infekuje-komputer-bez-zapisywania-plikow-na-hdd/

Dla leniwych cały artykuł:

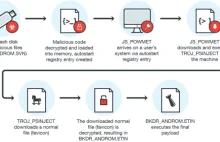

Firma Trend Micro odkryła szkodliwe oprogramowanie, które w czasie infekcji nie zapisuje żadnych plików na twardym dysku. Przez to trudniej jest je wykryć i przeanalizować. Początkowo eksperci nie wiedzieli, w jaki sposób szkodliwy kod jest rozpowszechniany. Odkryto jednak, że infekcja rozpoczyna się od klipsu USB.

Na

- 1

18

Infekuje komputer bez zapisywania plików na HDD

Firma Trend Micro odkryła szkodliwe oprogramowanie, które w czasie infekcji nie zapisuje żadnych plików na twardym dysku. Przez to trudniej jest je wykryć i przeanalizować.

z- 6

- #

- #

- #

- #

- #

- #

#nrgeek #hacking #polskiyoutube #czlowiekbarter

źródło: comment_06yxRTPXytUYDv9FC4lAR3A5VMJo8zs8.jpg

Pobierz- 2

#kiciochpyta #warszawa #hacking

- 3

9

Felieton o hackingu i phreakingu w Polsce w tatach 90.

Pamięta ktoś jeszcze ten serwis Grzegorza „dziuksa” Sterniczuka? Archiwum polskiego hackingu ówczesnych czasów 1997/8- (cracki, seriale, narzędzia, hasła do stron XXX) , gdzie mieszkał także /hrabia – jeden z mentorów ówczesnego phreakingu polskiej sceny – autor strony www.tpsasux.com. Ach…

z- 1

- #

- #

- #

- #

- #

- #

- 4

Czy to był dobry wybór jako narzędzie pracy do środowisk krytycznych?

źródło: comment_gqhpjXUdfAQ0aNaiJPNiOWrG79NJ4DnJ.jpg

Pobierz4

From Onliner Spambot to millions of email's lists and credentials

Hey! It's time for another writeup about spambot. Here I will explain how I have found millions of emails and credentials on a spambot ser...

z- 1

- #

- #

- #

- #

- #

- #