Mircy, chciałem się pobawić trochę w #reverseengineering bo mam takie pliki zabawki dziecięcej, które chciałbym rozebrać na kawałki. Macie jakiś crash course? Dziękuję za sugestie.

Wszystko

Najnowsze

Archiwum

249

Nawiązano komunikację z akumulatorem Milwaukee Full M18 [ENG]

![Nawiązano komunikację z akumulatorem Milwaukee Full M18 [ENG]](https://wykop.pl/cdn/c3397993/36b98a192ab221780403afa3ad9b38389c15db8d06b12e42a009b000dc5a4c04,w220h142.jpg)

Skrypt i instrukcje dotyczące dostępu do tych narzędzi diagnostycznych można znaleźć tutaj: https://github.com/mnh-jansson/m18-protocol

z- 44

- #

- #

- #

- #

- #

#reverseengineering #hacking

Mirki miał ktoś do czynienia z omijaniem nProtect GameGuard'a? Wracam po 20 latach do olschoolowej gierki i chcę do celów edukacyjnych i hobbystycznych ( ͡° ͜ʖ ͡°) napisać sobie bota. Tylko trochę mi ten GG przeszkadza XD

Mirki miał ktoś do czynienia z omijaniem nProtect GameGuard'a? Wracam po 20 latach do olschoolowej gierki i chcę do celów edukacyjnych i hobbystycznych ( ͡° ͜ʖ ͡°) napisać sobie bota. Tylko trochę mi ten GG przeszkadza XD

3

Asembler CIL/MSIL/.NET IL i kod generowany dynamicznie

Wnętrzności .NET, czyli język pośredni (ang. intermediate language). Na dzień pisania tekstu całkowity brak dobrych materiałów do nauki o tej tematyce w polskim internecie.

z- 4

- #

- #

- #

- #

- #

- #

w x32dbg probuje ustawic conditional breakpoint gdy ST(5) == 0. niestety zarowno przy wpisywaniu warunku "st5==0" jak i "@st5==0" breakpoint zalacza sie niezaleznie od wartosci ST(5) a w dzienniku wyswietla sie "Error when evaluating break condition.". ktos wie co moge robic zle?

#assembly #assembler #reverseengineering

#assembly #assembler #reverseengineering

@klamkaodokna nie wiem, nie znam się. Kombinuj z różna semantyka.

https://reverseengineering.stackexchange.com/questions/22599/x64dbg-break-when-a-register-contains-a-value

Po za tym to chyba 128 bitowy rejestr i nie porównasz go sobie od ręki z liczba - ale nie znam sie

https://reverseengineering.stackexchange.com/questions/22599/x64dbg-break-when-a-register-contains-a-value

Po za tym to chyba 128 bitowy rejestr i nie porównasz go sobie od ręki z liczba - ale nie znam sie

@klamkaodokna: Nie da się. Normalnie w x32dbg możesz porównywać do liczby, która ma rozmiar taki sam jak pointer, czyli w tym przepadku do 32 bitów, rejestry STx mają 80 bitów.

To co możesz zrobić to napisać prosty plugin, który udostępni funkcję do porównywania do użycia w "break condition", na przykład stcmp(5, "0")

To co możesz zrobić to napisać prosty plugin, który udostępni funkcję do porównywania do użycia w "break condition", na przykład stcmp(5, "0")

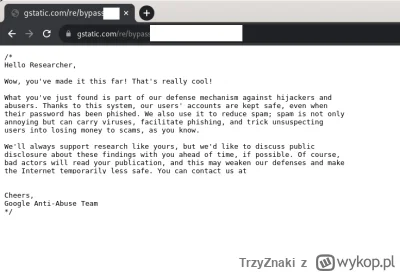

- 1

@ImperiumCienia: To jest zabezpieczenie przed botami na YouTube, wyświetlenia / kliknięcia reklam są naliczane tylko jeśli do zapytania zostanie dołączona odpowiednia sygnatura. I tu właśnie pojawia się potrzeba reverse engineeringu, bo kod tego botguarda (czyli sposób w jaki ta sygnatura jest generowana) jest mocno zabezpieczony przed analizą. Więc kiedy udało mi się pokonać te zabezpieczenia i zobaczyć jakie są tam generowane stringi, to w jednym z tych stringów był link

- 2

@ImperiumCienia: Raczej po trochu w zależności od sytuacji, czasem nawet crackuję gierki na Androida, ale najciekawsza była analiza firmware chińskich kamer przemysłowych różnych producentów.. wyobraź sobie, że większość z nich miała backdoory!

Tutaj przykład mojej analizy z 2020:

https://github.com/zb3/tiandy-research

Tutaj przykład mojej analizy z 2020:

https://github.com/zb3/tiandy-research

- 4

#mirkoreklama bo znalezisko warte uwagi, ale ze względu na tytuł nie przyciąga wzroku.

Pierwsza publiczna konfrontacja jaką widzę między #dragonsector, a #newag.

Prezentację Dragonów pewnie wiele osób widziało, a Newag przygotował prezentację o nielegalnym oprogramowaniu, niedokręconych śrubach, zdewastowanych pociągach i spotkamy się w sądzie. Kto wgrał oprogramowanie - niech ustalą to służby, czyli Newag ma jeszcze parę lat spokoju.

#pociagi #prawo

Pierwsza publiczna konfrontacja jaką widzę między #dragonsector, a #newag.

Prezentację Dragonów pewnie wiele osób widziało, a Newag przygotował prezentację o nielegalnym oprogramowaniu, niedokręconych śrubach, zdewastowanych pociągach i spotkamy się w sądzie. Kto wgrał oprogramowanie - niech ustalą to służby, czyli Newag ma jeszcze parę lat spokoju.

#pociagi #prawo

- 5

Nostalgia chłopa złapała i chce pobawić się w tuning telefonu komórkowego marki Sony Ericsson, konkretniej k550i, bądź dokładniej - k550i z firmwarem w610. Poza baterią i zmasakrowaniem systemu plików przez członków rodziny, wszystko wydaje się działać i mam nawet wgrany patch do odpalania elfów, nie umiem jednak nigdzie znaleźć działających linków do samych elfów.

Czy ktoś z was posiada więc może gdzieś zakopane ELF packi i chciałby się podzielić? Swoją drogą, to

Czy ktoś z was posiada więc może gdzieś zakopane ELF packi i chciałby się podzielić? Swoją drogą, to

- 2

@420_3: No właśnie wszystkie te modyfikacje, elfy między innymi. Większość modyfikacji wywodzi się z rosyjskich forów. Po odrobinie tuningu, taki Sony Ericsson wcale dużo nie odbiegał od funkcjonalności pierwszych Androidów. Ograniczeniem była tylko technologia, moc obliczeniowa, brak wifi. Jeśli chodzi o całą resztę, mógłbym bez problemu zamienić Androida na takiego k550i i nie odczułbym że czegoś mi brakuje.

Udało mi się skontaktować z dwoma twórcami takich ELFów, by dowiedzieć się

Udało mi się skontaktować z dwoma twórcami takich ELFów, by dowiedzieć się

Treść przeznaczona dla osób powyżej 18 roku życia...

- 0

Potrzebuje pomocy z offsetami do listy z actionbar oraz listy spectators z pozycjami (w offsetach mam spectators, ale to nie są instancje klasy TCreature, jest tylko .distance .id .hppercent, spradziłem w kodzie gdzie jest zapisywany distance ale wszystko w tej nowej tibii zagmatwane, nie ogarniam jak dojść do posx, posy, posz wszystkich spec). No i chciałbym zahaczyć wszystkie kafelki z actionbar. O wywoływaniu funkcji wewnętrznych nawet nie marzę bo to trudne, ten

Treść przeznaczona dla osób powyżej 18 roku życia...

- 1

@rekkin: sama nauka tego i kolejne sukcesy dają większą przyjemność niż granie w gry, do tego cie rozwija. No i zawsze można ominąć jakieś zabezpieczenie, napisać bota do gry na swój własny użytek, oszczędność czasu i pieniędzy.

@marcin-boski: eee, spokojnie. Takie rzeczy rozwija się latami, niekoniecznie w pojedynke. Gość po prostu wrzucił całe repo z powrotem w 1 commicie bo pewnie poprzednie mu skasowali.

- 2

konto usunięte via Wykop

- 0

@Pan_Slon: skąd zamawiałeś?

- 1

@Kryspin013: Mouser

- 0

Treść przeznaczona dla osób powyżej 18 roku życia...

@uwolniony_od_wiezow: Możesz zagadać do jakiegoś batalionu z ukrainy dość często potrzebują jakiś drobiazgów

Czy ktoś z was wie jak nazywa się program do zabezpieczania aplikacji napisanych w Javie wymagających licencji, gdzie przy "częściowym" jego złamaniu, aplikacja w trakcie działania specjalnie zaczyna tworzyć niepotrzebne obiekty w celu zapchania pamięci?

Czegoś takiego jeszcze nie widziałem, a to było nawet interesujące. Już prawie miałem się poddać, ale potem autorzy tego zabezpieczenia popełnili pewien błąd, który znacząco ułatwił mi obejście tych mechanizmów.

Być może są też inne efekty "częściowego złamania", generalnie

Czegoś takiego jeszcze nie widziałem, a to było nawet interesujące. Już prawie miałem się poddać, ale potem autorzy tego zabezpieczenia popełnili pewien błąd, który znacząco ułatwił mi obejście tych mechanizmów.

Być może są też inne efekty "częściowego złamania", generalnie

Murki, jakie ciekawe projekty, githuby, blogi, notki inżynierskie z programowania śledzicie?

#programowanie #github #zainteresowania #reverseengineering

#programowanie #github #zainteresowania #reverseengineering

@boundmyboredom: w sumie to nie wiem czy polecam, ale zapowiada się fajnie: https://architecturenotes.co/things-you-should-know-about-databases/

- 0

Chce zbadac ruch sieciowy kilku aplikacji na androidzie. W niektorych się udaje bez problemu przy użyciu mitmproxy, jednak są apki które przestają działac gdy ruch idzie przez proxy. Co na to poradzić?

#android #informatyka #hacking #reverseengineering #proxy #vpn

#android #informatyka #hacking #reverseengineering #proxy #vpn

@Spofity: SSL unpinning, izi

- 1

@Spofity: Jeżeli apka korzysta ze znanych protokołów to da się prościej (znalezienie fragmentu kodu odpowiedzialnego za weryfikację certyfikatu nie zawsze jest łatwe, tym bardziej że czasami jest to realizowane przez jakąś natywną libkę): https://github.com/r0ysue/r0capture po chińsku, ale idzie się połapać co i jak

Ile jest warstw i jak działa API Windowsa -> https://techniczniej.pl/post/99-programistow-tego-nie-wie-jak-dziala-api-windowsa

źródło: comment_1651124418T1AhMs1Qjz1RMHMuhYTRvw.jpg

Pobierz@techniczniej: lol, tak samo jak 99% programistów nie wie jak skonfigurować DMA w STM32, co to za tytuł xD

@ZohanTSW: Tytuł faktycznie nietrafiony. Myślę, że autor użył skrótu myślowego i chodziło mu o programistów Windows. Bzdurą by było wciągnąć do tego worka np webowców albo tak jak wspomniałeś embedded.

@robekk1978: istnieje https://cutter.re/

- 0

Mam "łańcuch" skryptów .vbs na startupie. Jeden odpala kolejny itd. Jak wychwycić pierwszy skrypt tudzież executabla?

#reverseengineering

#reverseengineering

#reverseengineering #cracking #hacking #security