Czekam na załatanie dziury, a gdy wszystko będzie już poprawione, opublikuję instrukcję step-by-step (w formie filmu), jak przeprowadza się taki atak... no chyba, że administracja za pomocą smutnych panów w czerni zabroni mi zrobienia tego ( ͡° ʖ̯ ͡°)

Stay tuned i

- tomkolp

- LokalnaPatologia

- konto usunięte

- Lurriel

- Figa-z-makiym

- +17 innych

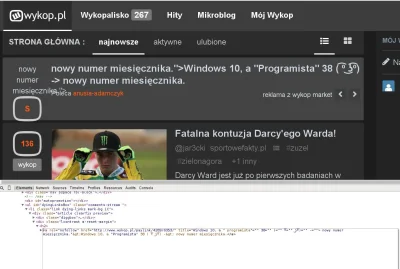

Porcja ciekawych linków na dzisiaj.

➊ Zobacz jak Richard Stallman (hacker, twórca projektu GNU i ruchu wolnego oprogramowania) używa komputera i Internetu

http://bit.ly/1V7MEAR

Trzeba przyznać, że robi to w BARDZO osobliwy sposób.

➋ Czy robot indeksujący #google (GoogleBot) potrafi interpretować JavaScript?

http://selnd.com/1V7MGsm

Opis ciekawej serii eksperymentów, wraz z ich wynikami

➌ Czy używana w tekstach czcionka może mieć wpływ na to jak postrzegamy dany tekst?

http://bit.ly/1V7MEAS

Okazuje się, że