Wszystko

Najnowsze

Archiwum

629

Jak działała Enigma?

Skorzystajmy z animacji 3D, aby wejść do wnętrza Enigmy!

z- 75

- #

- #

- #

- #

- #

konto usunięte via Wykop Mobilny (Android)

- 1

Treść przeznaczona dla osób powyżej 18 roku życia...

@PierwszyPuchacz

Wygląda jak próba przełożenia cyrylicy na polski.

Wygląda jak próba przełożenia cyrylicy na polski.

3

Omówienie zagadek Cicada 3301 z 2012

Angielski wymagany.

z- 0

- #

- #

- #

- #

- #

- 0

Najlepsza forma na trzymanie sporej ilości #ethereum #eth offline? Bez hardware walletów. Myślę wygenerowac sobie portfel i trzymac klucz prywatny w managerze hasel + kopie zapasowe w kilku miejscach (wiadomo zaszyfrowanego pliku z managera hasel). Czy myetherwallet sie nada do wygenerowania tego? Czy moze ich webowa usluga? #kryptowaluty #kryptografia

Nie znam się na krypto i stad moje pytanie do Was, czy jeśli komputery kwantowe staną się powszechniejsze i wydajniejsze to czy kryptowaluty umrą?

Co np z TLS1.3 albo innymi algorytmami?

#kryptografia #kryptowaluty #komputerykwantowe

Co np z TLS1.3 albo innymi algorytmami?

#kryptografia #kryptowaluty #komputerykwantowe

- 2

@KKK1337: kluczem do odpowiedzi jest to, ze kiedyś programiści odkryli, że komputer może zaszyfrować cos tak, ze złamanie szyfru wymaga komputera o wiele rzędów mocniejszego. Wynika to z prostego faktu, ze mnożenie jest znacznie łatwiejsze niż dzielenie, tak dla nas, jak i dla komputerów. (ale nie wchodźmy w szczegóły). Od tego czasu wszelkie szyfrowanie stało się proste, nie trzeba sprytu, kombinowania jak wczesniej- wystarczy prosty algorytm, który spowoduje, ze cos

Komentarz usunięty przez autora

- 3

Jakby komuś na starym #apple #macos #macosx przestały działać strony (ze względu na przedawnione root certyfikaty) to polecam stworzony na szybko skrypt, który aktualizuje je najnowszą bazą z #debian #mozilla

https://github.com/mateusza/fix-macos-expired-certificates

#informatyka #komputery #unix #ssl #kryptografia

https://github.com/mateusza/fix-macos-expired-certificates

#informatyka #komputery #unix #ssl #kryptografia

- 6

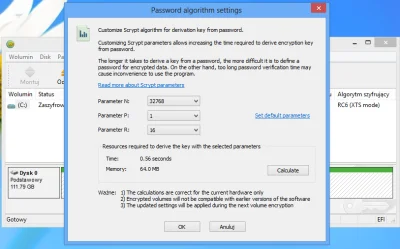

Jetico ogłosiło premiere najnowszej wersji oprogramowania do szyfrowania dysków BestCrypt Volume Encryption 5

Najnowsza wersja rozwiązania Jetico do szyfrowania dysków jest teraz wyposażona w ulepszone funkcje bezpieczeństwa, takie jak silniejsze ochrona przed atakami brute-force.

Co nowego?

- Wprowadzono obsługę algorytmu szyfrowania ARIA (Standard południowokoreański)

- Poprawiona wydajność algorytmów szyfrowania AES, ARIA i

Najnowsza wersja rozwiązania Jetico do szyfrowania dysków jest teraz wyposażona w ulepszone funkcje bezpieczeństwa, takie jak silniejsze ochrona przed atakami brute-force.

Co nowego?

- Wprowadzono obsługę algorytmu szyfrowania ARIA (Standard południowokoreański)

- Poprawiona wydajność algorytmów szyfrowania AES, ARIA i

źródło: comment_16329228497eabXMm9OAdbRBH4Ot7LPs.jpg

PobierzKiedy to zobaczysz, wysrasz cegły. #kryptografia

źródło: comment_16328692256sDsnN1mIZNFUHZwcvIL3j.jpg

Pobierz@maisterwihaister: Długie ID

Ja mam tylko na cztery czwórki

Ja mam tylko na cztery czwórki

@maisterwihaister: gadaj chlopie a nie rebusy dajesz o 2am

Cześć!

Mam dość poważny problem z którym nie umiem sobie poradzić.

Sprawa wygląda następująco: Posiadam dysk który był dyskiem systemowym w moim laptopie. Dysk jest zaszyfrowany VeraCrypt za pomocą opcji "Szyfruj partycję systemową" (Na dysku była tylko jedna partycja). Hasło którym zaszyfrowany jest dysk znam. Nie posiadam dysku ratunkowego. Dodatkowo jest jeszcze nieszczęsne hasło na windowsie którego niestety nie pamiętam. Gdybym znał hasło do systemu to nie było by problemu, bo wtedy wystarczyło by

Mam dość poważny problem z którym nie umiem sobie poradzić.

Sprawa wygląda następująco: Posiadam dysk który był dyskiem systemowym w moim laptopie. Dysk jest zaszyfrowany VeraCrypt za pomocą opcji "Szyfruj partycję systemową" (Na dysku była tylko jedna partycja). Hasło którym zaszyfrowany jest dysk znam. Nie posiadam dysku ratunkowego. Dodatkowo jest jeszcze nieszczęsne hasło na windowsie którego niestety nie pamiętam. Gdybym znał hasło do systemu to nie było by problemu, bo wtedy wystarczyło by

@adamuspz11: podczas montowania partycji w veracrypt wejdz w opcje i zaznacz "mount partition without using pre-boot auth" (lub cos podobnego)

- 3

@pumacomajajazgumy: W każdym bądź razie udało się, wielkie dzięki

- 0

Czy Ledger Nano S obsługuje przelewy tokenów BEP2 ? Bo chciałbym sobie przelać CHILIZ z giełdy a ERC20 to troche słabe ma oplaty ( ͡° ͜ʖ ͡°) jak tak to mozna jakas krótka instrukcje. Musze zainstalowac BSC i na niego wysyłać tak jak w przypadku tokenow ethereum i erc20 ?

#kryptowaluty #kryptografia #bitcoin #chiliz #ledger

#kryptowaluty #kryptografia #bitcoin #chiliz #ledger

Tak się zastanawiam, bo znalazłem gościa na tiktoku, który generuje sobie klucze prywatne i sprawdza czy trafił coś na rachunku. Jaka jest szansa że coś znajdzie w ciągu np. roku używając jakieś topowej grafy? #kryptografia #kryptowaluty #bitcoin

- 11

@GlupiPajonk: prędzej szóstkę w totka trafisz, nawet gdybyś miał superkomputer

- 6

@GlupiPajonk: bliska zeru

Komentarz usunięty przez autora

- 0

@rysiekryszard: tak. btw można się włączyć do rozmowy bez rejestracji jak coś ;)

Treść przeznaczona dla osób powyżej 18 roku życia...

- 1

Cześć, męczę się z zagadką od #cba i póki co stoję w miejscu. Próbowałem rozwiązać pierwszy etap za pomocą metody częstotliwości i podmienić znaki specjalne na znaki z alfabetu, ale nic z tego nie wychodzi sensownego. Próbuje ktoś z Was może też to rozwiązać, albo miałby jakąś wskazówkę dla mnie?

#cbazadanie #ciekawostki #informatyka #kryptografia

#cbazadanie #ciekawostki #informatyka #kryptografia

@teddybear69: przecież mówię że będziesz wiedział jak skończysz dany etap xD jak byłyby losowe znaki to byś nie wiedział, że to koniec tego etapu. Będziesz miał coś co jest zrozumiałe dla człowieka

Treść przeznaczona dla osób powyżej 18 roku życia...

15

Zapomnieni bohaterowie historii Enigmy

Polscy szyfranci utorowali Alanowi Turingowi drogę do odszyfrowania niemieckich wiadomości w czasie II wojny światowej. Joanne Baker poleca tę porywającą opowieść. [ENG]

z- 2

- #

- #

- #

- #

- #

- #

24

Eksperci od bezpieczeństwa znaleźli luki w szyfrowaniu Telegrama

Znaleziono aż 4 zagrożenia jeżeli chodzi o właściwości kryptograficzne. Słabości są od technicznie trywialnych i łatwych do wykorzystania do bardziej zaawansowanych i bardziej teoretycznych.

z- 10

- #

- #

- #

- #

- #

Przed chwilą usłyszałem w TVP, jak Ziobro mówi, że Prokuratura ma korespondencję Sławomira Nowaka prowadzoną za pomocą Signala.

“[…] których byli panowie przekonani że one są dla polskich służb nieuchwytne, dla polskiej prokuratury niedostępne, mylili się.”

update:

https://www.telepolis.pl/amp/wiadomosci/aplikacje/whatsapp-signal-pegasus-podsluch-polska

“[…] których byli panowie przekonani że one są dla polskich służb nieuchwytne, dla polskiej prokuratury niedostępne, mylili się.”

update:

https://www.telepolis.pl/amp/wiadomosci/aplikacje/whatsapp-signal-pegasus-podsluch-polska

https://nakamotoinstitute.org/authors/timothy-c-may/

Jego manifest z 1988 r.

źródło: comment_1639694133C5yfHfoqslMTSxnEY5vsuS.jpg

Pobierzwiem, dlatego sam wyglądam jak yeti dopoki zona nie zaczyna ze "wygladam jak rumcajs" ( ͡° ͜ʖ ͡°)