#android #pc #szyfrowanie #bezpieczenstwowsieci #kryptografia #komputery #windows #smartfon

Wszystko

Najnowsze

Archiwum

14

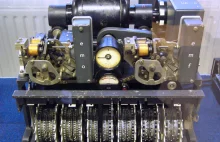

Szyfr Lorenza i jego złamanie

Szyfr Lorenza był używany przez armię niemiecką podczas II wojny światowej do przesyłania najważniejszych informacji i rozkazów. Głównym zadaniem maszyny Lorenza jest generowanie pseudolosowego ciągu znaków w alfabecie telegraficznym...

z- 3

- #

- #

- #

- #

- #

- #

7

Google Authenticator - wreszcie synchronizacja kluczy z chmurą

Dotychczas jeśli ktoś zgubił/zniszczył/zmienił telefon z zainstalowanym Google Authenticator to tracił wszystkie przechowywane lokalnie na urządzenie klucze kryptograficzne 2FA. Nowa wersja aplikacji synchronizuje klucze z kontem Google.

z- 3

- #

- #

- #

- #

- #

- #

1

Serwery na Księżycu: Przetwarzanie w chmurze wykracza poza atmosferę

Startup z Florydy chce przesunąć granice przetwarzania w chmurze tak radykalnie, że jest przestarzałe, wynosząc je z naszej atmosfery na powierzchnię Księżyca.

z- 5

- #

- #

- #

- #

- #

- #

- 0

#android #pc #szyfrowanie #bezpieczenstwowsieci #kryptografia #komputery #windows #smartfon

25

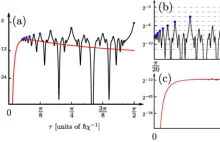

Polacy pokazali, jak wytworzyć maksymalnie splątane stany w sieciach optycznych

Polscy fizycy pokazali nowy sposób na wytworzenie specjalnych stanów kwantowych, posiadających wielociałowe korelacje Bella. Udało się im to przedstawić w układzie ultrazimnych kwantowych gazów atomowych, umieszczonych w sieciach optycznych. Artykuł opublikowano w "Physical Review Letters".

z- 0

- #

- #

- #

- #

- #

- #

Tego czego nie potrafię pojąć jest szybkość odszyfrowywania. Przykładowo VeraCrypt szyfruje mi dysk AESem i jedyne spowolnienie to, że system włącza się 10 sekund dłużej i w każdej chwili mogę odpalić grę, która zajmuje 120gb na dysku bez żadnych opóźnień. Jak to możliwe?

Na chłopski rozum to powinno działać tak, że:

1. Szyfruje dysk 15min i wyłączam komputer

1. Generujesz klucz

2. Posiadasz dane na HDD .jpg .mp3 itd. Format danych jest ogólnie znany.

3. Maszynka zwana szyfratorem odczytuje pliki .mp3 .jpg i inne z dysku, mieli je za pomocą ogólnie znanego algorytmu oraz znanego tylko tobie klucza i zapisuje na dysku w postaci "sieczki".

4. Sieczkę można odczytać, ale to wciąż tylko nic nieznacząca sieczka.

5. Sieczka oglądana przez "pryzmat/lupę" znanego tylko tobie "klucza" jest widziana jako tradycyjne

- 0

1. Wprowadzenie: https://youtu.be/6wLzFXbSqQU?t=4271

2. Początki StarkWare sięgające 2013: https://youtu.be/6wLzFXbSqQU?t=5868

3. Open Sourcing StarkNet: https://youtu.be/6wLzFXbSqQU?t=16215

4. Governance: https://youtu.be/6wLzFXbSqQU?t=16349

5. Argent (zaawansowany portfel): https://youtu.be/6wLzFXbSqQU?t=16923

źródło: Screenshot 2023-02-06 at 11.46.48

Pobierz- 1

Komentarz usunięty przez autora Wpisu

- 0

- 0

- 1

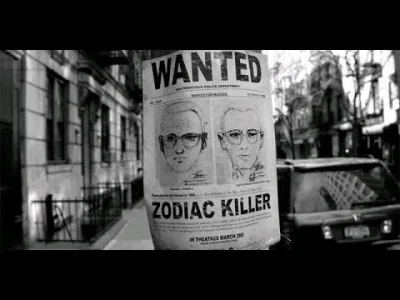

Patrząc, że żył w latach 1960 nawet nie miał dostępu do nowoczesnego PC. On naprawdę jest zajebisty programista.

#programowanie #seryjnimordercy #kryptografia

Co mogę dodać do tej wiadomości przed szyfrowaniem, żeby zapewnić sobie integralność danych?

Logicznym wydaje się przesyłanie wiadomości wraz z jej hashem.

Pytanie brzmi, czy są bezpieczne kryptograficzne funkcje skrótu, które zapewnią mi integralność danych i nie zajmują 256 bajtów? ( ͡° ͜ʖ ͡°)

Idealnie byłoby, gdyby kod nadmiarowy miał 2-4 bajty, ale na

Jak martwisz sie o integralność to dodaj bitu parzystości albo crc32 do wiadomości i szyfruj całość

Komentarz usunięty przez autora

- 1

I teraz, jedyny pomysł na

- 1

- 0

#informatyka #kryptografia #bezpieczenstwo #it

źródło: comment_16637503206Zq6J3dyFkaYNFWeKm7Tw3.jpg

Pobierz10

Pierwsze standardy kryptografii postkwantowej

Amerykański NIST ogłosił pierwsze wyniki zainicjowanej w 2016 r. procedury wyłonienia postkwantowych standardów kryptograficznych. Wybrano jeden algorytm wymiany klucza oraz trzy algorytmy podpisu elektronicznego. W oparciu o te algorytmy, zostaną opracowane nowe standardy kryptograficzne...

z- 2

- #

- #

- #

- #

- #

- #

- 0

4

Kwantowe łamacze szyfrów – rozmowa z Jerzym Dajką

Większość z nas na co dzień nie martwi się o to, czy używając karty płatniczej lub dokonując zakupów online nie padnie ofiarą włamania na konto bankowe.

z- 0

- #

- #

- #

- #

- #

- #

https://github.com/MystenLabs/ed25519-unsafe-libs

#security

#kryptowaluty

5

Wprowadzenie do infrastruktury klucza publicznego

Infrastruktura Klucza Publicznego (PKI) wykorzystuje struktury matematyczne i operatory. Funkcje kryptograficzne i kryptoanalityczne są wykorzystywane w nowoczesnym rozwoju oprogramowania.

z- 0

- #

- #

- #

- #

- #

- #

7

Wprowadzenie do kryptografii i kryptoanalizy

Kryptografia może wydawać się skomplikowana, ale wiele algorytmów kryptograficznych sprowadza się do bardzo prostych operatorów i struktur matematycznych.

z- 0

- #

- #

- #

- #

- #

- #

#it #komputery #kryptografia #szyfrowanie #backup #veracrypt

Jak utworzyć hash zsMH? Mam plik którego suma kontrolna jest w tym formacie.

Znalazłem taki przykład " b2sum -a blake2s plik" ale b2sum u mnie płacze, że nie rozumie argumentu -a.

fprintf( out, " -a <algo> hash algorithm (blake2b is default): \n"" [blake2b|blake2s|blake2bp|blake2sp]\n" );

https://github.com/coreutils/coreutils/blob/master/src/blake2/b2sum.c

Musiałbyś sobie pewnie coreutils zaktualizować albo pobrać źródła i zbudować tylko tą binarkę lokalnie