Wszystko

Najnowsze

Archiwum

- 1

źródło: 1000001819

Pobierz320

Jak udowodnić, że NSA ma backdoora w Twoim CPU?

Nie clickbait. Nie teoria spiskowa. Historia poparta badaniami, w video jest zadawanie pytań, a następnie udowodnienie/obalenie teorii przez implementacje własnego szyfrującego kodu w C który nie polega na wbudowanym w procesory Intela "gotowcu", a następnie porównanie wyników.

z- 81

- #

- #

- #

- #

- #

- #

5

Polski komputer kwantowy ma solidne podstawy. Co dalej?

Budowa polskiego komputera kwantowego jest możliwa, ale wymaga wiedzy, doświadczenia, wsparcia finansowego i konsekwencji. Stąd tak ważne jest stworzenie Narodowego Programu Kwantowego czy też Mapy Technologii Kwantowej, inicjatyw wzmacniających potencjał i dających tlen dla inżynieryjnych sukcesów

z- 0

- #

- #

- #

- #

- #

- #

- 4

::: Release Notes ::::

- All OSes:

* Implement SHA-256 acceleration on ARM64 platforms using CPU

- 1

481

Recenzja Signal: bezpieczny, szyfrowany komunikator [opinie]

![Recenzja Signal: bezpieczny, szyfrowany komunikator [opinie]](https://wykop.pl/cdn/c3397993/3a94816030ccc1d16a7f03a84bd5ff3890c882e67b8406851ad913973f8df5c6,w220h142.png)

Komunikator Signal, nie wydaje się zbyt popularny w Polsce, a szkoda bo zapewnia większe bezpieczeństwo i anonimowość niż Messenger czy WhatsApp.

z- 189

- #

- #

- #

- #

- #

- 6

3

Dojo, superkomputer Elona Muska zmieni transformujący sztuczność sztuczną

Elon uważa, że Dojo Tesli to niewątpliwie największa przebudowa architektury komputerowej od czasów Craya. Superkomputery Cray, kultowe w latach 70. XX wieku, zrewolucjonizowały informatykę, umożliwiając przełomy w nauce i kryptografii.

z- 3

- #

- #

- #

- #

- #

- #

5

CEO Ava Labs: Trzeba zamrozić Bitcoiny Satoshi Nakamoto

Prezes naciska, aby zamrozić hard-forkiem Bitcoiny Satoshi Nakamoto, z powodu ryzyka, jakie niosą chipy kwantowe. Wczesne monety Satoshiego używały bardzo starego formatu Pay-To-Public-Key (P2PK), który ujawnia klucz publiczny.

z- 3

- #

- #

- #

- 4

- 1

74

Chińscy naukowcy złamali szyfrowanie RSA za pomocą komputera kwantowego

Chińscy badacze ogłosili przełom, który może mieć poważne konsekwencje dla globalnego bezpieczeństwa informacyjnego. Przeprowadzili pierwszy udany atak kwantowy na powszechnie stosowane algorytmy kryptograficzne za pomocą komputera D-Wave i algorytmu wyżarzania kwantowego.

z- 32

- #

- #

- #

- #

- #

- #

- All OSes:

* Update translations and documentation

* Implement language selection settings in non-Windows

469

Szyfrowanie end-to-end nie będzie gwarantować prywatności

Nowo montowane w telefonach i komputerach chipy NPU wspomagające AI przyniosą kres prywatności w komunikatorach bez potrzeby backdoorów. Zawartość urządzeń wraz z treściami wyświetlanymi na ekranie będzie permanentnie skanowania i analizowana przez AI zanim zostaną zaszyfrowane.

z- 133

- #

- #

- #

- #

- #

- #

23

Math Encrypt

Coś dla kujonów/kujonek. Wprowadź jakąkolwiek liczbę, aby ją przekształcić w trudne równanie matematyczne. Użyj tego narzędzia, aby trollować swoich znajomych. Np. ktoś cię pyta o numer telefonu odpowiedz skomplikowanym wzorem który trzeba rozwiązać żeby się dowiedzieć.

z- 7

- #

- #

- #

- #

może też #naukaprogramowania #programowanie

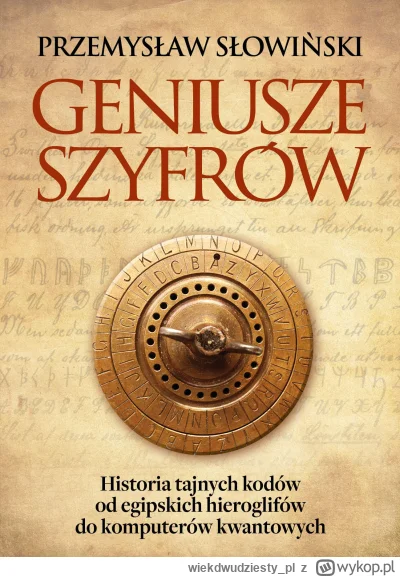

#ksiazki #historia #ciekawostkihistoryczne #kryptografia #matematyka #ciekawostki #zainteresowania

źródło: Okładka książki Geniusze szyfrów (1)

Pobierz7

Zmarł Ross Anderson, profesor i słynny autor "Inżynierii bezpieczeństwa

Ross Anderson, profesor inżynierii bezpieczeństwa na Uniwersytecie w Cambridge, który jest powszechnie uznawany za swój wkład w informatykę, zmarł w czwartek w domu, według przyjaciół i kolegów, którzy byli w kontakcie z jego rodziną i uniwersytetem.

z- 0

- #

- #

- #

- #

- #

- 2

https://www.wired.com/story/the-science-of-crypto-forensics-court-battle/

#kryptowaluty #bitcoin #kryptografia #niebezpiecznik

Czy obecnie jest coś typu cykada lub inne zadania, z chęcią bym po obserwował lub sam nawet spróbował sił 😎

źródło: 1000001051

Pobierz