Ktoś wie czym to może być zakodowane/zaszyfrowane? Ciąg wejściowy: masterkey

E63/TaqILd/BrCTaPTA1AQ==

Wszystko

Najnowsze

Archiwum

3

Oprogramowanie pozwalające na błyskawiczną enkrypcję/dekrypcję folderów i plików z możliwością zabezpieczenia hasłem.

z545

"Gdyby Polacy nie złamali szyfru "Enigmy", aliantom może by i się to z czasem udało, ale zanim by to nastąpiło ponosiliby prawdopodobnie katastrofalne straty". Na pamiątkę tego sukcesu polskich matematyków obchodzony jest dzisiaj Dzień Kryptologii. [+audio]

z5

Nawet Kamasutra nie lekceważyła starożytnej kryptografii, radząc kochankom, aby znały tajne pismo, ukrywające ich romanse. O steganografii pisali Herodot i Plutarch, szyfrował Cezar, a ślady żydowskiego szyfru znajdziemy nawet w Biblii. Zobacz ciekawostki o szyfrowaniu w starożytności.

z

źródło: comment_xGY1TQw7UYUdQnuwrakw18zAZhJOxhmg.jpg

Pobierz549

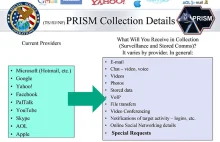

Przetwarzanie danych EXIF, brak szyfrowania end-to-end, brak możliwości wyłączenia aplikacji, możliwość użycia mikrofonu bez naszej wiedzy - to tylko kilka niespodzianek które czekają na użytkowników FB Messenger. Lepiej odinstaluj tę aplikację!

z9

Czyli poradnik oferujący alternatywne aplikacje. Zacznij używać aplikacji które nie będą cię śledzić ani podsłuchiwać ani profilować w celu wyświetlania reklam. Wszystkie aplikacje były przez nas przetestowane i z czystym sumieniem możemy je polecić. Wyrzuć stare zużyte gogle!

z5

Dzisiaj postaram się odpowiedzieć na pytanie, jaki powinien być idealny komunikator?

z432

Mój wujek od jakichś 6-7 lat dostaje takie kartki... ale one przychodzą do skrzynki pocztowej jego mamy, mojej babci, nie mają znaczka więc ktoś je musi sam wrzucać..

z6

Fotoreporterom i filmowcom zależy na możliwości ukrycia zdjęć i nagrań przed władzami. Pytanie, czy władzom łatwo będzie to znieść?

zKomentarz usunięty przez autora

źródło: comment_HZQtKeI5BVegJnMbocjBDOgkctcUKY4i.jpg

Pobierz5

II wojna światowa była okresem, który pochłonął kilkadziesiąt milionów istnień. Nie mniej, postęp techniczny, który został wymuszony przez trwający konflikt był ogromny. Najszybciej unowocześniano technikę zbrojeniową. Ale nie tylko – kryptografia, a zarazem kryptologia również cieszyła...

zRegulamin

Reklama

Kontakt

O nas

FAQ

Osiągnięcia

Ranking

http://junta.pl/kryptografia-stosowana-jak-szyfrowac-mejle/

źródło: comment_Jd4TMGcwvuNSn9F6uavmJLN5jgb7CPqd.jpg

Pobierz