Wołam @niebezpiecznik-pl bo powinien ogarniać takie rzeczy :)

Wszystko

Najnowsze

Archiwum

11

Wykopiada 3301

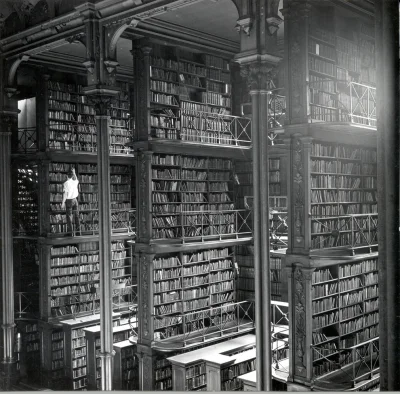

Pamiętacie Cicadę 3301? Przygotowałem coś podobnego, dla użytkowników Wykopu :) Znajomość podstaw kryptografii może się przydać. Początkiem Wykopiady będzie ten obrazek: http://i.imgur.com/aa3pNxQ.png Za wskazówkę może posłużyć pierwsze zadanie Cicady ( ͡° ͜ʖ ͡°)

z- 0

- #

- #

- #

- #

- #

- #

- 3

Wołam @niebezpiecznik-pl bo powinien ogarniać takie rzeczy :)

- 1

3432313232313132

31393235313932303531333139

A6B1D4H1I4K1L1N1O2R1U1V1Y1Z1

3132313533313132

373131323134353230

Miłej zabawy:

13 55 45 52 11 24 43 24 34 43 44 42 34 32 34 33 11 31 24 43 43 43 11 !

24 15 43 44 15 32 52 54 44 42 55 55 15 43 55 13 55 55 52 54 25 34 35 45 24 52 24 14 55 15 55 15 45 13 55 54 43 55 43 24 15 43

- 0

- 3

Mam pytanie do kryptograficznych mirków. Dlaczego kiedy szyfruje i deszyfruje pojedynczy plik (np. programem AxCrypt albo glary utilities) to szyfrowanie i deszyfrowanie pliku trwa jakiś czas - im większy plik tym dłużej. Tymczasem montowanie woluminu TrueCrypt trwa sekundę i mam dostęp do pliku od razu nawet jak plik trochę waży. Skąd taka różnica w czasie skoro w obu przypadkach mamy

- 2

Podczas działania trucrypta hasło jest cały czas w RAMie i służy do deszyfracji w locie.

https://pl.wikibooks.org/wiki/TrueCrypt#Wydajno.C5.9B.C4.87_szyfrowania-deszyfrowania

Ponieważ na hdd szyfrowanie jest niewiele szybsze od prędkości odczytu nie zauważasz tego.

- 0

@Variv: Żeby Ci dobrze odpowiedzieć na pytanie, trzeba użyć wyższej matematyki i informatyki teoretycznej - należy zagłębić się w rodzaj szyfry, tryby szyfrowania, implementację i wiele, wiele innych.

Poza tym każdy algorytm można zaprogramować na wiele sposobów, w różnych językach, itp.

Może być tak, że dwa programy robiące to samo będą działać z różną szybkością.

Trochę sztuka dla sztuki.

#mirkoreklama #programowanie #kryptografia #design

Powiedzmy, że mam pendrive 32GB i partycje na dysku 32GB. Czy jest jakieś gotowe rozwiązanie, abym miał partycję zaszyfrowaną XOR-em a klucz na pendrive?

Wołam też #linux bo tego używam i to bym szyfrował, a przynajmniej /home.

Masz też rację z korzystania z gotowych rozwiązań.

- 17

Chciałem Was zaprosić na wykopowe spotkanie wolnościowców, które odbędzie się w Krakowie.

Na meetingu zostaną poruszone tematy bezpieczeństwa transmisji, bitcoinów, sieci meshnet prywatności w internecie oraz wolnego rynku.

Szczegóły na temat piwnego spotkania możecie przeczytać na http://cryptoliberty.tk

Będzie można porozmawiać z programistami i administratorami sieci tworzący sieć kratową.

Czy 16384 bity są możliwe?

#kryptografia #linux #hacking #pcmasterrace

- 4

- 2

Ale nie wiesz który klucz jest prawdziwy. To wie nadawca i odbiorca.

Metoda stosowana przez wywiady różnych krajów. Warunek: ten sam klucz nie może być użyty dwukrotnie. Złamanie

OTCUXKCXKY C KTGOSF GTIUT REFITUQ QKRGOH RGNIOS

#it #pytanie #kryptografia #szyfrowanie #bezpieczenstwo

1) normalne haslo

2) keyfile ktory jest na pendrive (przy starcie system sprawdza czy pendrive jest podlaczony (sprawdza chyba UUID) i czyta z pliku haslo).

Chcialbym zrobic tak, aby keyfile byl zaszyfrowany i przy bootowaniu poza wlozeniem pendrive musialbym wpisac haslo do odszyfrowania keyfile. Robil ktos takie cuda? ( ͡°

- 1

26

SSL/AES o sile 512 kilo bitów - kickstarter... xd

Szyfrowanie SSL/AES o sile 512 kilo bitów, które pozwala zaszyfrować DOWOLNY PLIK - a nie tylko dokumenty jak AES i nie ma backdorów jak AES czy SSL. xd

z- 13

- #

- #

- #

- #

- #

#szyfrowanie #kryptografia

- 9

Ja daję tobie kartkę z tekstem

usun konto

Ale podaję ci ją przez kolegę, kartka jest zaszyfrowana kluczem, który znam tylko ja i ty.

Kolega widzi tekst, ale nie zna klucza i dla niego to tylko €@€, (¥,%¥, jakby znał klucz to wiedziałby, że ten tekst to: usun konto.

Komentarz usunięty przez autora

- 34

Biblioteka zawierająca wszystkie komentarze wykopu z przeszłości i przyszłości i wszystkie inne teksty możliwe do napisania o długości 3200 znaków na stronę małymi literami. Zawiera też wszystkie możliwe grafiki 416x640 highcolor. W opracowaniu wszystkie możliwe filmiki i wszystkie utwory w formacie midi.

https://libraryofbabel.info/

#byloaledobre #kryptografia #matematyka #ciekawostki #programowanie #algorytmy #bazydanych #nauka

źródło: comment_rssQX8odkBqCN3S9AA8HarvmgrEvMarE.jpg

Pobierzthe storage demands would make that impossible. Every possible permutation of letters is accessible at this very moment in one of the library's books, only awaiting its discovery. We encourage those who find strange concatenations among the variations of letters to write about their discoveries in the forum, so future generations may benefit from their research.

Nie dali by rady trzymać wszystkiego, dlatego jak wybierasz półki itd.

a po wpisaniu pojawia się, i już zawsze tam będzie, bo zostaje zapisanie.

@androll33: A tutaj nie ma racji ;) , nic tam nigdy nie będzie zapisane, "biblioteka" jest zawsze pusta.

Jest jedyne algorytm który na podstawie numeru volume, ściany, półki, książki, strony, potrafi wygenerować pewną permutację.

I odwrotnie, potrafi na podstawie tekstu, wygenerować tę kombinację liczb (volume, ściana,półka itd.)

Aż, szkoda, że pierwszy na to nie wpadłem bo to

- 2

Wołam osoby, które może to zainteresować. Mirki od trzech godzin rozwaliły już prawie 3/4 gry :D Szacun!

#xyzenigma #kryptografia #ciekawostki #csiwykop #zagadka #gry #zagadki #pytanie #pytaniedoeksperta #kiciochpyta #rozrywka #nauka #programowanie

źródło: comment_LqaW8shiVjIZbWseUzsYsH46jfhhQrpN.jpg

Pobierz- 2

- 0

379

Wykopowa gra kryptograficzna xyz_enigma. Podejmij wyzwanie!

xyz_enigma to internetowa gra kryptograficzna zaprojektowana przeze mnie pod wpływem reakcji wykopków na #kociada2016. Tym razem przyjdzie wam jednak zmierzyć się z o wiele trudniejszymi zadaniami, szyframi, łamigłówkami i zagadkami. Zabawa składa się z 12 głównych wyzwań. Powodzenia!

z- 206

- #

- #

- #

- #

- #

- #

Wykopywać i zgadywać ( ͡° ͜ʖ ͡°)

#ciekawostki #wykopiada #cicada3301 #kryptografia #wyzwanie