#lotto #bezpieczenstwo #hacking

Wszystko

Najnowsze

Archiwum

663

Hackerzy znaleźli sposób na przejęcie każdej Hondy, Nissana, Infinity i Acury

Aby móc otworzyć drzwi, odpalić silnik, zlokalizować je i zatrąbić w samochodach tych marek podłączonych do internetu wystarczy im numer VIN samochodu.

z- 146

- #

- #

- #

- #

- #

21

Duży wyciek danych użytkowników z Twittera

Dane milionów użytkowników zostały wykradzione z serwerów Twittera pod koniec 2021 roku. Wyciekły między innymi e-maile i numery telefonów. Co ciekawe, osoba która pierwsza poinformowała o tym wycieku, została na Twitterze zbanowana.

z- 3

- #

- #

- #

- #

- #

- #

#lotto #bezpieczenstwo #hacking

źródło: comment_1669620864wJABQYOTgnXVvidKqx9j0m.jpg

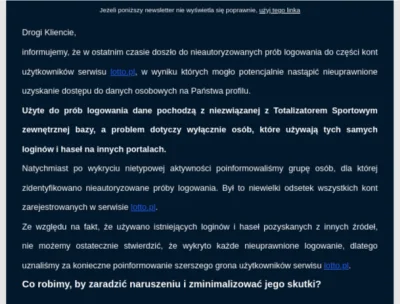

Pobierz"Zablokowaliśmy dostęp do serwisu lotto.pl użytkownikom, na których kontach zostały zidentyfikowane nieautoryzowane próby logowania z możliwością odzyskania dostępu dopiero po zmianie hasła"

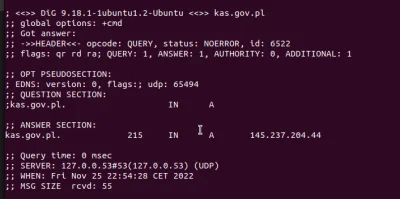

https://www.mazowieckie.kas.gov.pl/

https://www.podkarpackie.kas.gov.pl/

kas.gov.pl też nic nie zwracad

#cyberbezpieczenstwo #hacking

źródło: comment_1669413327kEm31QrWG79F5eNXbRfMhn.jpg

Pobierz- 1

https://www.gov.pl/web/kas/adresy-stron-internetowych-ias-kis-kss

George Hotz, jako 17-latek jako pierwszy zjailbreakował iPhone'a. W 2015 założył Comma.ai - otwartoźródłowego autopilota, z której to firmy ostatnio odszedł. Właśnie dołączył do Twittera jako... stażysta :)

Pomożecie wykopać? :)

#mikroreklama #twitter #programowanie #commaai #programista15k #elonmusk #tesla #spacex #hacking #seciurity

źródło: comment_1669130835vyurkfzs5Gis7sKYAg6WGj.jpg

Pobierz- 3

To może obrazować, kto odszedł... a kto może mieć ochotę przychodzić do Twittera

Skoro Amazon, który zarabia dzięki temu, że umiesz znaleźć to czego szukasz, nie potrafi tego dobrze ogarnąć, to tym bardziej nie warto tego wdrażać na portalu do wrzucania

- 2

https://www.instagram.com/p/ClMprEmsyDK/

#fallout #classicfallout #fallout1 #fallouthack #hacking #samsung #galaxywatch4 #galaxywatch #smartwatch #playonsmartwatch #playmobile #geek #nerd #falloutchallenge #challenge

38

Białoruscy Cyberpartyzanci włamali się do serwerów rosyjskiego cenzora internetu

Białoruska grupa hakerska Cyberpartyzanci informuje o udanym włamaniu na stronę internetową Głównego Centrum Częstotliwości Radiowych (GRC) zajmującej się cenzurą internetu. Wchodzi ono w skład rosyjskiej państwowej agencji regulującej sektor telekomunikacyjny Roskomnadzor.

z- 0

- #

- #

- #

- #

- #

- #

- 0

Fajnie jak byłoby trochę technicznych rzeczy w środku ale nie jest to konieczność

#pytanie #it #informatyka #hacking #programowanie

- 1

@czarodziejski: Dziękuję również

@wutermelon: I jeszcze Tobie dziękuję

<3

- 1

Kupiłem nowy #dysk zewnętrzny #ssd od #samsung. Czym powinienem go sprawdzić i zaszyfrować przed zgraniem na niego #dane z innych #dyski, jeżeli korzystam z #macos #macbook? Co będzie najlepsze z punktu widzenia #prywatnosc - czy korzystać z domyślnego oprogramowania Samsunga zawartego na dysku (SamsungPortableSSDSetupMac1.0.pkg)? Jeden z Mirków zasugerował poniższe

źródło: comment_1668797521NkptLaOzKoES59Rzo3uchI.jpg

Pobierz- 0

Co do szyfrować vs. nie szyfrować: szyfrowałbym, w razie czego inaczej zaszyfrowaną kopię danych można mieć w chmurze.

Co do szyfrowania Samsunga vs. Maca vs. innego: nie wiem - najbezpieczniej chyba czymś open-source'owym, prawda?

---

Zaakceptował: LeVentLeCri

- 0

mam problem z szyfrowaniem dysków archiwalnych! dlaczego? bo w razie awarii nie tracimy plików tylko całą zawartość. dlatego dyski archiwalne trzeba zabezpieczać fizycznie + ewentualnie szyfrować na nich dane szczególnie wrażliwe w postaci plików/kontenerów.

za to szyfrowanie dysków podręcznych/przenośnych zdecydowanie tak

- 0

źródło: comment_1668463305MnTLogJcEQQc1SI7uO0nqv.jpg

Pobierz12

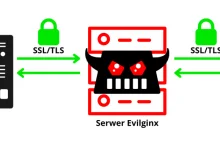

Passwordless i drugi faktor autentykacji nie chronią przed phishingiem

Wielu przeciętnych zjadaczy chleba, ale i grono specjalistów od bezpieczeństwa ma błędne przekonanie, że zabezpieczenie konta przez drugi faktor autentykacji w postaci kodu sms, tokenu z aplikacji czy też metody „passwordless” ( chroni przed atakami phishingowymi.

z- 17

- #

- #

- #

- #

- #

- #

- 6

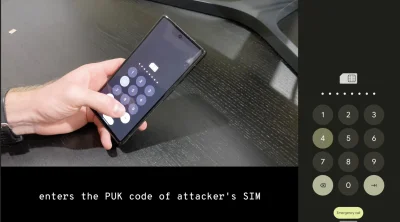

Za znalezienie tego dość kuriozalnego buga, wypłacili badaczowi $70 000. Demo całej akcji - w formie filmu tutaj:

https://sekurak.pl/google-wlasnie-zalatal-blad-umozliwiajacy-odblokowanie-telefonow-pixel-bez-znajomosci-pinu-byc-moze-podatni-rowniez-inni-dostawcy-telefonow-bazujacych-na-androidzie/

#sekurak #android #google #bezpieczenstwo #hacking

źródło: comment_16681095855lxk3S6Z8AVb130aCBzJAy.jpg

Pobierz- 0

Ktoś ma jakieś doświadczenie?

#hacking #software #programista15k

- 0

- 0

- 1

#sekurak #zdrowie #szpital #bezpieczenstwo #hacking

- 0

- 0

- 0

Pytanie, czy ktoś z was by to jeszcze poprawiał? Jeśli tak to jak? Poniżej parametry,z którymi eksperymentuje.

//STANDARDOWE

offsets.topic.replication.factor=3

num.network.threads=3

źródło: comment_1667314342rp8FqXLKUzsTIQQtesycA3.jpg

Pobierz- 0

- 1

https://allegro.pl/oferta/kopiarka-programator-duplikator-rfid-4-zakresowy-12378958582

Ja kupiłem ten pilot i breloczki. Działa przyzwoicie. Nawet dzisiaj kopiowałem

https://allegro.pl/oferta/brelok-rfid-unique-125khz-programowalny-kopiowanie-11857321791