Wszystko

Najnowsze

Archiwum

- 2

- 2

- 2

- 0

Przepraszam za tagi, ale mi zależy.

#telefony

1

Jak hakerzy hakują Twoje strony WWW część 2 - enumeracja użytkowników w...

W internecie jesteśmy w stanie odnaleźć bardzo dużo sposobów na otrzymanie dostępu do wordpressa przy użyciu różnorodnego oprogramowania. W następnym artykule z serii o tym CMSie pokaże wam jak korzystać z takich...

z- 0

- #

- #

- #

- #

- #

- #

3

Jak hakerzy hackują strony WWW część 1 - własne laboratorium do testów...

W tym artykule utworzymy sobie nasze pierwsze laboratorium do testów penetracyjnych stron internetowych i skupimy się na aplikacji Wordpress.

z- 1

- #

- #

- #

- #

- #

- #

- 1

- 0

5

Coraz łatwiej jest zostać cyberprzestępcą

Większość obserwowanych dziś naruszeń bezpieczeństwa to stosunkowo drobne, mało wyrafinowane przestępstwa dokonywane z użyciem relatywnie łatwo dostępnych narzędzi. Oznacza to, że aby zostać cyberprzestępcą, nie trzeba posiadać obecnie specjalistycznej wiedzy.

z- 1

- #

- #

- #

- #

- #

- #

4

Radomir sam ustalił jak go okradziono, ale sprawcy nie ujęto.

Przejęcie czyjegoś Profilu Zaufanego nie jest tak łatwe jak rok temu. To dobra wiadomość. Niestety, jeśli ktoś padł ofiarą tego przestępstwa wcześniej, to wciąż będzie zmagać się z jego skutkami…

z- 0

- #

- #

- #

- #

- #

- 5

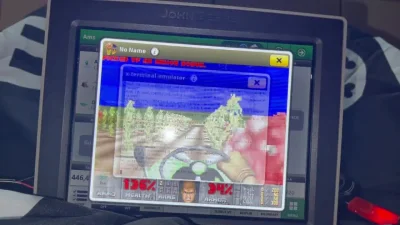

Za https://twitter.com/sickcodes/status/1558878687642402816

#gry #doom #hacking #defcon

- 0

4

Kiedyś popularny serwis UnderPL.org i nastała po nim SoftMania.pl

UnderPL.org był pierwszym polskim serwisem internetowym z nowościami do ściągnięcia. Założył go w dniu 24 czerwca 1998 …

z- 1

- #

- #

- #

- #

8

Nie daj się nabrać oszustowi. Właśnie trwa nowy przekręt "na Allegro"

Eksperci z NASK ostrzegają przed nowym oszustwem. Przestępcy podszywają się pod najpopularniejszy polski serwis aukcyjny – Allegro.pl, a dokładniej podmarkę Allegro Lokalnie – i próbują wyłudzić od ofiary dane osobowe oraz wyczyścić jej konto bankowe. Oto na co warto uważać.

z- 0

- #

- #

- #

- #

- #

- 1

- 1

6

ModDetective, czyli chronologia zdarzeń

modDetective to małe narzędzie Pythona, które chronologizuje pliki na podstawie czasu modyfikacji w celu zbadania ostatniej aktywności systemu. Można to wykorzystać w CTF, aby wskazać, gdzie mogą istnieć wektory eskalacji i ataku.

z- 0

- #

- #

- #

- #

- #

- #

7

Pict – Post-Infection Collection Toolkit

Ten zestaw skryptów jest przeznaczony do zbierania różnych danych z punktu końcowego, który uważa się za zainfekowany, w celu ułatwienia procesu reagowania na incydenty.

z- 0

- #

- #

- #

- #

- #

- #

4

Dwa podstawowe działania, które...

Na początku tego roku doniesienia wywiadu dotyczące wydarzeń na Ukrainie wskazywały na gwałtowny wzrost rosyjskich cyberataków.

z- 2

- #

- #

- #

- #

- #

- #

3

Proces DevSecOps jako remedium na ransomware

Ransomware jest prawdopodobnie najpoważniejszym zagrożeniem cyberbezpieczeństwa, przed jakim stoją dziś organizacje. Istnieje wiele wektorów ataku. Jednym ze sposobów, w jaki ransomware infekuje organizacje, jest proces DevOps.

z- 0

- #

- #

- #

- #

- #

- #

- 0

Prawie 250 mega, hasło od 7 do 22 znaków. Za kij nie mogę sobie przypomnieć. Możliwe że jak zakładałem to miałem gdzieś literówkę i dlatego teraz żadne nie działa.

#hacking

- 2

hasło od 7 do 22 znaków

no ale przy takim rozrzucie to od kilku minut do miliardów lat łamania xD

Jeżeli nie znajdzie to odpuść sobie - 9 znaków w zipie to do konca roku pewnie się nie wyrobisz.