Jeśli korzystaliście z ich platform koniecznie zablokujcie swoje karty!

#bezpieczenstwo #security #internet #banki #bank

Wołam jeszcze @Bankierpl, bo może warto przekazać tę informację szerszemu gronu odbiorców. Ja natomiast proszę o wykopanie, żeby jak najwięcej więcej osób dowiedziało się o błędzie:

http://www.wykop.pl/link/1947374/mastercard-mobile-wyciek-danych-klientow-i-numerow-kart-platniczych/

http://redd.it/2340xa

#security #bezpieczenstwo #it #internet

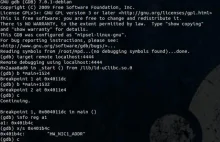

We were required to keep our passwords in an unprotected excel document

Niezłe :)