Przedwczoraj dostałem maila ze #steam że była prośba o zmianę hasła. I tych maili było kilka. Steama praktycznie nie używam, mam kupione 2 gry i to raczej z tych tańszych. Zalogowałem się przez aplikację (nie z linka) i sprawdziłem, że jest okay, po czym olałem temat. A wczoraj wieczorem sprawdzam maila, a tam chyba z 20 wiadomości. Maile od #ea #blizzard

Wszystko

Najnowsze

Archiwum

Przedwczoraj dostałem maila ze #steam że była prośba o zmianę hasła. I tych maili było kilka. Steama praktycznie nie używam, mam kupione 2 gry i to raczej z tych tańszych. Zalogowałem się przez aplikację (nie z linka) i sprawdziłem, że jest okay, po czym olałem temat. A wczoraj wieczorem sprawdzam maila, a tam chyba z 20 wiadomości. Maile od #ea #blizzard

- 2

Badacze z Izraela zaprezentowali oprogramowanie które pozwala wykradać dane z już zainfekowanego komputera używając smartfona który słucha zmian "buczenia" zasilacza.

#zainteresowania #bezpieczenstwo #it #hacking #security #izrael #mirkoreklama

Link bezpośredni:

https://thehackernews.com/2020/05/air-gap-malware-power-speaker.html

Znalezisko:

![wytrzzeszcz - Zamienili zasilacz w głośnik by wykradać dane [eng txt]

Badacze z Izra...](https://wykop.pl/cdn/c3201142/comment_1589885466Fsf78m3f1sFoGJdRoGmdgy,w400.jpg)

- 0

ale efektowna :D

w sumie znasz jakiś generator memów

ten z "nie nie możecie drukować pieniedz" ... "drukarka

9

Zamienili zasilacz w głośnik by wykradać dane [eng txt]

![Zamienili zasilacz w głośnik by wykradać dane [eng txt]](https://wykop.pl/cdn/c3397993/link_1589885053Wydv2D4LHBCtdWM02D79RS,w220h142.jpg)

Badacze z Izraela zaprezentowali oprogramowanie które pozwala wykradać dane z już zainfekowanego komputera używając smartfona który słucha zmian "buczenia" zasilacza.

z- 1

- #

- #

- #

- #

- #

- #

36

Atak na lekcje religii online. Cyberprzestępcy udostępnili dzieciom treści...

Kościół Saint Paulus w San Francisco pozwał władze komunikatora Zoom w związku z cyberatakiem, który miał miejsce podczas zdalnej lekcji na temat Biblii. Dzieciom wyświetliły się materiały pornograficzne, w tym treści przedstawiające molestowanie nieletnich.

z- 14

- #

- #

- #

- #

- #

- #

bibliotekach z działki #devops i nie tylko - najczęściej #golang i #python, ale też #rustlang i #haskell

Pełna wersja tego zestawienia ☞ https://devopsiarz.pl/zestawienia/zestawienie-linkow-materialow-18-05-2020/

A jeśli chcesz jeszcze więcej, zapisz się do mailingu ☞

- 0

Matka ma zaszyfrowane pliki przez .lockbit. Na pulpicie mam pliczki gmer, screensaver i informacje o dekrypcji plików. Mogę coś zrobić przed formatem systemu? Hasła pozmieniałem, dostęp do neta wyłączyłem.

- 0

Eksperci do spraw bezpieczeństwa ostrzegają – tego mobilnego zagrożenia nie wolno lekceważyć

Groźny trojan atakuje urządzenia z Androidem i wykrada dane do konta bankowego

Od 4 lat to złośliwe oprogramowanie hula bez przeszkód po Androidach, zbierając dane ich użytkowników

3

Obsługa incydentu bezpieczeństwa - śledztwo oraz IOC ⋆

IOC (indicator of compromise) czyli wskaźniki kompromitacji systemu są wyznacznikami występowania w nim określonego zagrożenia.

z- 0

- #

- #

- #

- #

- #

- #

2

CTF (#2) Pierwsze kroki w dziale forensics

Zrobimy dość fajny, treściwy i wciągający wstęp do podstawowych umiejętności badania natury nieznanych plików. Poznamy szczegółowo nowe polecenie terminala Linux, choć użyjemy też prostych sztuczek w Windows - aby pokazać jak niewiele trzeba, aby zacząć przygodę z zadaniami capture the flag.

z- 0

- #

- #

- #

- #

- #

418

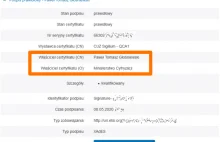

Wyborczych porażek ciąg dalszy. Nawet Ministerstwo Cyfryzacji nie umie w EPUAP

Ta wpadka nie powinna się zdarzyć. Ministerstwo Cyfryzacji informując samorządy o nowych funkcjach systemu ePUAP, nadało komunikat ze skrzynki Poczty Polskiej dedykowanej wyborom! Wiadomość była podpisana przez Ministerstwo Cyfryzacji

z- 20

- #

- #

- #

- #

- #

53

Superkomputer do walki z COVID-19 zhakowany

Brytyjski operator superkomputerów padł ofiarą cyberataku. Na skutek incydentu specjalistyczna infrastruktura została zablokowana, co skutecznie zatrzymało prowadzone badania nad koronawirusem. Naukowcy nie będą mogli korzystać ze sprzętu dopóki wszystkie problemy nie zostaną rozwiązane.

z- 20

- #

- #

- #

- #

- #

408

Donald Trump przedłuża restrykcje. Huawei bez usług Google przez kolejny rok

Prezydent USA Donald Trump podjął decyzję o dalszym ograniczeniu współpracy amerykańskich firm z chińskimi producentami sprzętu, takimi jak Huawei i ZTE. Przedłużone restrykcje mogą oznaczać, że w nadchodzących smartfonach Huawei użytkownicy w dalszym ciągu będą pozbawieni dostępu do usług Google.

z- 141

- #

- #

- #

- #

- #

- #

https://www.youtube.com/watch?v=qRo_P4YEw3U (nagranie będzie później dostępne)

#facebook #xss #bezpieczenstwo #security

źródło: comment_1589469102bOxXhex2Nby365qbmskWYm.jpg

Pobierz1

Uwaga na ataki na konta klientów karty Ikea Family

Wielu klientów Ikei, posiadaczy karty Ikea Family, dowiedziało się dzisiaj, że doszło do nieautoryzowanych logowań na ich konta, a firma wymusiła reset haseł. Na czym mógł polegać ten atak i jak zabezpieczyć się przed takimi zdarzeniami?

z- 0

- #

- #

- #

- #

- #

- #

2

Ransomware: ofiary niezamierzone

Oprócz celów zamierzonych ransomware zainfekowało także inne przypadkowe urządzenia.

z- 0

- #

- #

- #

- #

- #

https://www.kaspersky.pl/o-nas/informacje-prasowe/3264/dzien-walki-z-ransomware-kaspersky-oraz-interpol-przypominaja-o-najwazniejszych-zasadach-bezpieczenstwa

#security #cyberbezpieczenstwo #ransomware #wannacry #kaspersky

#prywatnosc #anonimowosc #security #pytanie #internet

Poczytaj sobie w darkwebie, bo jest tam trochę poradników na ten temat.

Idziesz na blokowisko i szukasz skrzunki gdzie jest najwiecej nawsadzanych ulotek lub listów. Wlascicirl to albo starsza osoba albo wyjechali/wynajmuja i po prostu malo kto sie tym interesuje. Poobczajaj czy co kilka dni nie wyciagaja listów jak nie to sam to zrób, najlepiej homemade lapka z taśmą. Zamawiasz na ten adres i po prostu wyciągasz. Dziala na roznego rodzaju lekkie rzeczy, z ksiazkami moze byc gorzej

1. Pobierałeś jakiś syf na kompa (mało prawdopodobne).

2. Ktoś złamał hasło do FB albo masz wszędzie te same hasła i włamał się gdzieś indziej (bardzo mało prawdopodobne).

3. Logowałeś się na jakieś baitowe "artykuły" przez FB (bardzo prawdopodobne).