Idę sobie przez las do pracy, wyskakuje gość z krzaków i chce moje klucze od mieszkania, bo czeka mnie niespodzianka. Dałem mu.

#mikroreklama #bezpieczenstwo #security #hrejterzy

Wszystko

Najnowsze

Archiwum

4

Wiele usług online jest dostępnych dla śledczych poszukujących dodatkowych informacji o podmiotach, którymi są zainteresowani. Od adresu IP po numer telefonu lub nazwę firmy, analiza open source może pomóc Ci wyjść poza dane, do których już masz dostęp.

zIdę sobie przez las do pracy, wyskakuje gość z krzaków i chce moje klucze od mieszkania, bo czeka mnie niespodzianka. Dałem mu.

1585

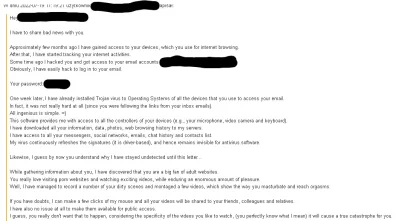

Idę sobie przez las do pracy, wyskakuje gość z krzaków i chce moje klucze od mieszkania, bo czeka mnie niespodzianka. Dałem mu.

z2

CIA ma swoje tajne budynki na Litwie, które pokazała ponad 16 lat po ujawnieniu faktu ich istnienia przez “Washinton Post”. Brytyjska służba specjalna GCHQ sama podała lokalizację swojej tajnej miejscówki po wyprowadzeniu się z niej. Tymczasem w Niemczech… na przełomie 2021 i 2022 roku...

z5

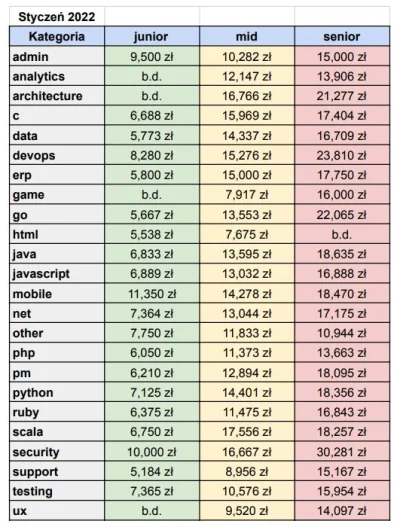

Lekko matematyczny przegląd cybersecurity - od narzędzi i technologii po zagrożenia i taktyki — czy liczby nie kłamią?

z11

W ostatnim czasie obserwujemy ataki grupy UNC1151/Ghostwriter z wykorzystaniem techniki Browser in the Browser. Grupa ta od ponad roku atakuje skrzynki pocztowe polskich obywateli. Wykorzystywane techniki z biegiem czasu ulegają zmianie, ale motyw przewodni używanych wiadomości, jak i cel...

z3

Amerykańska Agencja ds. Bezpieczeństwa Cyberbezpieczeństwa i Infrastruktury (CISA) ostrzega przed kilkoma niezałatanymi lukami w zabezpieczeniach urządzeń śledzących MiCODUS MV720 Global Positioning System (GPS) wyposażonych w ponad 1,5 miliona pojazdów.

z

źródło: comment_1658259964QdUZaYDbCkJ5Hp5E8JPwO6.jpg

Pobierz9

W ostatnich latach coraz częściej dochodzi do cyberataków na systemy wodociągowe. Wobec zwiększonego zapotrzebowania na wodę i jej niedoborów infrastruktura tego typu staje się coraz bardziej krytycznym obszarem. Zakłócenie działania systemu uzdatniania wody może nieść za sobą fatalne konsekwencje.

z

źródło: comment_1658141283Rm0wOETdHqJPYRCXO9xBJX.jpg

Pobierz5

Każdy z nas zastanawia się, w jaki sposób cyberprzestępcy mogą zdobyć nasze strony internetowe. Większość osób uważa, że może się to odbyć na wiele sposobów, ale jeśli zapytamy przeciętnego Kowalskiego jak można włamać się na stronę internetową, ...

z615

Darmowe szkolenie skierowane do osób odpowiedzialnych za bezpieczeństwo w firmach oraz wszystkich tych, którzy chcieliby wiedzieć, co w bezpieczeństwie Windowsa piszczy.

z2

W dzisiejszym po pandemicznym świecie coraz więcej danych i aplikacji przenosi się do chmury, co stwarza wyjątkowe wyzwania w zakresie bezpieczeństwa informacji.

z27

Narzędzie pozwala sprawdzić czy i w jakich serwisach zarejestrowany jest podany login użytkownika.

z749

nie tylko bez wiedzy użytkowników, ale też - bez nakazu sądowego.

z4

(Nie)bezpieczne wakacje: W 51 odcinku #napodsłuchu opisujemy wszystkie zagrożenia dla prywatności i bezpieczeństwa, kiedy jesteśmy w hotelu.

zRegulamin

Reklama

Kontakt

O nas

FAQ

Osiągnięcia

Ranking

#smartfon #smartfony #telefony #oneplus #oneplus7pro #android #bezpieczenstwo #security #spy #recording #pytanie #pytaniedoeksperta #aplikacje #kiciochpyta #recording

źródło: comment_1658931886r0MIb840qVLDtp6vdlGitu.jpg

Pobierz