Wszystko

Najnowsze

Archiwum

1

Rodzaje cybeprzestępców na jakie możemy się natknąć każdego dnia i jak...

Jeśli uda Ci się zrozumieć, co motywuje różnego rodzaju cyberprzestępców i jakiego złośliwego oprogramowania mogą użyć, to być może będzie to pomocna wiedza, która pomoże Ci chronić zarówno siebie jak i całą Twoją organizację.

z- 1

- #

- #

- #

- #

- #

- #

8

Security Onion 2 - open source SIEM / SOC ⋆

Czy Security Onion 2 nadaje się na SIEMa i może być przydatny dla zespołów SOC? W artykule postaram się odpowiedzieć na to pytanie.

z- 1

- #

- #

- #

- #

- #

- #

źródło: comment_1657044937JsEU9Ad8TVroukK4nOV3ym.jpg

Pobierz- 3

622

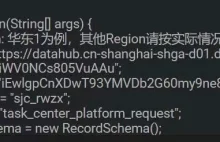

Wyciekły dane miliarda Chińczyków bo...

...bo: "Apparently, this exploit happened because the gov developer wrote a tech blog on CSDN and accidentally included the credentials." XD O sprawie na twitterze donosi CEO Binance, dużej giełdy kryptowalut, której zespół cyberbezpieczeństwa odkrył ten wyciek z chińskich serwerów rządowych.

z- 108

- #

- #

- #

- #

- #

- #

- 535

- 562

13

29 wtyczek Jenkinsa dziurawych jak sito

29 wtyczek Jenkinsa dziurawych jak sito

z- 0

- #

- #

- #

- #

- #

- #

4

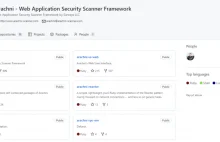

Arachni - jeden z najlepszych skanerów podatności, jaki kiedykolwiek...

Arachni to wydajne, modułowe, oparte na otwartym kodzie źródłowym środowisko do skanowania aplikacji internetowych ...

z- 0

- #

- #

- #

- #

- #

- #

3

Jak rosyjscy cyberprzestępcy uzyskują dostęp do domowych komputerów

Wiele osób uważa, że cyberprzestępcom nie jest potrzebny nasz osobisty komputer i na pewno nie padną ofiarą ataku. To powszechne przekonanie, ale beznadziejnie głupie.

z- 1

- #

- #

- #

- #

- #

- #

źródło: comment_1656394337tu8nSkWAgOF8t8Zwpa4O3l.jpg

Pobierz- 0

- 0

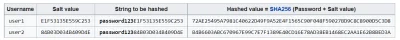

Pytanie czy one są zaszyfrowane czy może zahashowane? W jaki sposób dowiedzieć się co jest wykorzystane?

- $2y$10$H3WIcPBQzwI8IqKqhkUd.uVYH8V00bnn1e5YDfkK22uxi/r3Ahx9q

- $2y$10$GMxA6YVnR7C6wIpKrFxYauoqtIJeEXzIsBHke/C1HN2pdq/nyvR8i

- $2y$10$Hb.HN9VXqPDJ2w0gui2cPOvkrEEYvyqlh46RK/TPi8aDut5SCzSZm

#security #bezpieczenstwo #informatyka #sysadmin #niebezpiecznik

1) Z inputu o dowolnej dlugosci (oczywiscie zazwyczaj sa jakies gorne limity) wypluwaja hash o stalej dlugosci

2) Zmiana nawet jednego znaku z inputu skutkuje zazwyczaj calkowicie innym hashem, zupelnie niepodobny do tego bez zmiany

Co do dlugosci saltu, zazwyczaj jest stala, tylko ich wartosci sa "losowe". Przykladowo, jeden z najlepszych algorytmow do hashowania hasel, bcrypt, korzysta z 128bitowych

źródło: comment_1656151388O36AN1ovTtoWkRuViQaiVV.jpg

PobierzWidzę że już nawet państwowe uczelnie łapią ludzi na bootcampy ¯(ツ)/¯

500 za kurs wstępny i 23.000 za kurs główny.

https://cybersecurity.matinf.uj.edu.pl/?utm_source=facebook&utm_medium=cpc&utm_campaign=UJ-Generic

źródło: comment_1656139348mM23H6xTXLvfgb0q4eUD9x.jpg

PobierzStrona, gdzie masz roomy w których najpierw czytasz teorie a potem robisz zadania. Jest tam wszystko, od podstaw sieci, systemów po nauke narzędzi jak nmap, burp, narzędzia do content discovery itd. Do tego są zadania z OWASP więc można przygarnąć sporo wiedzy a premium miesięcznie kosztuje mało i warto je mieć

- 1

źródło: comment_1656143408OZaNHNU8YDpXtI4i8otYQU.jpg

Pobierz62

"Symbiote" - Nowy wirus atakuje Linuksa

Nowe złośliwe oprogramowanie na system Linuks sprawnie omija zabezpieczenia i jest bardzo trudne do wykrycia. Może stanowić zagrożenie dla najważniejszych sieci korporacyjnych.

z- 25

- #

- #

- #

- #

- #

- #

2

NMap i NSE – 5 poleceń za pomocą których poznasz potęgę ciemnej strony mocy

Nmap jest jednym z najpotężniejszych narzędzi do skanowania sieci i systemów. Dzieje się tak, ponieważ każdy może napisać kilka skryptów NSE, które zdecydowanie rozszerzą jego możliwości i pozwolą wyszukiwać oraz wykorzystywać nowe podatności.

z- 1

- #

- #

- #

- #

- #

- #

- 2

- 3

16

Co to jest to całe CVE? Dlaczego niektóre podatności oprócz numerków mają ksywy?

Opowiem Wam dzisiaj o błędach w oprogramowaniu, ale z dość rzadko pokazywanej perspektywy. Mam na myśli ich katalogowanie. To wcale nie jest taka prosta sprawa jak mogłoby się wydawać. Dlaczego w niektórych przypadkach centralizacja jest dobrym rozwiązaniem? I co powinieś zrobić, jeżeli...

z- 0

- #

- #

- #

- #

- #

- #

#android #security