Wszystko

Najnowsze

Archiwum

- 414

- 1763

- 1035

https://www.parkiet.com/Kryptowaluty/301059999-Stefan-Dziembowski-Niewiele-osob-na-swiecie-wie-co-dokladnie-siedzi-w-kryptowalutach.html

#bitcoin #kryptowaluty #kryptografia #zcash #cardano

Komentarz usunięty przez autora

- 4

Hasło profesor robi na Januszach wrażenie i farmazon magicznie staje się bardzo sensownuy.

@cyberpunkbtc: Przecież ten profesor zmiótłby cię wiedzą ( ͡° ͜ʖ ͡°) Kryptowaluty to coś więcej niż kopiowanie i tłumaczenie artykułów z medium

- 0

https://bithub.pl/elementarz-cryptodziadka/chatka-cryptodziadka-co-to-jest-kryptografia/

#kryptowaluty #kryptografia

ponadto, jesteście w stanie polecić ciekawe źródła nt. kryptografii i kryptoanalizy? obojętne mi, czy w języku polskim, czy angielskim. nie zajmuję się zawodowo tematami bezpieczeństwa, to po prostu ze zwykłej ciekawości świata

#informatyka #kryptografia #matematyka #kiciochpyta

W każdym jak robiłem research to te dwie wydawały się rozsądne więc zerknij sobie na nie.

- 0

- 0

- 27

Stworzyłem zagadkę z mała nagrodą. Rozwiązujcie :D Kto 1 ten lepszy. Jak się wam spodoba to postaram się wymyślać coraz trudniejsze co jakiś czas. Obserwujcie tag >> #zagadkigorasa

#szyfrowanie #kryptografia #csiwykop #steam #rozdajo

źródło: comment_LOWuPKrnSqrWWDsyEptHzNzHBSU9lKCB.jpg

Pobierz- 12

źródło: comment_BPTWXFfDj4iiLQ8wYvkqpSgFxfF4ZYTR.jpg

Pobierz

źródło: comment_fvSPA4Hu5aZEU3zyhxPfSbQOJgSze9IY.jpg

PobierzCo jest lepsza metodą na utylizację dysków twardych:

1. wielokrotne nadpisanie (np. ccleanerem) + odwierty mechaniczne

2. zaszyfrowanie veracrypt + odwierty mechaniczne

Komentarz usunięty przez autora

- 0

1

Technologie kwantowe a cyberbezpieczeństwo

Rozwój technologii kwantowych, opartych na niezwykłych własnościach mikroświata, ma z punktu widzenia cyberbezp. znaczenie dwojakie. Z jednej strony, kwantowe przetwarzanie informacji dostarcza nowej metody prowadzenia ataków na klasyczne systemy kryptograf., poprzez kryptoanalizę kwantową...

z- 0

- #

- #

- #

- #

- #

- #

5

- 0

- #

- #

- #

- #

Trzeba by tylko zmienić base58 na coś innego żeby miał znaki specjalne może pierwotny base64? Może skrócić klucz z 256 bitów i dać f. skrótu która produkuje krótszy ciąg znaków?

Wtedy takie wygenerowane np. 2000 pierwszych hashy kluczy, można użyć jako haseł i zawsze można odtwórzyć na podstawie mnemonica.

Oczywiście

Komentarz usunięty przez moderatora

- 0

Ogarnia ktos temat tęczowych tablic?

Męczy mnie jedna rzecz. Na jakiej podstawie robi sie redukcje w tęczowych tablicach?

Zakladajac ze robie tablice dla hasel skladajacych sie z 2 cyfr z zakresu od 0 do 9, ilosc mozliwych "hasel" to 100, ilosc obliczonych hashy to rowniez 100.

#security #szyfrowanie #bezpieczenstwo #kryptografia #veracrypt

- 1

48

Wyciekł jeden z exploitów z Pegasusa? Google łata w Androidzie 0-daya

Niecodzienna historia. Projekt Google 0-day zgłosił podatność w Androidzie z raptem 7-dniowym zachowaniem poufności szczegółów. Po tym czasie zostały ujawnione pełne informacje o podatności.

z- 4

- #

- #

- #

- #

- #

- #

#bitcoin #kryptografia

- 2

7

Betty Pack. Kobieta, która wykradła Polakom tajemnicę Enigmy

Zaangażowano ją do tego zadania, wiedząc, że metody jej działania są – co tu dużo mówić – niekonwencjonalne. Okazała się piorunująco skuteczna. Już wkrótce nieświadomy niczego pracownik polskiego ministerstwa spraw zagranicznych przekazywał jej kluczowe informacje, dotyczące prac nad Enigmą.

z- 0

- #

- #

- #

- #

- #

- #

Andreas Antonopoulos Ethereum Q&A 2018 compilation

Jeden z najlepszych materiałów Andreasa o #ethereum - przy okazji bardzo rzeczowo rozprawia się z chorymi teoriami Bitkojnowych maksymalistów.

Dowiemy się tutaj m.in. czym są smart kontrakty, jak działają; czym jest token, ICO, o błędach w kontraktach, Ethereum Virtual Machine (EVM), prawna niejednoznaczność w kontekście smart contraców oraz kilka słów o krypto fanatyzmie. ( ͡° ͜ʖ ͡°)

#kryptowaluty

- 1

- 0

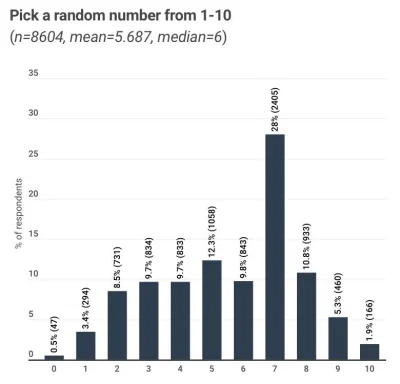

#ankietygladagugu #ankieta #prywatnosc #bezpieczenstwo #kryptografia

źródło: comment_5hNbskNlgnzyvUJWVx8RQx8Nr7HwK9ut.jpg

Pobierzpytanie jak powyżej

- poufne rozmowy TYLKO na basenie lub saunie w 4oczy 33.3% (7)

- używam zwykłego emaila/telefonu/smsa/komunikatora 14.3% (3)

- używam szyfrowanych metod (gpg, signal, otr, rtc) 52.4% (11)

3

Enigma. Bitwa o tajemnicę

Złamanie przez poznańskich kryptologów szyfrów Enigmy było początkiem wielkiej „bitwy o tajemnicę”, toczonej przez całą wojnę. Łamacze Enigmy robili wszystko, by utrzymać swój sukces w sekrecie. Tymczasem niemiecki wywiad poszukiwał informacji o tym, czym Biuro Szyfrów zajmowało się przed wojną...

z- 0

- #

- #

- #

- #

- #

- #

źródło: comment_kDmzp9PQDdSkuWhRk4MKHxeBWLhwHNPj.jpg

Pobierz