Wszystko

Najnowsze

Archiwum

338

GearBest został shakowany i dane kilkudziesięciu tysięcy użytkowników...

W serwisie Reddit pojawiły się informacje dotyczące shakowania jednego z największych chińskich sklepów technologicznych. Posiadacie konto w Gearbest?

z- 67

- #

- #

- #

- #

- #

- 1

- 1

Lista kodów w przypadku zagubienia tel prawdopodobnie by musiała być grana.

Ale może jest jakieś normalne rozwiązanie.

Sprawdźcie czy macie podatny model!

https://niebezpiecznik.pl/post/jak-manipulowac-zdalnymi-odczytami-wodomierzy/

#gaz #prad #inzynieria #security #bezpieczenstwo #bezpieczenstwowprzemysle #security #hacking #radio #niebezpiecznik

1. złośliwy atak na licznik sąsiada zaowocuje jedynie komisyjnym sprawdzeniem zapisu mechanicznego, zaraz po tym jak zgłosi nieprawidłowości.

2. obniżenie sobie rachunków, to najwyżej kwestia

- 3

8

Z chmury Amazonu wyciekły dane 250 milionów Amerykanów

Jeden z serwerów Amazon Web Services miał wadliwe zabezpieczenia dostępu. Każdy mógł pobrać dane amerykańskich wyborców.

z- 3

- #

- #

- #

- 6

https://sekurak.pl/prawie-23-policyjnych-kamer-monitoringu-miejskiego-w-washington-dc-przejetych/

#sekurak #bezpieczenstwo #hacking #policja #kamery #cctv

źródło: comment_mi2nN6XY1wyBOpsQ8kcwOVyavmRM3KI1.jpg

Pobierz4

Kampania atakująca wordpress dochodowym biznesem.

Warto przeczytać jak niektórzy zarabiają na krypto walutach w nie zawsze legalny sposób. W tym przypadku przestępcy zarobili ponad 100 000 dolarów, atak ukierunkowany na instalacje wordpressa. Artykuł opisuje aspekty techniczne ataku, oraz wyjaśnia jak skompromitowano serwer klienta.

z- 0

- #

- #

- #

Mirki gdzie znajdę biuletyn itsecurity (wiem że producenci av często takie wypuszczają ) zawierające statystykę rodzajów ataków internetowych. Może być za kwartał, ale miłoby było gdyby ktoś wiedział gdzie takiego biuletynu oczekiwiać za rok 2017 ;) Póki co dokopałem się do takiego za 2 kwartał 2016

źródło: comment_mlDAbHUo1vMWl2iNu7FO55QqKtAZ3Hx1.jpg

Pobierz- 0

- 3

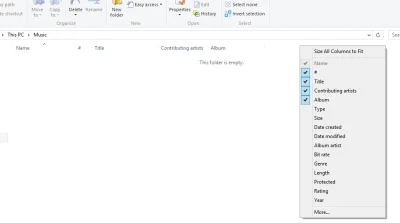

Coś zewnętrznego do obliczania hashy jest potrzebne, np. HashTab, a i tak chyba nie posortujesz

- 2

45

Przechwytywanie obrazu monitora z wykorzystaniem radia SDR

Przechwytywanie obrazu z monitora za pomocą analizy ulotu elektromagnetycznego z wykorzystaniem programowalnego radia SDR. Przykład starej i znanej metody nazywanej "van eck phreaking". Film w powiązanych.

z- 11

- #

- #

- #

- #

- #

- #

- 3

Cześć Mirki,

Czy jest możliwe złamać zabezpieczenia FB Connect (logowanie za pomocą konta na FB)?

Dostałem maile, że na moje konto VK ktoś się logował z Indii i Moskwy. Ciekawe jest to, że samo konto na VK zakładałem przez integrację z FB, a co za tym idzie, nigdy nie ustawiałem żadnego hasła do VK, które

- 0

- 1

https://niebezpiecznik.pl/post/wpadki-polskich-uczelni-cz-ii-wycieki-danych-studentow-i-wykladowcow-dziury-w-systemach-itd/

#security #bezpieczenstwo #niebezpiecznik #agh #uw #uwr #studbaza #studia #wyciek #hacking #usos

19

Wycieki danych studentów i wykładowców, dziury w systemach

Uniwersytety, politechniki i akademie są dużymi i złożonymi instytucjami. Odbija się to w ich systemach informatycznych, które mogą być liczne, nie zawsze modernizowane, a czasem są wręcz zapomniane. Źródło: niebezpiecznik.pl

z- 2

- #

- #

- #

- #

- #

- #

17

SZOK! Kim Dzong Un zaraził wirusem 150 krajów!

Okazuje się, że Kim Dzong Un stoi za globalnym atakiem hakerów. Korea Północna odpowiada bezpośrednio za zarażenie setek tysięcy komputerów. Amerykanie twierdzą, że mają dowody, które pogrążą Pjongjang.

z- 29

- #

- #

- #

- #

- #

- #

- 18

- 1

12

Loapi, ten malware dosłownie zniszczy telefon

Poza tradycyjnymi możliwościami instalowania dodatków i wyświetlania reklam, może też zniszczyć baterię ;/

z- 0

- #

- #

- #

- #

- #

- #

źródło: comment_Lw9MlrlMmegOc4tZJQvBkY04NJewFUyu.jpg

Pobierzpodczas przeglądania wykopu wyświetlają mi się reklamy po prawej: propozycje zakupu przedmiotów które szukałem ostatnio na allegro. OK, nie ma problemu, tylko że dziś widzę tam jakieś felgi do BMW 20 calowe, jednego typu i inne części do konkretnego modelu BMW, gdzie nigdy nie miałem BMW i nie szukałem nic związanego z BMW, mam się martwić?

- 5

- 1

- 2

#security

#hacking

Jest jeszcze jakis inny sposob na wyciagniecie tego hasla?

@VanGogh: po co Ci to hasło, przecież nie ma ludzi, którzy używają tego samego hasła w więcej niż jednym miejscu xD

- 0

- 0

Mam nadzieję że pomogłem

@ZaufanaTrzeciaStrona - jak sądzisz, zbieg okoliczności ?