#hacking #malware ?

Wszystko

Najnowsze

Archiwum

1356

Masz dysk WD MyCloud? Odłącz go od sieci zanim go ktoś skasuje

Popularne dyski sieciowe firmy Western Digital okazały się tak dziurawe, że każda strona internetowa może skasować wszystkie pliki na urządzeniu podłączonym do sieci lokalnej. Wszystko dzięki tylnej furtce producenta i kilku innym błędom. N...

z- 210

- #

- #

- #

- #

- #

- #

#hacking #malware ?

- 0

https://www.raspberrypi.org/blog/why-raspberry-pi-isnt-vulnerable-to-spectre-or-meltdown/

Liskov Substitution Principle

Or How to Create Beautiful Abbreviations #naukaprogramowania

https://hackernoon.com/liskov-substitution-principle-a982551d584a

źródło: comment_soWY4ehwQQeLpWDenI3gqhVflI7TWfxK.jpg

PobierzMam wszędzie system #debian zainstalowany.

#bezpieczenstwo #hacking #serwery #pytaniedoeksperta

- 2

Jeśli mam dość starego i5 w laptopie Lenovo to powinienem się czymś przejmować?

Jest jakaś lista tych wadliwych procesorów?

#informatyka #intel #hacking #programowanie

- 2

@Jestem_Tutaj: AMD nie jest zagrożone na tę chwilę atakiem Meltdown. Stwierdzono podatność na Spectre (intel też jest podatny), ale jest to trudniejsze do przeprowadzenia.

- 1

W przypadkach, które podałeś różnica w wydajności

7

Stalkerzy wykorzystują reklamy do śledzenia ofiar

Wykupując reklamy przestępcy są w stanie śledzić konkretną osobę. Bez problemu są w stanie odtworzyć trasę którą przebyła, a także czym w tym czasie się zajmowała,. To nie wizja z powieści George'a Orwella, ale rzeczywistość w jakiej żyjemy.

z- 3

- #

- #

- #

- 2

Czy przypadkiem nie po to jest SSL i inne szyfrowanie end to end?

Pytam poważnie, nie jestem ekspertem. Reklama w przerwie hari pota na tvn.

#niebezpiecznik #hacking #security

źródło: comment_cER8IsEKerS9kiFhUnxWF2Zbpiu4goOP.jpg

Pobierz- 11

Komentarz usunięty przez autora

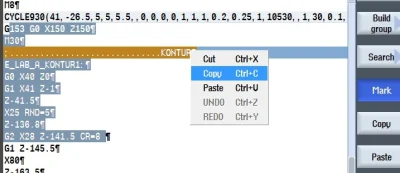

Mirki, mam problem z symulatorem Sinumerika 840D. Wersja Sinutrain 4.5 ma ograniczenie dotyczące maszyny z dwoma kanałami z napędzanymi narzędziami, a mianowicie: nie można zapisać programu na dysku, nie można dostać się do ścieżki z napisanym programem w NC, nie można skopiować tekstu który jest napisany w edytorze. ( ͡° ʖ̯ ͡°)

Macie jakiś sposób? Potrzebuje

źródło: comment_goZiZgdI703VUYhQtpoKJDzZAcPZiEf0.jpg

Pobierz- 0

Albo - z prostych rozwiązań - to jeszcze zrzuty ekranu + OCR.

źródło: comment_xGTHkQsdyr3Y2IRnYKknqm9sZKF0VbPk.jpg

PobierzZaraz będą lecieć łzy ( ͡° ͜ʖ ͡°)

#humorinformatykow #hacking #takaprawda #bezpieczenstwo

- 1

IBM System Z

@BluRaf: Narazili najbezpieczniejszy sprzęt na świecie!

Tylko nie Sparc i starsze niż POWER8 ( ͡° ʖ̯ ͡°)

- 1

Trzeba zorganizować listę zagrożonego hardware

źródło: comment_4rpoReX9WcVoSBPLdqixjluVYpTNcviB.jpg

Pobierz4

Dane miliarda osób sprzedane za 30 zł

Dane wszystkich obywateli zbierane przez indyjski urząd znalazły się w internecie. Zostały wystawione za 500 rupii czyli równowartość 30 zł. Indyjska policja wszczęła śledztwo, które ma wyjaśnić kto był źródłem wycieku i handlował danymi obywateli.

z- 0

- #

- #

https://niebezpiecznik.pl/post/dane-klientow-wysylane-w-tle-do-przegladarki-uzytkownika-to-nie-wyciek/

#hacking #programowanie #webdev #security #niebezpiecznik #bezpieczenstwo #samochody

- 89

Why can’t I just build an .EXE?

https://steveperkins.com/using-java-9-modularization-to-ship-zero-dependency-native-apps/

Detached LUKS header full disk encryption with encrypted keyfile inside a passphrase-protected bootable keydisk using direct UEFI secure boot, encrypted swap, unbound with DNSCrypt and DNSSEC, and system hardening

źródło: comment_KhdQguJy4wTwItrDa6R1yOP7faaUiIt8.jpg

PobierzPoprzez ostatnio ujawnioną podatność w x86 raczej wszyscy się śpieszą aby uzyskać dostęp do danych lub systemów, na które wcześniej tylko spoglądali z pożądaniem. Lub nawet otwarło się wiele, całkowicie nowych możliwości.

Pewnie w wielu miejscach te wszystkie działania są mocno priorytetowane ponieważ jest więcej do zrobienia niż ludzi/czasu jak na chwile obecne.

#hacking

412

Znamy już szczegóły krytycznych błędów w wielu procesorach

Szczegóły błędów, o których mówi cały świat bezpieczeństwa, zostały ujawnione wcześniej, niż się spodziewaliśmy. Ataki nazwane Meltdown oraz Spectre są faktycznie niebezpieczne i dotyczą wielu rodzin procesorów. Jann Horn, badacz z do...

z- 150

- #

- #

- #

- #

- #

- #

https://niebezpiecznik.pl/post/szczegoly-techniczne-dziury-w-procesorach-intela-amd-i-arm-czyli-ataki-meltdown-i-spectre/

#security #niebezpiecznik #bezpieczenstwo #hacking #google #chrome #amd #intel #sysadmin #devops #hardware #procesory

- 30

czy restauracje za brak ostrzeżenia na kubku że kawa może być gorąca

@ElManiure: Ehh, i znowu to samo. Pozew nie był za to że kawa była gorąca tylko za to że była sprzedawana w wyższej temperaturze niż w innych restauracjach i sąd uznał że przez to było to spore zagrożenie.

https://media.ccc.de/c/34c3

Bootiful Development with Spring Boot and React - Matt Raible

https://talkery.io/talks/P6rwKHnXUJI

#interfacesmieci

źródło: comment_5c2OsyjRwvduKiHN0QU6kpeswANsDHhH.jpg

Pobierz

https://niebezpiecznik.pl/post/jesli-masz-dysk-wd-my-cloud-to-lepiej-go-wylacz-natychmiast/

#security