Wszystko

Najnowsze

Archiwum

https://niebezpiecznik.pl/post/niezla-promocja-helionu-na-ksiazki-z-okazji-dnia-bezpiecznego-internetu/

A teraz suchar:

-- Kiedy jest dzień niebezpiecznego internetu?

źródło: comment_gAn0H7D0aRXqznFIGC2i9IZxXbkN2EGH.jpg

Pobierz1

Jak zabezpieczyć się w Internecie. 5 kluczowych zasad

Ludzie korzystając z mediów społecznościowych i urządzeń elektronicznych zdradzają coraz więcej informacji o sobie, swoim majątku. To woda na młyn wszelkiej maści oszustów i złodziei, a nawet porywaczy. Jak bezpiecznie korzystać z dobrodziejstw rozwoju technicznego?

z- 1

- #

- #

- #

- #

- #

- #

https://niebezpiecznik.pl/post/wyciek-hasel-144-000-uzytkownikow-autocentrum-pl/

#autocentrum #samochody #motoryzacja #motocykle #bezpieczenstwo #niebezpiecznik #security #hacking

- 11

Na plus, że te dane nie pozwolą w większości przypadków na bezpośredni dostęp do kont

- 0

https://niebezpiecznik.pl/post/z-archiwum-x-zaplacil-karta-choc-celowo-podal-bledny-pin/

#bezpieczenstwo #niebezpiecznik #security #hacking #statoil #circlek #pkobp #banki #bankowosc

14

Superkomputer ze starego sprzętu sieciowego i antycznych terminali Acer WT-300s

Czyli niezła gratka dla hakerów razem ze zmianą BIOSa i usuwaniem antycznego Windows CE na rzecz Linuxa

z- 9

- #

- #

- #

- #

- #

- #

- 1

#hacking

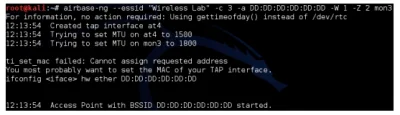

Powiązałem klienta wysyłającego probe request w eter z moim podstawionym AP (załączone zdjęcie). Klient dał się złapać na szyfrowaniu CCMP, a po jego podłączeniu mam komunikat Client associated to ESSID

W wiresharku mam tylko pakiety wymiany uwierzytelnienia (nie kontroluję klienta). Mam też ograniczone pole działania bo serwer z

źródło: comment_v2yyROnSCgOUHATLi4FYLNiJ6a4Oeqs7.jpg

Pobierz- 1

- 1

4

Mobilne ataki wykorzystują tematykę pornograficzną

W 2017 r. 25,4 proc. użytkowników urządzeń mobilnych atakowanych przez szkodliwe oprogramowanie – ponad 1,2 miliona osób – było celem cyberzagrożeń wykorzystujących treści dla dorosłych w celu skłonienia ofiar do zainstalowania niebezpiecznych aplikacji. Jest to jeden z wniosków z ostatniego przeg

z- 0

- #

- #

- #

- #

- 15

#18 DevRSS.com - zbiór popularnych blogów związanych z programowaniem. Posty publikowane z tagiem #devrss są zbiorem wpisów z aktualnego tygodnia.

Polub również naszego Facebooka, gdzie znajdziesz wybrane wpisy oraz aktualne informacje na temat rozwoju projektu!

7

Trolling scammerów

Streamer dzwoni na numery które wyświetlają się przy reklamach w stylu: "Zidentyfikowana wirusa na twoim PC, zadzwoń na 123123 aby rozwiązać problem" przy tym wkręcając ich. Długie ale warto. Stream zaczyna się od 4:30 a rozmowa od 10:15

z- 0

- #

- #

- #

- #

11

Eksfiltracja danych przez CSS. Czyli XSS w świecie CSP. [LIVESTREAM]

![Eksfiltracja danych przez CSS. Czyli XSS w świecie CSP. [LIVESTREAM]](https://wykop.pl/cdn/c3397993/link_d6WPVbJolPBpD9N2zwSgmBUIjoOZcgOI,w220h142.jpg)

Za chwilę zacznie się livestream z Gynvaelem Coldwindem.

z- 0

- #

- #

- #

- #

- #

- #

7

Ktoś intensywnie testuje złośliwy kod przeciw lukom w procesorach, ataki tuż...

W styczniu zdążyliśmy doszczętnie zobrzydzić sobie temat luk Meltdown i Spectre, najgorszej chyba wpadki w dziedzinie bezpieczeństwa, jaka przydarzyła się producentom mikroprocesorów. Niestety to nie koniec. Po cyrku z wydawaniem i wycofywaniem software’owych łatek na sprzęt...

z- 3

- #

- #

- #

- #

1

Zazdrość, spyware i zabójstwo na zlecenie - historia na faktach

Czy znajomość seriali i aplikacja śledząca wystarczą, by zlikwidować niewiernego partnera i uniknąć sprawiedliwości? Próg wejścia w nowe technologie jest obecnie tak niski, że do swoich potencjalnie szkodliwych celów mogą ich używać nawet osoby o podstawowej wiedzy technicznej.

z- 0

- #

- #

- #

- #

- #

- #

- 30

Ostatnio okazało się że przeciętny #pcmasterrace (głównie #intel) ma 3-4 poważne luki w oprogramowaniu nie licząc tylnych furtek w systemie #windows.

Teraz wyobraźcie sobie cały botnet który jeszcze przez tylne furtki w tanich routerach sieje falę zniszczenia w czasach gdy całe nasze życie jest od

- 4

Komentarz usunięty przez autora

- 2

472

Nie koń, a budynek trojański? Tak, to Chińczycy w pełnej krasie

Jak daleko może się posunąć bogaty wywiad dużego państwa by kontrolować sytuację w krajach, które go interesują? Okazuje się, że może na przykład podarować cały budynek oraz infrastrukturę IT naszpikowane podsłuchami.

z- 53

- #

- #

- #

- #

- #

- #

#webmastering #php #programowanie #programista15k #hacking #linux #unix

może pomóc

@papciu:

historia domeny: http://viewdns.info/iphistory/?domain=nulled.cc