Wszystko

Najnowsze

Archiwum

- 18

- 1

- 21

W przeszukiwanych serwisach jest też wypok ;-)

https://whatsmyname.app/

#sekurak #osint #wykop

źródło: comment_1672662826zsYXFi1cLrktOCLMO2hEe7.jpg

Pobierz- 500

- 517

Znalazłam link w rozkodowanym tekście ale nie otwiera się, ani nie jest prawidłowym hasłem.

Sprawdziłam rozwiązanie zagadki we writeupach, discordzie i yt i wydaje mi się, że zrobiłam wszystko poprawnie.

Jeśli ktoś natknął się na podobny problem to poproszę o wskazówkę.

#osint

#osint #niebezpiecznik #sekurak

- 0

- 11

-> Pełen zapis sekurakowego szkolenia OSINT/OPSEC. Dużo praktyki i 90 minut materiału:

https://www.youtube.com/watch?v=123qZ5fQEGo

#sekurak #bezpieczenstwo #osint #opsec #szkolenia

- 344

W sumie nihil novi ( ͡° ͜ʖ ͡°) kacapy mialy przewagi, bo znajdowala sie u nich masa sowieckiego sprzetu, ale wlasnie dochodzi do czyszczenia magazynow, ktorych przez dlugi czas nei uzupelnia, podczas gdy Ukraina otrzymuje NATOwskie Wunderwaffe artyleryjskie ( ͡° ͜ʖ ͡°)

- 23

- 259

- 78

- 156

- 13

- 4

- 10

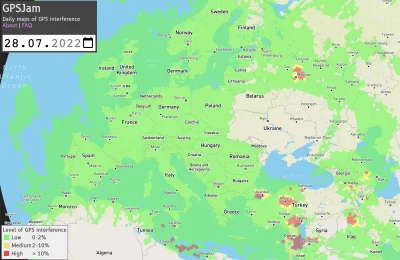

#sekurak #osint #ciekawostki

https://sekurak.pl/gpsjam-aktualizowana-na-zywo-mapa-zagluszania-gps-na-calym-swiecie/

https://gpsjam.org/

źródło: comment_1659171000FCDcaFGCooewgAwKwPrd7c.jpg

Pobierz4

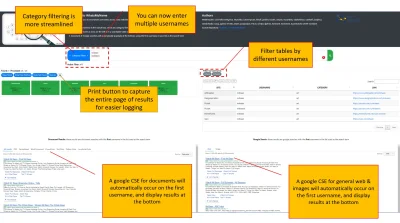

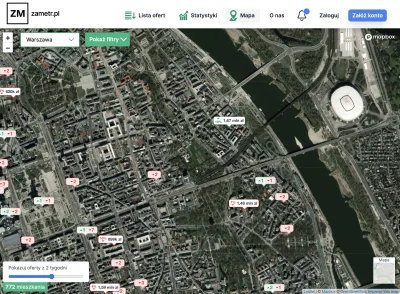

20 narzędzi OSINT o których nie masz pojęcia

Wiele usług online jest dostępnych dla śledczych poszukujących dodatkowych informacji o podmiotach, którymi są zainteresowani. Od adresu IP po numer telefonu lub nazwę firmy, analiza open source może pomóc Ci wyjść poza dane, do których już masz dostęp.

z- 3

- #

- #

- #

- #

- #

- #

2

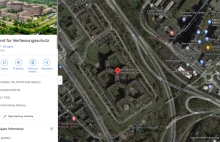

Na OSINT-owym tropie tajnej niemieckiej organizacji

CIA ma swoje tajne budynki na Litwie, które pokazała ponad 16 lat po ujawnieniu faktu ich istnienia przez “Washinton Post”. Brytyjska służba specjalna GCHQ sama podała lokalizację swojej tajnej miejscówki po wyprowadzeniu się z niej. Tymczasem w Niemczech… na przełomie 2021 i 2022 roku...

z- 1

- #

- #

- #

- #

- #

- #

8

11 najlepszych darmowych narzędzi OSINT

Zbieranie informacji w oparciu o otwarty kod źródłowy (OSINT) jest techniką zbierania wszelkich możliwych informacji o pewnym źródle, które są dostępne w publicznie dostępne w sieci Internet.

z- 4

- #

- #

- #

- #

- #

- #

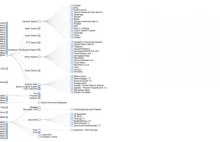

Konkretnie to chciałbym coś wprowadzającego dla amatorów, później coś zaawansowanego. Zna ktoś jakieś dobre materiały?

Może książki? Nawet chętniej, mogą być po angielsku.

#programista15k #internet #niebezpiecznik #zaufanatrzeciastrona #bezpieczenstwo

źródło: comment_1655237274dSP3JuCAsTAhPok5dHySbn.jpg

PobierzCiekawy Framework pod OSINT (jest dość czytelny dzięki wykorzystaniu grafów do wyszukiwania po poszczególnych gałęziach białego wywiadu): https://osintframework.com/. Może komuś się przyda.

Komentarz usunięty przez autora Wpisu