#niebezpiecznik #zaufanatrzeciastrona #sekurak #security #hacking

Wszystko

Najnowsze

Archiwum

0

CERT/CC odpaliło właśnie bota na Twitterze, aby nazwać podatności

CERT / CC wpadł na bardzo prosty pomysł, który może okazać się niezwykle skuteczny. Aż dziwne, że nikt do tej pory o tym nie pomyślał. CERT / CC postanowił uruchomić na Twitterze bota, którego zadaniem będzie nadanie podatnościom losowych nazw.

z- 0

- #

- #

- #

- #

- #

- #

9

Gej Rambo Haker - "Podaj mi jakieś numery"

W środku nocy groźny wirus atakuje wewnętrzną sieć firmy w której zniszczył już 75% programu. Na szczęście gej rambo haker włamuje się do niej i przenosi wirusa na dyskietkę. A, potem jest jeszcze więcej p---------a.

z- 3

- #

- #

- #

- #

- #

- #

#niebezpiecznik #zaufanatrzeciastrona #sekurak #security #hacking

źródło: comment_1604356648sLVSRT6PghDcgDykWjWOIl.jpg

PobierzJaki procesor maksymalnie?

Może być kilka procesorów

Ile ramu maksymalnie?

Jaka grafika max?

- 1

Z ciekawości zajrzałem w google i okazuje się że zaskakująco nowy sprzęt działa np. https://forums.anandtech.com/threads/a-fun-pet-project-windows-2000-on-a-modern-rig.2406850/ taki konfig jest do zdobycia relatywnie łatwo w porównaniu ze sprzętem z epoki.

- 1

Nie mam zielonego pojęcia jakie najnowsze komponenty możesz włożyć, ale sam od jakiegoś czasu składam sobie PC pod Windows 2000 / XP.

Płyta główna: Asus a7n8x 2.0 deluxe

Procesor: Athlon XP 3000+

RAM:

- 7

Patrzę na to tak, że w końcu ludzie w całej Polsce pokazują jak bardzo mają dość. Jak wiele uważam, że tu nie chodzi tylko o aborcję (to był po prostu punkt zapalny) Ludzie protestują nawet na wsiach, małych miasteczkach, bastionach PiSu - widzę w tym wszystkim jakąś szansę na rozje***** PiSu. Inna sprawa, że młode pokolenie

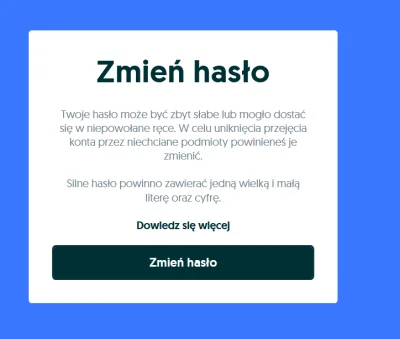

Wołam @ZaufanaTrzeciaStrona bo może wy coś wiecie w tym temacie.

#wirus #bezpieczenstwo #hacking #hackingnews #informatyka #it

źródło: comment_160382510324WZRRPApLLv3NaQzKYxT7.jpg

Pobierz- 2

@grzemach: Dzięki za zawołanie!

@PrawieJakBordo: Można wołać, nie trzeba wrzucać poprzez nasz formularz.

Są jakieś funkcje php, które umożliwiają zmianę daty?

Walczę z jakimś syfem i codziennie dogrywa mi swoje pliki a daty tych plików są dowolne, często kilka lat wstecz

#webmasternig #hacking #hosting #wordpress

- 2

Długo by pisać, pozostałem przy joomla. Przy czym zaczynałem na becie v2 i kończyłem przygodę na v3.

Z wordpressem skończyłem w jakieś 3/4 roku, bo bym ocipiał. Nie dziwiło mnie jak z czasem coraz więcej współdzielonych hostingów zaczęło trąbić o wprowadzaniu coraz to lepszych zabezpieczeń AV dla instancji wordpressów. Nikt natomiast nie trąbił o czymś takim w stosunku do

Komentarz usunięty przez autora

- 5

416

Jak 30 linii kodu zniszczyło 27 tonowy agregat prądotwórczy

Tajny eksperyment z 2007 roku dowiódł, że hackerzy mogą nie tylko "wyłączyć" sieć energetyczną, ale również zniszczyć składający się na nią sprzęt w sposób uniemożliwiający jego naprawienie. I wszystko to za pomocą pliku wielkości gifa.

z- 103

- #

- #

- #

- #

- #

- #

- 0

- 1

#fifa #fut #gry #hacking #pcmasterrace

Dostałem bana za komentarz o tresck: żałosny artykuł i mnie zdenerwowali, portal mały, amatorski więc zabezpieczeń raczej jakichś nie mają.

#it #programowanie #webdev #hacking

- 3

Odnośnie hackerów mamy Guccifer 2.0, Fancy Bear, Bozkurt, Pravyysector, nawet anpoland się załapał w spisie podanym przez amerykańskich śledczych. Atak hackerów to nie tylko blackout miasta czy państwa albo kradzież blueprintów nowej fury Jamesa Bonda to spełnianie wielu celów активные мероприятия (active measures) - sporo tego.

6

"Jak kochać to emaile, jak kraść to miliony" - Adam Haertle na SECURE 2020

Prezentacja "Jak kochać to emaile, jak kraść to miliony" Adama Haertle z ZaufanaTrzeciaStrona.pl podczas konferencji SECURE 2020

z- 0

- #

- #

- #

- #

- #

- #

4

Cyberbunkier w dawnym schronie Bundeswehry. Rusza proces.

Przed sądem w niemieckim Trewirze rozpoczyna się proces w sprawie "cyberbunkra" nad Mozelą. Na ławie oskarżonych zasiada 8 osób, które urządziły w bunkrze w Traben-Trarbach, należącym kiedyś do NATO, serwerownię wykorzystywaną do nielegalnych interesów.

z- 0

- #

- #

- #

- #

- #

- #

- 1

#pentesting

#informatyka

#hacking

#security

#bezpieczenstwo

- 2

Dostałem paczkę różnych dokumentów, czasopism, skanów i książek. Niestety jest tego sporo i jestem przewrażliwiony, że może coś tam być zakopane, jakieś syfy. Zastanawiam się jak najlepiej to sprawdzić. Czasem jak dostanę coś z dziwnego źródła na maila to sprawdzam virustotalem, tego jest niestety za dużo. Co będzie najlepsze? Czy skanowanie malwarebytes to wystarczający krok? Czy może to plus jakiś kaspersky free? Szczerze to za bardzo sie nie znam i

- 1

niektóre malware mają w sobie mechanizmy do wykrywania środowisk wirtualnych, no ale miejmy nadzieję, że aż tak zaawansowanych wirusów nie dostałeś

- 1

czy jeżeli w nic nie kliknąłem tylko olałem taką wiadomość to nadal jestem bezpieczny?

I nie wykradli moich danych?

A jeżeli tak to co mogę zrobić? (╯︵╰,)

#bezpieczenstwo #hacking #security #it

źródło: comment_16044250737ufSxJLlt9mggD2rFSz2CI.jpg

PobierzKomentarz usunięty przez autora