Wszystko

Najnowsze

Archiwum

8

Bankomatowi złodzieje mają jeszcze skuteczniejszą b--ń

W Europie pojawiły się nowe rodzaje skimmerów, czyli nakładek bankomatowych umożliwiających pobieranie informacji z pasków magnetycznych zawartych na karcie płatniczej. Nie trzeba chyba dodawać, że tego typu urządzenia są niebezpiecznymi gadżetami w rękach przestępców.

z- 0

- #

- #

- #

- #

- #

2

Uciążliwe reklamy na cały ekran - jak z tym walczyć?

Denerwują Cię uciążliwe reklamy w internecie? Internet zwalnia kilkakrotnie przez ładowanie reklam? Moim marzeniem jest przeglądanie internetu w którym niema ŻADNYCH REKLAM. Denerwuje mnie to że nie mogę swobodnie przeglądać internetu bo często wyskakują reklamy na cały ekran. Ich zamykanie jest...

z- 5

- #

- #

- #

- #

- #

2

Uciążliwe reklamy na cały ekran - jak z tym walczyć?

Denerwują Cię uciążliwe reklamy w internecie? Internet zwalnia kilkakrotnie przez ładowanie reklam? Moim marzeniem jest przeglądanie internetu w którym niema ŻADNYCH REKLAM. Denerwuje mnie to że nie mogę swobodnie przeglądać internetu bo często wyskakują reklamy na cały ekran. Ich zamykanie jest...

z- 1

- #

- #

- #

- #

- #

- 7

- 4

3

Sygnalizację świetlną da się hackować zbyt łatwo

Sygnalizacja świetlna może być celem ataku, ale naukowcy ustalili jednak, że jest to stosunkowo proste. Co gorsza, dostawcy sygnalizatorów jeszcze się tym nie przejmują.

z- 0

- #

- #

- #

- #

- #

6

Włamał się do szkolnej sieci i zaczął puszczać dziwne rzeczy przez radiowęzeł.

Wszystko nagrał za pomocą kamer umieszczonych w szkole, oczywiście, podłączone do sieci. Troll level: Master.

z- 2

- #

- #

- #

- #

- #

- #

- 7

3

[ENG] DEF CON 22 - Weaponizing Your Pets - Gene Bransfield

![[ENG] DEF CON 22 - Weaponizing Your Pets - Gene Bransfield](https://wykop.pl/cdn/c3397993/link_D0liBQZFRPTTReHJ4YWoOyYbmAYQ02qD,w220h142.jpg)

WarKitteh: In my job I have to deliver frequent Information Security briefings to both technical and non-technical professionals. I noticed that as the mater...

z- 0

- #

- #

- #

- #

- #

- #

- 1

#hacking #komputery #pomocy #nocnazmiana #windows

6

USA siec szpitalna zhackowana - ukradziono 4,5 miliona danych pacjentów [eng]

![USA siec szpitalna zhackowana - ukradziono 4,5 miliona danych pacjentów [eng]](https://wykop.pl/cdn/c3397993/link_VvlGh1GN755vq6U4tABg7NEILmr39gp2,w220h142.jpg)

Hackers have taken 4.5 million Social Security numbers from patients who attended any one of Community Health Systems' 206 hospitals this year.

z- 0

- #

- #

- #

- #

- #

- #

4

Chińczycy wiedzą czy przechodziłeś kiłę, jeśli się leczyłeś w USA

To naruszenie prywatności, z którym trzeba walczyć. Może to też dotyczyć ludzi zarejestrowanych w polskim systemie dostępu elektronicznego.

z- 0

- #

- #

- #

- #

- #

30

Masowe skanowanie internetu w wykonaniu NSA i GCHQ, czyli projekt HACIENDA

Ujawniono kulisy kolejnego tajnego projektu brytyjskiej agencji wywiadowczej GCHQ i amerykańskiego NSA. Projekt o kryptonimie HACIENDA służy do masowego skanowania internetu. Na podstawie dostarczanych przez niego wyników służby wybierają cele i przeprowadzają na nich odpowiednie informatyczne.

z- 1

- #

- #

- #

- #

- #

- 1

3

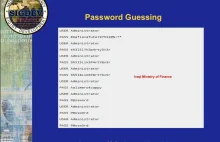

Ewolucja Hackingu

Słysząc takie słowa jak „haker” lub „hacking”, w naszej wyobraźni pojawia się obraz komputerowego maniaka dokonującego internetowych włamań. Tak wykreowany

z- 0

- #

- #

- #

- #

- #

33

Jak po cichu zhackować dowolnego smartphona oraz inne urządzenia.

Badacze zaprezentowali ciekawe błędy w implementacji wykorzystywanych globalnie przez operatorów GSM protokołów kontrolnych. Za ich pomocą można przejąć kontrolę nad większością urządzeń, które łączą się z siecią GSM (a także CDMA oraz LTE) i po cichu zainstalować własne oprogramowanie.

z- 6

- #

- #

- #

- #

- #

#gtav #hacking #pcmasterrace