Wszystko

Najnowsze

Archiwum

- 3

6

Jak FBI namierzało użytkownika sieci TOR

Dokument pokazuje połączenie techniki obserwacji Jeremiego Hammonda (hakera, który włamał na serwery firmy Stratfor) z korelacją czasową jego logowań/wylogowań do sieci TOR. Dokument stanowił materiał dowodowy w sprawie, za którą odsiaduje 10 lat.

z- 5

- #

- #

- #

- #

- #

12

Nietypowe odznaki na konferencje DEFCON 22

DEFCON największa na świecie konferencji hakerów, crackerów i specjalistów od zabezpieczeń.

z- 0

- #

- #

64

Przepiękny atak na użytkowników Bitcoina — ukradł kryptowalutę przez …BGP

Rzadko zdarza nam się zachwycać kunsztem atakujących, bo przytłaczająca większość masowych ataków to nudne phishingi i oklepane błędy w webaplikacjach albo małofinezyjne DDoS-y.

z- 10

- #

- #

- #

- #

- #

7

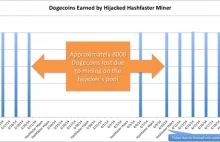

Ukradł kryptowaluty przejmując trasy rutingu popularnych kopalni

Jak ukraść wyniki pracy cudzych koparek kryptowalut? Wystarczy przejąć kontrolę nad ważnym ruterem i przez odpowiednią konfigurację sieci oszukiwać cudze komputery i zmuszać je do przekazywania wykopanych funduszy do własnej kopalni.

z- 0

- #

- #

- #

- #

- #

- #

- 2

- 4

42

Zaatakowany badacz odpowiada robiąc zdalnie zdjęcie kamerką hakera

Bardzo często opisujemy kolejne włamania, których ofiarami podają zwykli użytkownicy. Czasem jednak role się odwracają i to włamywacze stają się celami ataków. Taki los spotkał także początkującego chyba hakera, któremu badacz zrobił z...

z- 2

- #

- #

- #

- #

12

Konferencja Black Hat -Raport 24 samochodów, najbardziej podatnych zhakowanie.

Sprawdziliśmy, jak mógłby przebiegać zdalny atak na 24 różnych aut" - mówi jeden z autorów raportu, Chris Valasek. ,,To tak naprawdę zależy od architektury: jeśli hakujesz radio, czy jesteś w stanie przesłać wiadomości do hamulców lub układu kierowniczego? A jeśli tak, co możesz z nimi zrobić?".

z- 0

- #

- #

- #

- #

- #

- #

- 5

This game was designed to test your application hacking skills. You will be presented with vulnerable pieces of code and your mission if you choose to accept it is to find which vulnerability exists in that code as quickly as possible

#webdev #bezpieczenstwo #it #hacking #programowanie

#android #hacking #nexus5 #ajaysfive

Ktoś widział coś takiego?

#android #programowanie #hacking

- 1

(⌐ ͡■ ͜ʖ ͡■)

- 1

- 1

267

Rosja daje 4 mln rubli za włam do sieci Tor

Rosyjski resort spraw wewnętrznych zaoferował blisko 4 mln rubli (350 tys. zł) za opracowanie, które pokaże jak można uzyskać dostęp do danych o użytkownikach anonimowej sieci internetowej Tor.

z- 67

- #

- #

- #

- #

http://vimeo.com/101571060

#arduino #gry #hacking #mikrokontrolery #timberman #vimeo

- 3

Cześć Mircy!

W związku z tym wykopem zrobiłem bardzo prosty skrypt w pythonie, którego ostatecznym zadaniem będzie przeszukanie serwera Xiaomi pod kątem zebranych numerów IMEI. Skrypt na razie wygląda tak i na obecnym etapie otrzymuję tylko informacje czy dany id telefonu jest poprawny czy nie. Tak jak poniżej:

Sprawdzenie