Wszystko

Najnowsze

Archiwum

24

Ponad połowa specjalistów ds. bezpieczeństwa IT myśli o rezygnacji z pracy

Większość z nich zmaga się z wypaleniem zawodowym, a 54% zamierza zrezygnować z pracy z powodu przytłaczającej ilości obowiązków i niedoborów siły roboczej. Co dziesiąty (11%) nie wierzy, iż najbliższa przyszłości przyniesie w tym zakresie jakąkolwiek poprawę. Taka praca dobra.

z- 6

- #

- #

- #

- #

- #

- #

- 0

Komentarz usunięty przez autora

Powiedzcie mi proszę, czy strona TTlifemall.com to scam? Kupiłem u nich coś za 150 zł jakiś miesiąc temu, płatność kartą i niestety nie dostałem żadnego maila że wysłali paczkę czy coś...

Pytanie cy dałem się nabrać na scam czy może czekać jeszcze jakiś czas na przesyłke?

Dzięki za pomoc

https://www.wykop.pl/link/6612817/w-raporcie-komisji-smolenskiej-dane-m-in-niektorych-ofiar-ukryto-w/

#bezpieczenstwo #security #zaufanatrzeciastrona

źródło: comment_1649773555PIw1kpw9IlpVV2OrvUFygP.jpg

Pobierz27

Czy wszystkim warto się dzielić? Kontakty w chmurze.

♀️ Dawno, dawno temu lista kontaktów przechowywana była na karcie SIM lub w pamięci telefonu z klawiaturą numeryczną. Wraz z postępem technologii dostaliśmy do dyspozycji możliwość synchronizowania kontaktów do chmury, z czego pewnie dzisiaj prawie każdy z nas korzysta. Kto ma dostęp do...

z- 13

- #

- #

- #

- #

- #

1. Omówienie Protokołu HTTP oraz narzędzia Burp Suite.

2. Ręczne wykonanie SQL injection na MySQL.

3. Blind SQL injection + Omówienie narzędzia SQLmap.

4. Przykład i omówienie ataku Local File Disclosure.

- 2

Jeśli będą chętni to mogę taki stream/video zrobić. Plusujących będę wołał, jeśli będzie

- 13

$cat plusy | sort | uniq

@bafficze

@

- 14

4

Atak na Klientów Pekao. Oszuści wysyłają SMS-y i straszą utratą dostępu do konta

Cyberprzestępcy podszywają się pod Bank Pekao. Wysyłają fałszywe wiadomości z informacją o rzekomej podejrzanej aktywności zaobserwowanej na rachunku klienta. W treści SMS-a oszuści zamieszczają link prowadzący do strony, za pomocą której mogą wyłudzić dane do logowania do bankowości...

z- 0

- #

- #

- #

- #

- #

- #

- 575

• Hasła użytkowników zazwyczaj przechowujemy w bazie. Przy pomocy ataku SQL Injection czasami można je wykraść. Firmy chcą minimalizować skutki takiego wycieku dlatego zapisują je w formie hasha.

• Funkcja skrótu zamienia hasło na hash. Można to porównać do miksera, który robi smoothie. Z tych samych owoców – powstaje to samo smoothie. To samo hasło daje ten sam hash.

- 202

- 78

3

Dopłata 2,18 zł do przesyłki z Allegro? Uważaj, to oszustwo

Twoje Allegro zostanie zablokowane z powodu braku spłaty należności – straszą cyberprzestępcy w wiadomościach SMS. Oszuści informują o rzekomej konieczności zapłacenia 2,18 zł. Uregulowanie zobowiązania ma zapobiec egzekucji komorniczej. W rzeczywistości przestępcy chcą wyłudzić pieniądze.

z- 2

- #

- #

- #

- #

- #

- #

https://www.wykop.pl/link/6598729/gdzie-agenci-fsb-i-gru-odbieraja-zamowienia-i-inne-ciekawostki-z-wycieku-z/

#security #bezpieczenstwo #zaufanatrzeciastrona

źródło: comment_16490532054mryKeA43eA9z1oerHsKwp.jpg

PobierzKomentarz usunięty przez autora

Komentarz usunięty przez moderatora

2302

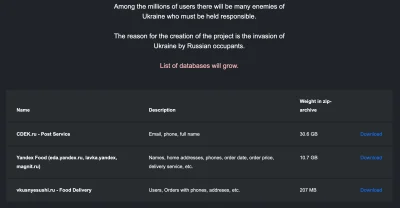

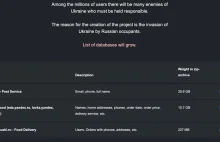

Gdzie agenci FSB i GRU odbierają zamówienia i inne ciekawostki z wycieku z...

To jest prawdziwy wyciek, a nie te żarty Anonymous. Prawie 50 milionów zamówień jedzenia w Rosji - z numerami telefonów, adresami jednostek wojskowych i przy okazji apartamentem ukrywanej córki Putina.

z- 58

- #

- #

- #

- #

Jak zachować maksymalną #prywatnosc i #anonimowosc na #macbook z M1?

Mogę odpalić #vpn, a następnie przeglądarkę #tor, ale nie mogę już korzystać np. z #tails #tailsos na procesorze M1. Czy są jakieś dobre alternatywy? Działam w pełni legalnie, po prostu mam obsesję na punkcie anonimowości online.

#pytanie #macos #informatyka

źródło: comment_16489055445XE4SmH2ZKTGjmUIwaHt4y.jpg

Pobierz- 9

źródło: comment_1648906018G5fmjmLPDIxqNdqCIMUxXa.jpg

Pobierz- 1

#programowanie #bezpieczenstwo #webdev #security #it

źródło: comment_1648834629OiBuDIhGl6y2z5gPIVVQEU.jpg

Pobierz8

Black Hat Hacker-Gummo - rok później.

Rok po swoim poprzednim wywiadzie (dodaję w powiązanych, bo nie weszło na główną) Gummo dzieli się kolejną dawką ciekawostek ze swojego życia zawodowego, swojego poglądu na współczesne społeczeństwo w kontekście social mediów oraz rozmawia o ogólnej kondycji świata. Angielski na poziomie LO.

z- 0

- #

- #

- #

- #

- #

- #

#facebook #hakerzy #security #niebezpiecznik

- 0

- 9

@LongWayHome: A nie lepiej powiedzieć wprost (uprzejmie) czemu?