Jeśli będą chętni to mogę taki stream/video zrobić. Plusujących będę wołał, jeśli będzie

Wszystko

Najnowsze

Archiwum

Jeśli będą chętni to mogę taki stream/video zrobić. Plusujących będę wołał, jeśli będzie

- 13

$cat plusy | sort | uniq

@bafficze

@

- 14

4

Atak na Klientów Pekao. Oszuści wysyłają SMS-y i straszą utratą dostępu do konta

Cyberprzestępcy podszywają się pod Bank Pekao. Wysyłają fałszywe wiadomości z informacją o rzekomej podejrzanej aktywności zaobserwowanej na rachunku klienta. W treści SMS-a oszuści zamieszczają link prowadzący do strony, za pomocą której mogą wyłudzić dane do logowania do bankowości...

z- 0

- #

- #

- #

- #

- #

- #

- 575

• Hasła użytkowników zazwyczaj przechowujemy w bazie. Przy pomocy ataku SQL Injection czasami można je wykraść. Firmy chcą minimalizować skutki takiego wycieku dlatego zapisują je w formie hasha.

• Funkcja skrótu zamienia hasło na hash. Można to porównać do miksera, który robi smoothie. Z tych samych owoców – powstaje to samo smoothie. To samo hasło daje ten sam hash.

- 202

- 78

3

Dopłata 2,18 zł do przesyłki z Allegro? Uważaj, to oszustwo

Twoje Allegro zostanie zablokowane z powodu braku spłaty należności – straszą cyberprzestępcy w wiadomościach SMS. Oszuści informują o rzekomej konieczności zapłacenia 2,18 zł. Uregulowanie zobowiązania ma zapobiec egzekucji komorniczej. W rzeczywistości przestępcy chcą wyłudzić pieniądze.

z- 2

- #

- #

- #

- #

- #

- #

https://www.wykop.pl/link/6598729/gdzie-agenci-fsb-i-gru-odbieraja-zamowienia-i-inne-ciekawostki-z-wycieku-z/

#security #bezpieczenstwo #zaufanatrzeciastrona

źródło: comment_16490532054mryKeA43eA9z1oerHsKwp.jpg

PobierzKomentarz usunięty przez autora

Komentarz usunięty przez moderatora

2302

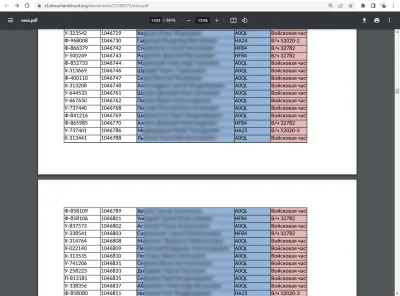

Gdzie agenci FSB i GRU odbierają zamówienia i inne ciekawostki z wycieku z...

To jest prawdziwy wyciek, a nie te żarty Anonymous. Prawie 50 milionów zamówień jedzenia w Rosji - z numerami telefonów, adresami jednostek wojskowych i przy okazji apartamentem ukrywanej córki Putina.

z- 58

- #

- #

- #

- #

Jak zachować maksymalną #prywatnosc i #anonimowosc na #macbook z M1?

Mogę odpalić #vpn, a następnie przeglądarkę #tor, ale nie mogę już korzystać np. z #tails #tailsos na procesorze M1. Czy są jakieś dobre alternatywy? Działam w pełni legalnie, po prostu mam obsesję na punkcie anonimowości online.

#pytanie #macos #informatyka

źródło: comment_16489055445XE4SmH2ZKTGjmUIwaHt4y.jpg

Pobierz- 9

źródło: comment_1648906018G5fmjmLPDIxqNdqCIMUxXa.jpg

Pobierz- 1

#programowanie #bezpieczenstwo #webdev #security #it

źródło: comment_1648834629OiBuDIhGl6y2z5gPIVVQEU.jpg

Pobierz8

Black Hat Hacker-Gummo - rok później.

Rok po swoim poprzednim wywiadzie (dodaję w powiązanych, bo nie weszło na główną) Gummo dzieli się kolejną dawką ciekawostek ze swojego życia zawodowego, swojego poglądu na współczesne społeczeństwo w kontekście social mediów oraz rozmawia o ogólnej kondycji świata. Angielski na poziomie LO.

z- 0

- #

- #

- #

- #

- #

- #

#facebook #hakerzy #security #niebezpiecznik

- 0

- 9

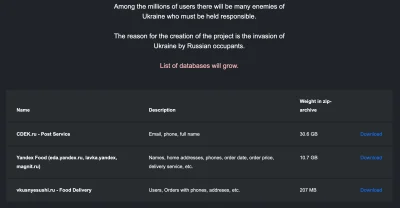

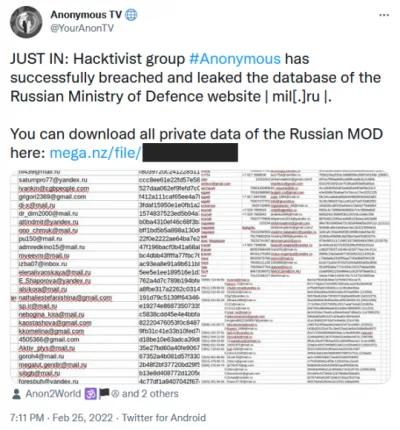

Kilka dni temu opisaliśmy, czego nie ujawnili Anonymous, czyli historię listy rosyjskich agentów i innych sensacyjnych wycieków, których nie było. Obiecaliśmy wtedy, że opiszemy także bardziej skuteczne ataki grup hakerskich – i słowa dotrzymujemy.

https://www.wykop.pl/link/6583453/co-ujawnili-anonymous-i-inne-grupy-czyli-historia-prawdziwych-wyciekow/

#

źródło: comment_16482042790Dm5pblCprHJMNE3oAWhqT.jpg

PobierzKomentarz usunięty przez moderatora

441

Co ujawnili Anonymous (i inne grupy), czyli historia prawdziwych wycieków...

Kilka dni temu opisaliśmy, czego nie ujawnili Anonymous, czyli historię listy rosyjskich agentów i innych sensacyjnych wycieków, których nie było. Obiecaliśmy wtedy, że opiszemy także bardziej skuteczne ataki grup hakerskich – i słowa dotrzymujemy.

z- 21

- #

- #

- #

- #

7

Garść porad dotyczących komunikacji dla obywateli Ukrainy napisy

W tym materiale wraz z @Tiana Podpora przekazujemy kilka porad dotyczących komunikacji dla obywateli Ukrainy w trakcie wojny. Telegram domyślnie nie szyfruje komunikacji end-to-end Dzielenie się kontaktami z Telegramem może odkryć czyjąś tożsamość. [Są dostępne napisy PL jak i UA)

z- 0

- #

- #

- #

- #

- #

- #

https://www.wykop.pl/link/6577979/czego-nie-ujawnili-anonymous-czyli-historia-listy-rosyjskich-agentow-i/

Zapraszamy też na LIVE o dezinformacji - od 0 PLN (a wiadomo, że za darmo to dobra cena): https://wideo.zaufanatrzeciastrona.pl/wykrywanie-i-analiza-dezinformacji

#bezpieczenstwo #zaufanatrzeciastrona #security

źródło: comment_1647960034X6AfZV3rTBnVUyNtn54JLZ.jpg

Pobierz427

Czego nie ujawnili Anonymous, czyli historia listy rosyjskich agentów i...

Wśród ogłoszonych sukcesów Anonymous znajdziemy wycieki listy rosyjskich agentów, kont pracowników rosyjskiego MON czy kodu źródłowego produktów firmy Kaspersky. Przyglądamy się tym incydentom – i sprawdzamy, jak było naprawdę.

z- 36

- #

- #

- #

- #

25

Hackerzy udostępnili 37 GB kodów źródłowych produktów Microsoftu

Hackerzy z grupy Lapsus$ udostępnili torrent z dużą częścią kodu źródłowego Bing, Cortana i innych produktów Microsoftu. Zasłynęli między innymi z ataków na NVIDIA, Samsung, Vodafone, Ubisoft i Mercado Libre.

z- 2

- #

- #

- #

- #

- #

- #

1. Omówienie Protokołu HTTP oraz narzędzia Burp Suite.

2. Ręczne wykonanie SQL injection na MySQL.

3. Blind SQL injection + Omówienie narzędzia SQLmap.

4. Przykład i omówienie ataku Local File Disclosure.