https://www.kaspersky.pl/o-nas/informacje-prasowe/3264/dzien-walki-z-ransomware-kaspersky-oraz-interpol-przypominaja-o-najwazniejszych-zasadach-bezpieczenstwa

#security #cyberbezpieczenstwo #ransomware #wannacry #kaspersky

Wszystko

Najnowsze

Archiwum

2

Oprócz celów zamierzonych ransomware zainfekowało także inne przypadkowe urządzenia.

z

źródło: comment_4oHYfdPHQ3mEY1ua5f1nrZLmAhplViyy.jpg

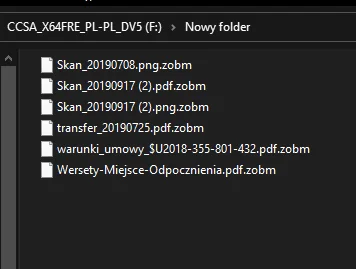

PobierzKtoś wie i zna sposób jak je odzyskać bez płacenia

8

Wartościowe informacje w obliczu potencjalnej powtórki z historii za sprawą wykorzystania BlueKeep.

z

źródło: comment_UoAMZuL0K8Cj10H0tPs4dWGsaM7v21r0.jpg

Pobierz8

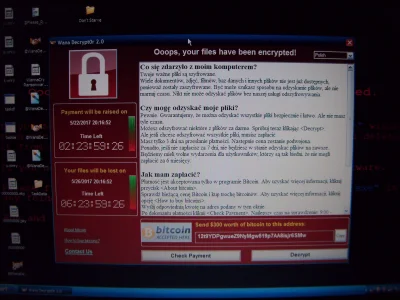

Demoniczna laleczka atakuje komputery :)

z1

W maju świat przeżył jeden z największych w historii globalnej sieci cyberataków na setki tysięcy komputerów w 150 krajach świata. Atak ransomware wywołany przez trojana WannaCry, sparaliżował pracę setek szpitali, firm kurierskich, fabryk, agencji rządowych, zwykłych ludzi...

z1

Bezpieczeństwo w sieci, zwłaszcza w dobie internetu, jest niezwykle istotne i warto zadbać o kilka drobnych rytuałów, które zapewnią właściwą ochronę przed atakami typu "WannaCry", czy "Petya".

z

źródło: comment_clM1UVvX0z1Xlw6947te2souuqM0aDaY.jpg

Pobierz2

55 fotoradarów w australijskim stanie Victoria zostało zarażonych wirusem WannaCry. Infekcja nastąpiła przez pendrive pracownika obsługi, fotoradary nie były podłączone do Internetu. Mimo zarażenia fotoradary pracowały nadal poprawnie.

z9

Stosunkowo małą liczbę Windowsów XP zarażonych WannaCry tłumaczono stosowaniem firewalli, antywirusów oraz innymi okolicznościami. Okazuje się jednak, że dziura wcale nie pozwalała na łatwe uruchomienie wirusa w tym systemie. Próba zarażenia kończyła się zwykle niebieskim ekranem i brakiem infekcji.

z13

Jak informowaliśmy na początku tygodnia Kaspersky Lab opublikował dane dotyczące systemów operacyjnych, które padły ofiarą ransomware WannaCry. Wynika z nich…

z

źródło: comment_kz8st3l5bg2eosO3SznDtvLCD0eILvRP.jpg

PobierzRegulamin

Reklama

Kontakt

O nas

FAQ

Osiągnięcia

Ranking

Obstawiam sambe 1. Biorę po 500 zł z konta każdej drużyny u słucham państwa.

źródło: comment_1659950000TstG4KtkTrK3fdNXrCABDF.jpg

Pobierz@biczek: ciekawe czy backupy byli ;)