#elektronika #technologia #nauka #liganauki #bezpieczenstwo #hacking #hardware #zaufanatrzeciastrona #niebezpiecznik #security

Wszystko

Najnowsze

Archiwum

- 11

#elektronika #technologia #nauka #liganauki #bezpieczenstwo #hacking #hardware #zaufanatrzeciastrona #niebezpiecznik #security

- 10

https://quiz.securityinside.pl/quiz/start?id=1

#bezpieczenstwo #it #komputery #informatyka #hacking

źródło: comment_wzzFU3J1MAWd1lmQXzL9l63xAZ4rri6p.jpg

Pobierz299

WikiLeaks ujawnia emaile dyrektora CIA Johna Brennana

Na razie tylko część z prywatnej skrzynki używanej okazjonalnie.

z- 10

- #

- #

- #

- #

- #

- 1093

Porcja ciekawych linków na dzisiaj.

To ten odcinek, w którym Unknow nie namawia do plusowania...

.... bo wie, że i tak to zrobisz! Da - Bum - Tsssss

- 9

Podobne pytanie odnośnie blackhat 2015 usa

Z góry thx.

#hacking #bezpieczenstwo #pytanie #youtube #zaufanatrzeciastrona #niebezpiecznik #komputery #sieci

- 1

http://wyboryparlamentarne2015.tvp.pl/22263957/sto-minut-o-polsce-obejrzyj-cala-debate-przedwyborcza

link do pliku masz w źródle tej strony. końcówka video-7.mp4, możesz zmienić na video-6.mp4 jak masz wolny net, wtedy zejdziesz z 720 na 540. Wszystkie filmy na tvp mają taki format.

- 0

http://www.irongeek.com/i.php?page=videos/derbycon5/mainlist

- 0

- 0

1390

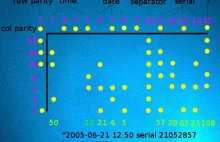

Sekretne kody na wydrukach z drukarek laserowych złamane!

Za każdym razem podczas wydruku z laserowego urządzenia wielofunkcyjnego lub drukarki, automatycznie nanoszony jest sekretny kod (w postaci prawie niewidocznych punktów). Dotychczas nie wiadomo było, co dokładnie oznaczają...

z- 92

- #

- #

- #

- #

- #

- #

4

Haker który włamał się na maila dyrektora CIA wyjaśnił sposób jak tego dokonał.

Jak w tytule. [ENG]

z- 0

- #

- #

- #

- #

- #

- #

3

Ile zarabiają cyberprzestępcy na skradzionych danych?

Najnowszy raport The Hidden Data Economy ujawnia ceny prywatnych danych użytkowników korzystających z sieci.

z- 0

- #

- #

- #

- #

- #

- #

24

» Jak nastolatek przejął skrzynkę e-mail dyrektora CIA?

Kilka dni temu NY Post opublikował artykuł opisujący włamanie na prywatną skrzynkę e-mail dyrektora CIA. Okazało się, że dyrektor przechowywał w niej m.in. swoją aplikację o dostęp do informacji ściśle tajnych, zawierającą olbrzymią liczbę szczegółów z jego życia.

z- 0

- #

- #

- #

- #

- #

- #

5

Facebook powiadomi Cię, gdy NSA będzie próbować przejąć Twoje konto

Nowa funkcja na Facebooku alarmuje o próbie przejęcia konta przez funkcjonariuszy NSA (i nie tylko) i namawia do włączenie dwuskładnikowego uwierzytelniania.

z- 3

- #

- #

- #

- #

- #

- #

14

» Hydra — rusza nowe polskie forum przestępcze w sieci TOR

W obliczu ostatnich sukcesów policji, czyli zatrzymania moderatorów Torepublic, m.in. Polsilvera

z- 3

- #

- #

- #

- #

- 3

- 0

sprawdź http://platyna.platinum.linux.pl/gorion/

- 0

3

Użytkownicy boją się hakerów? Tak, ale robią wszystko, aby dać się okraść

Internauci najbardziej boją się kradzieży kont online oraz haseł i poufnych informacji. Niestety badania pokazują, że działają na przekór swoim obawom.

z- 1

- #

- #

- #

- #

3

W Cieszynie hakują domofony :)

Taka oto sytuacja w Cieszynie. Zhakowany domofon nie reagował na żadne przyciski. Teraz drzwi są podobno cały czas otwarte. Jednak bezpieczniej zawsze...

z- 2

- #

- #

- #

- #

- #

http://www.wykop.pl/link/2806543/facebook-zablokowal-portal-edukacyjny-dla-polskich-szkol-pomocy/

#mikroreklamaostatniejszansy #mikroreklama #facebook #internet #pomocy

2

Najnowszy 27 Magazyn Informatyki Śledczej i Bezpieczeństwa IT

Polecam najnowszy numer.

z- 0

- #

- #

- #

- #

- #

Z glupia franc zglosilem sie ze za dwa tygodnie przeprowadze labokre na temat bespieczenstwa sieci LAN na Kolo naukowe ( #studbaza ) Chcial bym was zapytac na co zwrocic uwage i jakie zrodla wiedzy (nie mam bana na google) polecicie.

Zasadniczo mialem plan taki

1. Przy pomocy np tcpdump sprawdzamy jaka adresacja obowiazuje w sieci (sluchamy ARP pod

- 4

- 2

Mam zamiar napisać pracę dyplomową o sposobach ataku/ochrony w sieci i wszystko to zasymulować. Prosiłbym o rady ;]

A teraz do sedna.

Chciałbym to oprzeć na maszynach wirtualnych (linuxy i windowsy). Jako że rodzajów ataku jak i ochrony są pierdyliony, chciałbym abyście napisali który wg was jest warty uwagi (ciekawy), można o