Wszystko

Najnowsze

Archiwum

http://www.wykop.pl/link/3089783/fbi-zlamalo-zabezpieczenia-iphone-a-zabojcy-z-san-bernardino/

Jak sądzicie jaką metodę mogli zastosować (zakładając że ten news to prawda), pytanie do osób zorientowanych w temacie.

#gruparatowaniapoziomu #ligamozgow #security #hacking #bezpieczenstwo #hardware #iphone #elektronika

źródło: comment_wXcBUfyIAxr6KvtCccrBCXDSJjs1HKBv.jpg

PobierzA gdyby wpiąć ten CPU do spreparowanego Iphona

@Falcon: Wątpię, że się da przelutować. To by było za proste. Zwłaszcza, że inne sprawy apple pokazują, że oni weryfikują nawet podłączony sprzęt jak np. skaner biometryczny, gdzie była afera, że po zmianie na nieoryginalny, blokowało telefon, zakładam, że są dodatkowe zabezpieczenia jak np. numer seryjny, i jak przelutujesz, to nie zadziała albo to nic nie da.

szyfrowałby dla nas zadany tekst jawny,

Więc w tym modelu wystarczyło jakoś zmienić coś w iOS, tak by przepuszczał próby wpisania pinu w nieskończoność bez przerwy.

Znacznie łatwiej niż w nowszych modelach gdzie licznik prób i opóźnienia są już w czarnej

- 1

Nie jestem expertę, to pomyślałem, że się spytam, czy może ktoś ma jakieś doświadczenie. Otóż komputer 86-letniej babci żony padł ofiarą malware locky. Tak się składa, że babcia jest lokalną poetką i pisała sobie na nim wiersze. Musiała otworzyć jakiś załącznik i ją trafiło, tak, że wirus zaszyfrował prace od ostatniego backupa, czyli od roku. Pomijając fakt, że backup powinien być robiony oczywiście częściej przechodzę do miejsce, gdzie się

- 126

https://www.facebook.com/HackingNewsPL

Podoba się? Daj plusa na zachętę, żebym wiedział, że ktoś to czyta. :)

O

źródło: comment_QfXmKirxCTfNIoUuJY29Rbs2wyNRHs8C.jpg

PobierzKomentarz usunięty przez autora

Wywiad z Marcinem Kleczyńskim - założycielem Malwarebytes.

@airdong: Używam od zawsze a nigdy bym nie pomyślał, że założycielem mógł być Polak ʕ•ᴥ•ʔ

Na linuxa nie ma "wirusów" działających w znany z windowsa sposób. A to za sprawą sposobu ochrony zasobów (chmody, prawa dostępu etc). Stąd na systemu unixowe/postunixowe jak linux/osx malware wygląda inaczej i najczęściej te "proste" odmiany wymagają 100% kooperacji usera. Bardziej niebezpieczne, zwłaszcza przy obecnej architekturze sieci są exploity na 0daye, robaki i rootkity w pakiecie - dostęp z prawami roota do zasobów.

Jak

#kiciochpyta #komputery #oprogramowanie #software i moze #hacking ?

- 0

- 0

7

» Palestyński bojownik, który hackował izraelskie drony, uliczne kamery i...

...wykradał dane z systemów lotniska. Sąd w izraelskim mieście Beer Szewa oskarżył o przestępstwa komputerowe i szpiegostwo człowieka nazwiskiem Maagad Ben Juwad Oydeh. Prasa określiła Oydeha mianem “głównego hackera” Jihadu Islamskiego...

z- 0

- #

- #

- #

- #

- #

- #

8

Krytyczna luka w Mac OS X !

Krytyczna luka zero-day została właśnie odnaleziona we wszystkich wersjach systemu OS X pozwalająca atakującemu exploitować najnowsze zabezpieczenia systemu oraz uzyskać dostęp do danych...

z- 0

- #

- #

- #

- #

- #

- #

4

Jak za pomocą Facebooka pobrać od użytkownika hasła, numery karty...

Facebook. Miejsce, gdzie miliardy użytkowników trwonią godziny produktywności zamieszczając selfie z kotletem, nowym chłopakiem/dziewczyną, w super samochodzie za kredyt do końca życia, udając kogoś zupełnie

z- 0

- #

- #

- #

- #

- #

- #

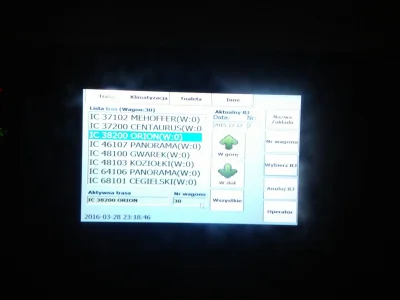

User: admin

Password: admin

#hacking #zabezpieczenia #komputery #kamerkionline

4

ABW zaleca krytyczne aktualizacje ważnych programów

Rządowy Zespół Reagowania na Incydenty Komputerowe opublikował na swej stronie CERT.GOV.PL najnowsze aktualizacje i biuletyny bezpieczeństwa dla ośmiu ważnych programów, m.in. dla Google Chrome, Adobe, Mozilli, Microsoftu i Apple. Część z nich oznaczono jako „krytyczne”.

z- 1

- #

- #

- #

- #

- #

- #

Niestety, binwalk nie znajduje nic, żadnego systemu plików w pliku firmware, skompresowanych plików itp. Poszukiwania stringów w pliku także nic nie dają Oto rezultat:

http://ix.io/uW1

Ktoś coś doradzi?

#linux #hacking

- 1

mbootpImage co prowadzi do jakiegos linuksa skompilowanego pod ARM'a.- 1

https://gist.github.com/kmiasko/31c0f7112f376e47f7cd

- 49

#linux #hacking w sumie

- 2

- 2

- 128

https://www.facebook.com/HackingNewsPL

Podoba się? Daj plusa na zachętę, żebym wiedział, że ktoś to czyta. :)

O

źródło: comment_JVWzlRRk1NNBGAfmaEs4BaGYVtJbPAkQ.jpg

Pobierz- 2

Możesz zapisać/wypisać się klikając na nazwę listy.

Masz problem z działaniem listy? A może pytanie? Pisz do IrvinTalvanen

! @airdong @St4chu564 @zly_wieczor @Mikunda @pordzio @BigAngryPenguin @Battis @bakos @zranoI @olrajt @Salsores @ElGovanni @systemd @madox @blaejpop @daray89 @desad @dyktek @gabrysb1 @ikaiyu

- 1

13

Uber daje 10 tys. dolarów za zhakowanie jego aplikacji [EN]

![Uber daje 10 tys. dolarów za zhakowanie jego aplikacji [EN]](https://wykop.pl/cdn/c3397993/link_frlQ8nbXIAYUU32TwAZQQ4QdqBaEvkbp,w220h142.jpg)

Uber wzorem licznych firm z branży IT zdecydował się na uruchomienie własnego programu bug bounty. Za złamanie swojej aplikacji oferuje 10000$.

z- 1

- #

- #

- #

- #

- #

- #

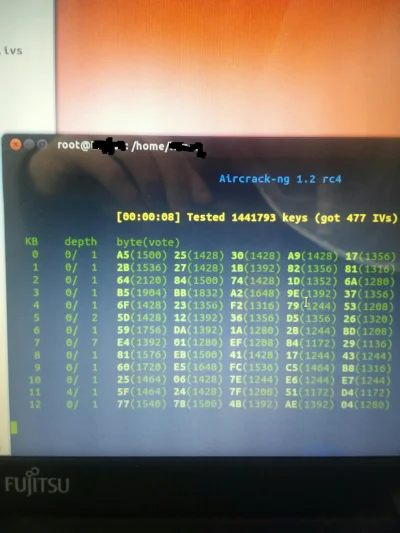

W tym przypadku ofiarami są XBOX360, ATMega328p, LPC1343.

#hacking #bezpieczenstwo #hardware #arduino #elektronika #diy #wlamanie #nauka #ciekawostki #mikrokontrolery #gruparatowaniapoziomu

Ofiarą był x360, a atakującym jakiś STM32 (do testów) - ostatecznie attiny2313.

źródło: comment_W8rdSO8zGtfB0RhBkBMsPou2rdp7Qvfi.jpg

Pobierz