Wszystko

Najnowsze

Archiwum

- 0

- 1

- 0

71

Magazyn Linux Journal otwiera archiwa (e-book)

Linux Journal ogłosiło zamknięcie działalności ze względu na kłopoty finansowe. Otwarto archiwum zawierające wszystkie wydania magazynu od 2005 roku. Można je pobrać za darmo. Wszystkie wydania dostępne w formacie PDF, a od końcówki 2011 roku również jako e-booki w formie EPUB i MOBI.

z- 12

- #

- #

- #

- #

- #

- #

4

Wyciekły adresy e-mail, numery telefonów, hasła i IP użytkowników Foxit Readera

Istnieje podejrzenie, że z bazy Foxit Software wyciekły hasła w niezaszyfrowanej postaci.

z- 0

- #

- #

- #

- #

- #

- #

- 10

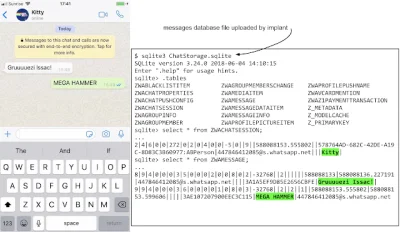

https://sekurak.pl/iphone-14-podatnosci-0-day-dostep-do-whatsapp-telegrama-sms-ow-danych-geolokalizacyjnych-gmaila-trwajaca-2-lata-kampania-instalujaca-niewidoczny-implant/

#sekurak #iphone #apple #bezpieczenstwo #hacking

źródło: comment_WrHBZyw5sEGyuRZQ1Gyhsdpg7ELGga55.jpg

Pobierz687

Za 25 mln zł CBA kupiło system inwigilacji Pegasus, ale nie chce przyznać...

Centralne Biuro Antykorupcyjne za kwotę 25 mln złotych kupiło platformę Pegasus służącą do wnikliwego śledzenia wybranych osób za pośrednictwem ich smartfonów. CBA nie chce przyznać czy korzysta z zakupionego narzędzia i odmawia komentarzy w sprawie platformy. - Pegasusa nie kupiono za...

z- 146

- #

- #

- #

- #

- #

- #

12

Czy CBA ma narzędzie totalnej inwigilacji? "Infrastruktura systemu Pegasus"

Czy polskie służby są w posiadaniu systemu Pegasus - jednego z najlepszych systemów inwigilacji na świecie? Program ten bez wiedzy użytkownika potrafi odczytywać dane z telefonu.

z- 7

- #

- #

- #

- #

- #

3

Hakerzy podglądają nas i podsłuchują. Kto i dlaczego nas podgląda?

Hakerzy przejmują kontrolę nad kamerami w laptopach i komputerach stacjonarnych, potajemnie filmują nieświadomych właścicieli sprzętu, a nagrania publikują w internecie - osztrzegają dziennikarze BBC Radio 5 oraz organizacja Childnet International.\n Eksperci radzą, by odłączać...

z- 3

- #

- #

- #

- #

- #

0

Rules that matter - [EXATEL]

![Rules that matter - [EXATEL]](https://wykop.pl/cdn/c3397993/link_i7cOIvob8ze7aD0NCHI0IC1yf8sb4Y2r,w220h142.jpg)

Czy zadawałeś sobie pytanie co najbardziej zaboli Twoją organizację w przypadku cyber ataku? Czy boisz się wycieku danych? Phishingu? A może modyfikacji informacji? Jaki rodzaj ataku jest dla organizacji najbardziej niebezpieczny? W trakcie prezentacji opowiemy o tym czego naszym zdaniem należy...

z- 0

- #

- #

- #

- #

- #

- #

6

Jak wygasające domeny można wykorzystać do ataków?

Każda strona w Internecie potrzebuje adresu, czyli domeny internetowej. W tej chwili na świecie zarejestrowanych jest około 340 milionów domen, z czego 40% stanowią domeny .com. W Polsce istnieje 2,6 miliona domen .pl, i codziennie przybywa prawie 3000 nowych. Domeny nie są jednak kupowane na...

z- 0

- #

- #

- #

- #

- #

65

Skanujesz pisma telefonem? W aplikacji CamScanner odnaleziono groźne malware.

Odkryto obecność złośliwego modułu o nazwie Trojan Dropper. W momencie aktywacji modułu, jego właściciele mogą korzystać z zainfekowanego urządzenia w dowolny sposób – począwszy od uruchamiania irytującej reklamy po kradzież pieniędzy z mobilnego konta.

z- 12

- #

- #

- #

- #

- #

#siecikomputerowe #informatyka #hacking

Mam w domu Sasińskiego, ale to dosyć stara księga i chciałbym coś nowszego.

https://www.wykop.pl/link/5105497/microsoft-podsluchiwal-graczy-xboksa-i-niektorych-uzytkownikow-skype/

#security #bezpieczenstwo #niebezpiecznik #hacking #gry #konsole #xboxone #xbox #xbox360 #microsoft #prywatnosc

źródło: comment_DaGKiNYBhjMWG71KkjU7HlBD5TTHoWwb.jpg

PobierzKomentarz usunięty przez autora

https://allegro.pl/oferta/sonoff-wlacznik-wifi-220v-z-telefonu-smartfonu-7898133881

Ciekwe czy będzie szło to jakoś przekonfigurwać gdyby producent splajtował i chmurka załapała 404 ( ͡° ͜ʖ ͡°)

Może jest na #linux i da się dodatkowe usługi sieciowe postawić? (Skoro w czuwaniu bierze 0,5w to on musi naprawdę mieć pokaźny procesor #arm) ( ͡

- 10

https://niebezpiecznik.pl/post/jak-wygasajace-domeny-mozna-wykorzystac-do-atakow/

Pokazujemy ataki, które mogą spotkać każdego, kto ma domenę i się zagapi. Przy okazji zdradzamy, jak niektórzy zarabiają na niepotrzebnych już domenach.

Przekażcie znajomym z domenami :-)

#security #bezpieczenstwo #niebezpiecznik #hacking #domeny #hosting #zarabianie #zarabianiewinternecie #webdev #webdesign

źródło: comment_QH7PwoanFMgi6Rz2k4k15qZSSQyUOS3D.jpg

Pobierz- 240

- 144

- 0

hej czy ktos z Was zna moze program ala cain i abel do odnajdywania hasel?

7

Nastolatek zarobił ponad 400.000 USD. Przyjmował płatności w Bitcoinie bo...

Wiele osób twierdzi, że Bitcoin jest używany tylko przez przestępców. Niestety są w błędzie. Wiele osób używa kryptowalut do wielu innych, różnych celów.

z- 8

- #

- #

- #

- #

- #

- #