#niebezpiecznik #szyfrowanie #dyski

Wszystko

Najnowsze

Archiwum

#niebezpiecznik #szyfrowanie #dyski

- 11

#heheszki #szyfrowanie #informatyka #pcmasterrace

Poradźcie proszę.

#kiciochpyta #pytaniedoeksperta #technologia #szyfrowanie #komputery

- 0

42

Ostrzeżenie przed fałszywą witryną VeraCrypt z zainfekowanym instalatorem.

W sieci pojawiła się fałszywa strona wraz z fałszywym instalatorem veracrypt! Stron może byc znacznie więcej..

z- 3

- #

- #

- #

- #

- #

- #

0

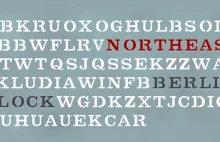

Jim Sanborn opublikował trzecią podpowiedź do rozwiązania szyfru rzeźby Kryptos

Kryptos to rzeźba stojąca przed siedzibą CIA od prawie 30 lat i prezentująca zaszyfrowany tekst. Trzy fragmenty zostały złamane, pozostał ostatni. Podpowiedzi to "Berlin", "Clock" oraz "Northeast".

z- 0

- #

- #

- #

- #

- #

#szyfrowanie #android #telefony #hacking #kryptografia

- 0

owadzi a

Dziwnie jakoś albo coś pomieszałem.

Potrzebuje informacji jak to rozszyfrować.

Dzięki!

#pomocy #szyfrowanie #zagadka

- 0

Co mam robić

#veracrypt #szyfrowanie #komputery

źródło: comment_IttVGzQb7AyAuVuYGFz3B2MphpAwxx9s.jpg

Pobierz- 0

Jeśli więc Dolina Krzemowa ma "przejąć odpowiedzialność za śmierć" jako rezultat szyfrowania, to może producenci samochodów powinni być odpowiedzialni za to co dzieje się w podejrzanych furgonetkach.

Czytaj dalej->> - https://www.wykop.pl/link/5251667/comment/71557981/#comment-71557981

- 0

- 2

https://support.microsoft.com/pl-pl/help/4028713/windows-10-turn-on-device-encryption Szyfrowanie urządzenia to chyba tak sobie bo rozumiem, że to cały system szyfruje? Po

- 1

VeraCrypt jest bezpośrednim następcą TrueCrypta, który został "zepsuty" przez CIA. Po prostu jego autor był jednocześnie druglordem, złapali go i położyli łapy na TC. VeraCrypt jest forkiem TC. Wciąż jest otwarty, ciągle rozwijany, wciąż nie złamany, był audytowany. Tak, na dzień dzisiejszy można śmiało mówić, że jest bezpieczny. W porównaniu do TC bardzo się rozwinął. Możesz stworzyć szyfrowany kontener na różne sposoby:

1. pozornie nic nie znaczący plik, który będzie

- 1

- 27

Stworzyłem zagadkę z mała nagrodą. Rozwiązujcie :D Kto 1 ten lepszy. Jak się wam spodoba to postaram się wymyślać coraz trudniejsze co jakiś czas. Obserwujcie tag >> #zagadkigorasa

#szyfrowanie #kryptografia #csiwykop #steam #rozdajo

źródło: comment_LOWuPKrnSqrWWDsyEptHzNzHBSU9lKCB.jpg

Pobierz- 12

źródło: comment_BPTWXFfDj4iiLQ8wYvkqpSgFxfF4ZYTR.jpg

Pobierz

źródło: comment_fvSPA4Hu5aZEU3zyhxPfSbQOJgSze9IY.jpg

Pobierz- 1

Co jest lepsza metodą na utylizację dysków twardych:

1. wielokrotne nadpisanie (np. ccleanerem) + odwierty mechaniczne

2. zaszyfrowanie veracrypt + odwierty mechaniczne

Komentarz usunięty przez autora

- 0

11

Interpol: szyfrowana komunikacja pomaga przestępcom

Interpol: szyfrowana komunikacja to narzędzie działania internetowych p-------w, a firmy technologiczne powinny wbudowywać w swoje usługi tzw. tylne drzwi.

z- 9

- #

- #

- #

- #

- #

Mam zamiar uzyc Veracrypt i licze, ze bedzie wystarczajaco skuteczny, zeby np. lecac do kraju z gownoprzepisami gdzie moga mi otworzyc laptopa nikt nie mial dostepu do danych. Jak to najlepiej zrobic?

#szyfrowanie #pytanie #

źródło: comment_PKln0PKgXVQYNvCj5z9k7YazjXdKudrc.jpg

Pobierz

Pasuje żeby program był "darmowy" albo za niewielkie pieniądze.

Co stosuje się w #korpo do zabezpieczania służbowych lapków?

Chciałbym rozdać pracownik kilka lapków aby mogli pracować zdalnie, ale pasuje żebym jakoś zabezpieczył urządzenia, niestety brak mi doświadczenia w tym temacie.

Co wy opowiadacie. Każdy normalny procesor 64-bitowy ma sprzętowego AESa i praktycznie nie spowalnia systemu. A dane nie są zapisywane losowo, tylko kolejno blokami, więc dysk wykonuje taką samą pracę.

@czynmydobro: jak używasz windowsa to chyba najlepsza opcja to to wbudowane szyfrowanie (BitLocker)