Wszystko

Najnowsze

Archiwum

17

Gynvael hackuje na żywo - livecoding.tv - Exploitacja x86

Today's test stream will be in Polish. I will probably make streams in English as well ...

z- 0

- #

- #

- #

- 8

7

Kradzież 18TB danych największego amerykańskiego związku zawodowego policji

Włamanie i kradzieży danych z serwerów największego amerykańskiego związku zawodowego policji. 18 terabajtów danych ma zawierać dane personalne i adresowe, szczegóły umów i kontraktów oraz posty policyjnego forum. Pierwsza porcja danych o wielkości 2.5 GB została udostępniona mediom społecznościowym

z- 0

- #

- #

- #

- #

- #

- #

PS- e-mail jest grupowy

Oczywiście chodzi o legalne sposoby

- 1

na gmailu można sprawdzić ip jakie się logowało o danej godzinie, jak masz godzinę wysłania maila to sprawa prosta

- 1

Jeżeli w programie pewne funkcję są na hasło które ktoś ustawił da się to jakimś HEX edytorem wyciągnąć? Nie ma gwiazdek ,bo by revealer pomógł. Ogarnia ktoś?

- 18

#serwery #chrzescijanstwo #serwerownia #hacking #katolicyzm #security #linux

źródło: comment_W0Rr4xVxwO86oSJlNeCHAHPqKfbudcpz.jpg

Pobierz- 24

2

Contactless cards: are they touchy or catchy?

Few years ago I received from my bank a new debit card with a mysterious symbol. I learnt it meaning and understood I can pay contactless. I got bunch of advice including one about giving up on using it at all, coz it will be scanned everywhere by everyone and once I activate it I can...

z- 1

- #

- #

- #

- #

- #

- #

- 33

Podoba się? Daj plusa na zachętę. :)

O co chodzi? - http://pokazywarka.pl/hackingnews/

—————————————————————————

źródło: comment_flxOx9hqGVxi8J1EYDsnP2nqpBgaLndu.jpg

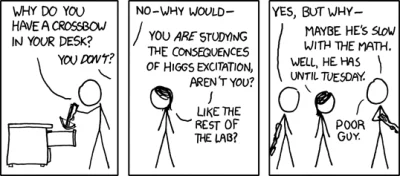

Pobierzprzeczytałem wyjaśnienie i wydaje mi się, że albo autor wyjaśnienia również nie zrozumiał, albo xkcd jest po prostu strasznie słaby. Tak czy inaczej nie śmieszne.

@mk321: tylko o ile w xkcd można znaleźć kilka sensów, odpowiedź nie zawsze jest oczywista bez znajomości bardziej zaawansowanych (albo nawet abstrakcyjnych) tematów z dziedziny fizyki, matematyki, programowania i innych, to na kwejku raczej nie zrozumiesz, bo twój poziom jest za wysoko( ͡° ͜ʖ ͡°)

18

Polscy hackerzy pokazują co można zrobić z czytnika kart SD za $10

Okazuje się, że sporo, bowiem czytnik niewiele różni się od zwykłego accesspointa i obsługuje OpenWRT.

z- 5

- #

- #

- #

- #

- #

- #

3

Introduction to Electronic Certificates – Part II

In this article we will be discussing the generation of X.509 certificates. We will learn the companies that offer them. In addition, we will cover the basics of security keys and be shown how to use them for everything we do, to even come close to the term “safe”. We will also learn of...

z- 0

- #

- #

- #

- #

- #

- #

- 2

#pytanie #liinux #sieci #siecikomputerowe #hacking

3

Introduction to Electronic Certificates – Part 1

As we all know, our e-mail messages can be viewed, modified and censored in thousands of places that are located between the sender and the receiver, and this practice is strictly used by some of our employers. It must be remembered that no longer can a very small amount of knowledge and...

z- 0

- #

- #

- #

- #

- #

http://niebezpiecznik.pl/post/kulisy-dzialan-polskich-cyberprzestepcow-i-kradziez-pieniedzy-socjotechnika-czyli-2-spotkanie-krakwhitehack/

#bezpieczenstwo #hacking #security #socjotechnika #krakow

- 3

Kurde nie moge dostac sie do kontenerow :/ Haslo sklada sie z kilkudziesieciu znakow i prawie na pewno robie blad w pierwszym i ostanim lub w dwoch pierwszych i dwoch ostatnich znakach, sa to cyfry i/lub znaki specjalne. Jest jakies narzedzie do lamania hasel gdzie bede mogl na wstepie zdefiniowac "srodek" hasla?

mircy pomuszcie. Korzystam z laptopa, mam go podłączonego do sieci wifi w moim domu, hasło bardzo długie, nikt nie podpięty oprócz mnie i siostry. Niestety pojawiają sie problemy jak w zasięgu mojego laptopa znajdzie sieć nazwaną "ghost" która jest niezabezpieczona. Wtedy mój laptop szaleje, internet przestaje działać poprawnie, co chwile przerywa mi połączenie, facebook szaleje (nie wysyła i nie przysyła wiadomości). Wydaje mi sie, że to wszystko właśnie spowodowane jest tym

Znacie jakąś metodę wyciągnięcia linku do mp3 lub mp4 z ich stron? Z góry thx za info.

http://www.radiozet.pl/Radio/Programy/Gosc-Radia-ZET/Artykuly/Pawel-Kukiz-u-Moniki-Olejnik-00017582

#programowanie #hacking #komputery #firefox #linux #przegladarki #geek

źródło: comment_6nIvjDzMx4edHS0Nrdib8FNUh73dVL8M.gif

Pobierz- 2

- 2

Chłopie ile Ty masz lat? Na wykopie jest ponoć sporo programistów więc zapytałem o metodę wyciągnięcia linku do pliku ze strony radia zet bez silvera . Nie ma znaczenia czy to Kukiz, Hołowczyc, DiCaprio czy Królowa brytyjska. Poza tym co ma propagowanie z zapoznaniem się z materiałem w mediach. #fucklogic. A tagi są dobre.

https://niebezpiecznik.pl/post/os-x-mozna-przechwycic-nieszyfrowane-aktualizacje-wielu-aplikacji-i-zmusic-system-do-wykonania-zlosliwego-kodu-oraz-wykrasc-pliki-uzytkownika/

#apple #mac #osx #security #hacking #bezpieczenstwo #niebezpiecznik