Wszystko

Najnowsze

Archiwum

235

923-bitowe szyfrowanie złamane, to nowy rekord

Kilka dni temu Fujitsu poinformowało, że naukowcy z ich japońskiego laboratorium wraz z kolegami z Narodowego Instytutu Technologii Informacyjnej i Komunikacyjnej oraz Uniwersytetu w Kyushu ustanowili nowy kryptograficzny rekord świata wspólnie łamiąc 923-bitowy szyfr.

z- 79

- #

- #

- #

- #

- #

- #

40

Szyfr Kisha - metoda kryptograficzna wykorzystująca prawa termodynamiki

Kryptografia kwantowa napotkała kilka przeszkód, a teraz może się doczekać konkurencyjnej metody wykorzystującej prawa fizyki do gwarantowania bezpieczeństwa komunikacji, tym razem fizyki klasycznej. Twórcy zdecydowanie nie są skromni, jeśli chodzi o jej możliwości.

z- 11

- #

- #

- #

- #

- #

- #

- #

- #

- #

17

papierowa maszyna szyfrująca Enigma - DIY

do samodzielnego wykonania

z- 0

- #

- #

- #

- #

- #

- #

- #

- #

14

Wystarczy stara antena, żeby podsłuchiwać sąsiada.

Jak na dipolową antenę powiesimy czosnek to możemy odbierać telewizję Izrael, a jak skierujemy ta samą antenę w niebo to możemy podsłuchiwać Marsjan.

z- 4

- #

- #

- #

- #

- #

- #

283

Alternatywa dla samodetonującego się dysku

Czyli jak zabezpieczyć wrażliwe dane serwera przed ciekawskimi, którzy mogą uzyskać fizyczny dostęp do maszyny

z- 107

- #

- #

- #

- #

- #

- #

- #

6

Szyfrowanie SMS'ów na Windows Phone

Świetna aplikacja pozwalająca wysyłać zakodowane wiadomości, które odbiorca może odczytać jedynie posiadając ten program. Całkiem przydatne, jeżeli masz dość inwigilacji! Niebawem ukaże się wersja na Androida.

z- 8

- #

- #

- #

- #

- #

- #

- #

- #

- #

52

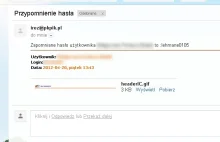

InterCity trzyma hasła w plain text?

Ot, koleżanka zapomniała hasła do serwisu https://bilet.intercity.pl/irez/ . Zdarza się, nie? No to przypomnienie hasła, a tam...

z- 21

- #

- #

- #

- #

- #

- #

- #

- #

22

Jak bezpiecznie przechowywać swoje dane w Dropboxie? [Linux/Windows]

![Jak bezpiecznie przechowywać swoje dane w Dropboxie? [Linux/Windows]](https://wykop.pl/cdn/c3397993/link_Q8ycA2M2pxKRxoliDuksmjzn9I37JWc0,w220h142.jpg)

Dropbox to internetowy dysk. Tyle, że pracownicy Dropboxa mają do niego dostęp. Zresztą sam dropbox miał kiedyś problemy z bezpieczeństwem. Jak więc przechowywać tam dane i spać spokojnie?

z- 4

- #

- #

- #

- #

- #

- #

- #

373

Jak działa protokół kryptograficzny - obrazowe video

Na przykładzie "Protokołu uzgadniania kluczy Diffiego-Hellmana". Film jest dość przystępny, operacje na samych liczbach poprzedza wyjaśnienie na kolorach, które łatwiej sobie przyswoić.

z- 23

- #

- #

- #

- #

- #

- #

- #

- #

- #

784

Trybunał w USA orzekł, że oskarżony nie może być zmuszony do odszyfrowania dysku

Mowa o szyfrowaniu TrueCrypt. Źródło: http://www.reddit.com/r/technology/comments/q3ox8/court_rules_that_truecrypt_user_cannot_be/

z- 65

- #

- #

- #

- #

- #

- #

334

Czy można zapomnieć hasła?

W ciągu najbliższych tygodni jeden z sądów będzie musiał zdecydować, czy można... zapomnieć hasła do komputera. To wynik niezwykle interesującej sprawy, która pokaże, jak dużą wolnością osobistą można się cieszyć w epoce powszechności komputerów.

z- 76

- #

- #

- #

- #

- #

- #

- #

6

Szyfrowanie danych, czyli nie samym TrueCryptem człowiek żyje.

- 3

- #

- #

- #

- #

- #

- #

- #

- #

- #

867

Sąd w USA nakazał właścicielce odszyfrowanie danych z laptopa!

Piąta poprawka do konstytucji USA: "Nikt nie może być zmuszony do zeznawania w sprawie karnej na swoją niekorzyść...". Widocznie to już się nie liczy...

z- 115

- #

- #

- #

- #

- #

- #

- #

56

Trochę bezpieczniejszy Bitorrent - zabezpiecz się przed ACTA

Po ostatnich zawirowaniach z ACTA, wielu moich znajomych pyta mnie jak mogli by zwiększyć swoją anonimowość w sieciach P2P a w szczególności w sieci Torrent. Z pomocą przyjdzie nam szyfrowanie połączeń oraz anonimowa sieć TOR.

z- 27

- #

- #

- #

- #

- #

- #

14

Ucieczka przed śledzeniem torrentów - rozwiązanie to ANOMOS

Ostatnio było głośno o serwisie pokazującym jakie to pliki ściągane były na danym adresie IP. Wielu uświadomiło sobie, że nie są anonimowi, poza znanym rozwiązaniem polegającym na blokowaniu konkretnych adresów IP mamy też w pełni anonimowe pobieranie razem z szyfrowaniem ruchu - coś w stylu TOR

z- 3

- #

- #

- #

- #

- #

- #

- #

- #

35

Maszyna szyfrująca Enigma

Rozdział zawiera opis kodów stosowanych przez Niemców w czasie II Wojny Światowej oraz zasady maszynowego tworzenia szyfrów za pomocą Enigmy

z- 2

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

3

Tajna wiadomość zaszyfrowana bakteriami

Technologia nazwana przez naukowców SPAM (Steganography by Printed Arrays of Microbes, czyli niewiele ma to wspólnego z procederem przesyłania niezamówionych wiadomości reklamowych) jest bardziej skomplikowana od znikającego atramentu.

z- 0

- #

- #

- #

- #

37

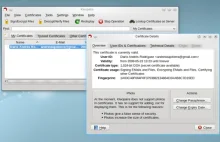

Hackerzy rozwalili protokół szyfrowania TLS

„Kłódeczka” w przeglądarce mająca być gwarantem bezpieczeństwa, certyfikaty, które poświadczają autentyczność witryn... z perspektywy wydarzeń ostatnich tygodni coraz bardziej widać, że bajki...

z- 8

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

5

Szyfrowanie poczty dla wyjątkowo opornych

Podstawy szyfrowania poczty. Absolutne ABC.

z- 0

- #

- #

- #

- #

- #

- #

- #

- #

53

Jak działa szyfrowanie AES

Zainteresowanych działaniem AES polecamy rysunkową historię AES zawierającą objaśnienia poszczególnych etapów algorytmu.

z- 9

- #

- #

- #

- #

- #

- #

- #