Wszystko

Najnowsze

Archiwum

216

Dziennikarze Guardiana mieli problem z programem do szyfrowania

Dobrze, że Snowden się nie zniechęcił.

z- 16

- #

- #

- #

- #

304

Drogie komórki w CBA.

CBA kupiło bez przetargu 120 telefonów szyfrujących, które nie mają certyfikatu tajności. Służą więc teraz do zwykłych rozmów. Koszt aparatu - ok. 14 tys. zł. System łączności składający się m.in. ze 120 sztuk aparatów telefonicznych wraz z niezbędnymi dodatkami kosztował ponad 1,7 mln zł.

z- 19

- #

- #

- #

- #

- #

- #

- 1

- 2

302

Czy agencje zabronią szyfrowania, którego nie mogą złamać?

Coraz lepsze zabezpieczenia sprawiają, że instytucjom takim jak policja coraz trudniej uzyskać dostęp do naszych danych. Czy wkrótce może się to zmienić?

z- 58

- #

- #

- #

- #

- #

- #

- #

46

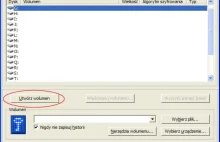

Szyfrowanie pendrive lub dysku z możliwością podpięcia do innego komputera.

Ostatnio szukałem sposobu jak zaszyfrować dysk twardy i pendrive z możliwością podpięcia go do innego komputera, który nie ma zainstalowanego True Crypta. Trafiłem na takie rozwiązanie, cały program znajduje się na dysku i uruchamia się automatycznie.

z- 27

- #

- #

- #

- #

- #

- 2

- 1

- 2

- 0

- 0

8

GIODO uznaje praktyki stosowane przez IAI-Shop za niezgodne z prawem

Twórcy popularnej platformy sprzedażowej są przekonani, że hashowanie haseł klientów zmniejsza obroty sklepów internetowych. Wygłaszanie takich opinii może im nie wyjść na zdrowie.

z- 0

- #

- #

- #

- #

- #

- #

- #

- #

11

Nowe Megaupload będzie odporne na naloty i drakońskie prawo

Rozproszona infrastruktura i szyfrowanie treści mają zapewnić, że nowa wersja Megaupload będzie odporna na gwałcenie danych użytkowników przez władze - uważa Kim Dotcom, założyciel Megaupload. Mimo oczekiwania na ekstradycję do USA wciąż planuje on reaktywację usługi do przechowywania plików.

z- 0

- #

- #

- #

- #

- #

- #

- #

- #

185

Keccak - zwycięzca konkursu na nową funkcję skrótu SHA-3

Funkcje haszujące - nieodwracalnie przypisujące danym krótką, unikatową wartość skrótu - to jeden z fundamentów współczesnej kryptografii. Zestaw funkcji zwanych SHA-2 zabezpiecza m.in. protokoły SSL, PGP i SSH czy Bitcoiny. Na razie jest bezpieczny, ale w konkursie wyłoniono już następcę.

z- 29

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

213

W jaki sposób Tesco przechowuje hasła klientów?

Jak Tesco przechowuje hasła? Tak oto brytyjskie Tesco uspokaja klientów, którzy denerwują się, że sklep odsyła im hasła jawnym tekstem przez e-mail.

z- 10

- #

- #

- #

- #

- #

659

W UK do 5 lat więzienia za nierozszyfrowanie dysków na rozkaz policji

Oczywiście wszystko pod przykrywką walki z terroryzmem i pornografią dziecięca - wg. rządu angielskiego państwo ma nie tylko prawo szpiegować obywatela, ale wręcz go karać jeśli nie pozwoli on organom państwa zajrzeć w każdy zakamarek jego życia.

z- 118

- #

- #

- #

- #

- #

- #

- #

- #

235

923-bitowe szyfrowanie złamane, to nowy rekord

Kilka dni temu Fujitsu poinformowało, że naukowcy z ich japońskiego laboratorium wraz z kolegami z Narodowego Instytutu Technologii Informacyjnej i Komunikacyjnej oraz Uniwersytetu w Kyushu ustanowili nowy kryptograficzny rekord świata wspólnie łamiąc 923-bitowy szyfr.

z- 79

- #

- #

- #

- #

- #

- #

40

Szyfr Kisha - metoda kryptograficzna wykorzystująca prawa termodynamiki

Kryptografia kwantowa napotkała kilka przeszkód, a teraz może się doczekać konkurencyjnej metody wykorzystującej prawa fizyki do gwarantowania bezpieczeństwa komunikacji, tym razem fizyki klasycznej. Twórcy zdecydowanie nie są skromni, jeśli chodzi o jej możliwości.

z- 11

- #

- #

- #

- #

- #

- #

- #

- #

- #

17

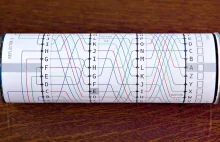

papierowa maszyna szyfrująca Enigma - DIY

do samodzielnego wykonania

z- 0

- #

- #

- #

- #

- #

- #

- #

- #

Chciałbym zainstalować 2 systemy. Jeden "dysk" 20GB gdzie byłby jakiś linux, wszystko byłoby na nim cacy i we właściwościach miałby wpisaną całą pojemność dysku. Drugi system cała reszta pamięci i to on byłby tym głównym. Na który system wchodzę wpływałoby wpisane hasło. Da się zrobć coś takiego?

#truecrypt #szyfrowanie #pomoc #bezpieczenstwo