Wszystko

Najnowsze

Archiwum

15

HACKOWANIE ludzkiego UMYSŁU? Są już narzędzia, które to umożliwiają

Coś, co jeszcze parę lat temu było domeną scifi dziś zaczyna być rzeczywistością. Naukowcy nie tylko potrafią już implantować wspomnienia u myszy przy pomocy światła, ale pracują nad maszyną MRI, którą będziesz mógł nosić na sobie, podobnie jak interface łączący mózg z urządzeniami elektronicznymi.

z- 2

- #

- #

- #

- #

- #

- #

- 66

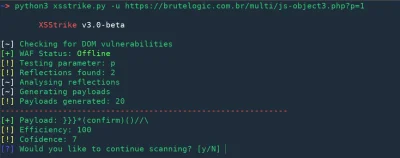

W dzisiejszym odcinku #od0dopentestera o ataku Clickjacking.

Podczas potwierdzania usunięcia konta zazwyczaj do serwera wysyłany jest specjalny token.

Dzięki niemu wiadomo, że to użytkownik użył odpowiedniego przycisku.

Osoba z zewnętrz nie jest w stanie przygotować wcześniej formularza usunięcia konta z prawidłowym tokenem a następnie podłożyć go nam do kliknięcia.

- 2

Możesz zapisać/wypisać się klikając na nazwę listy.

Sponsor: Grupa Facebookowa z promocjami z chińskich sklepów

Masz problem z działaniem listy? A może pytanie? Pisz do IrvinTalvanen

https://github.com/hackvertor/clickbandit/blob/master/clickbandit.js

#komputery #szyfrowanie #hacking

617

Znany hacker komentuje 26 scen hackowania w filmach.

Momentami jest całkiem zabawnie. Samy Kamkar to znana w środowisku postać.

z- 107

- #

- #

- #

P. S. Nie wiem czy nie miał miejsca jakiś leak Ubera. Uber nie lubi o tym informować. Uważajcie!

#chargeback #uber #leak #zwrotpieniedzy #hacking

- 2

- 1

Ogólnie działa, ale sama aplikacja do obsługi do to czysty szmelc. Nawet nie zapamiętuje sesji logowania mimo zaznaczonego czeckboksa, trzeba się logować po każdym uruchomieniu apki.

I teraz moje pytanie, czy da się w prosty sposób rozpracować protokół komunikacyjny takiego urządzenia, żeby sobie sterować tym bez pośrednictwa tej apki?

Nigdy czegoś takiego nie robiłem, ale odpaliłem #wireshark i próbowałem odnaleźć odpowiednie pakiety,

Komentarz usunięty przez autora

@interface samo gniazdko na bank nie ma SSL ale apka może używać SSL bo pewnie komunikuje się z gniazdkiem przez chmurę tak jest to zrobione w sonoffach

1

Sphere - Hackthebox

Rap o hackowaniu

z- 0

- #

- #

- #

- #

- #

- #

18

Powstanie Wojsko Obrony Cyberprzestrzeni – zapowiada MON

MON chce stworzyć polskie “cyberwojsko” i można nawet odnieść wrażenie, że będzie ono kolejnym rodzajem sił zbrojnych istniejącym obok wojsk lądowych, marynarki, sił powietrznych, wojsk specjalnych i WOT. Mówiono o tym na wczorajszym posiedzeniu Komisji Obrony Narodowej w Sejmie. Niestety MON...

z- 4

- #

- #

- #

- #

- #

- #

1

Szurkogadanie #18 - [PODCAST]

![Szurkogadanie #18 - [PODCAST]](https://wykop.pl/cdn/c3397993/link_qb6uHr4eaEa93yxON3aUC2FXFRdLvr5S,w220h142.jpg)

Cotygodniowe zestawienie najciekawszych wiadomości ze świata bezpieczeństwa komputerowego. W tym odcinku: atak na osoby pobierające Chrome przy użyciu reklam w wyszukiwarce Bing, jak wyłączyć wszystkie iPhony w danym pomieszczeniu oraz co może zmienić najnowsza wersja projektu reCaptcha.

z- 0

- #

- #

- #

- #

- #

11. Development Controls

11.6 Is there a framework (or other controls) in place to validate all user input prior to use?

Kontekst: jakaś firma będzie używać appki webowej napisanej w popularnym frameworku, stojącej na Digital Ocean VPS.

Komentarz usunięty przez autora

- 3

Moja rada. Używaj managera haseł i do każdej usługi generuj nowe długie, unikalne hasło. Nie zagwarantuje ci to 100% spokoju ,ale uniemożliwi użycie danych z wycieku w jednym serwisie w innych usługach

Jestem hakerem. Włamałem się właśnie na te konto i muszę powiedzieć, że dziś jestem miłym hakerem więc zmienię hasło na :KALORYf3rYnK-a żeby właściciel tylko miał dostęp.

- 1

#hacking #it #komputery #security

- 3

9

Technologia, która niedługo złamie wasze hasła - [Technologie Przyszłości #2]

![Technologia, która niedługo złamie wasze hasła - [Technologie Przyszłości #2]](https://wykop.pl/cdn/c3397993/link_lnYC9PtAWhHOSfeUyeN85Pg21BeuafvB,w220h142.jpg)

W tym odcinku o tym w jaki sposób zabezpieczane są nasze maile, czy przelewy bankowe, krótko o komputerze kwantowym, który jest dla nich potencjalnym zagrożeniem oraz o szyfrowaniu kwantowym. (poprzedni odcinek w powiązanych)

z- 0

- #

- #

- #

- #

- #

- #

- 22

#sekurak #gry #security #hacking

źródło: comment_Do2GzqT2QEEwUcu3gy3wwHsdjCOL1KXz.jpg

Pobierz

klik

#hacking