Wszystko

Najnowsze

Archiwum

- 2

- 2

Tu masz jak to zorobić.

https://zaufanatrzeciastrona.pl/jak-przesylac-nam-informacje/

- 1

Zainstalować i skonfigurować to jedno ale sensownie używać i faktycznie analizować zgłoszenia to drugie. Przyjmijcie, że pierwsze 3 miesiące to będzie proces uczenia i dostrajania by Was nie zalało false positive. I że

- 0

Po 1 pracujemy w trybie IDS więc z natury działamy z opóźnieniem. :)

2. nie mamy żadnego SOCu więc nadzór jest tylko w godzinach roboczych (z rana jest co oglądać) ;)

3. Jest to jedno z wielu zabezpieczeń ( mamy m.in nessusa) więc nie - na razie nie boję się iż coś przeoczę.

Komentarz usunięty przez autora

#bezpieczenstwo #security #niebezpiecznik #hacking #seo #sem #google #film #oszukujo

źródło: comment_uHdjdQUIBzcGrTi8eAYqS2CxoMSixBzy.jpg

Pobierz#policja #sluzbyspecjalne #olx #allegro #bezpieczenstwo #security #hacking #prawo #niebezpiecznik

źródło: comment_SorQatrHmvD8s9LToqOqQ7rLto5sC8Wb.jpg

Pobierz18

Wykryto krytyczne luki w szyfrowaniu dysków SSD.

Korzystając z komputera użytkownicy rzadko zastanawiają się nad tym w jaki sposób działa sprzętowe szyfrowanie danych, które wykorzystywane jest we…

z- 8

- #

- #

- #

- #

- #

- #

IP 89.64.6.208 Chrome i IP 5.184.6.38 Xiaomi Redmi Note 4 - Orange

#hacking

- 10

- 1

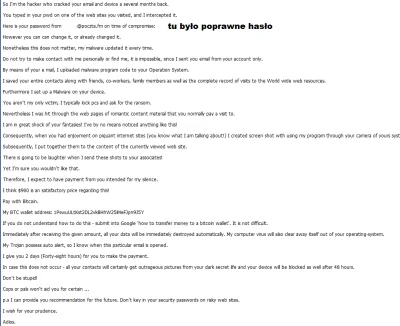

dostałem takiego maila: z poprawnym hasłem (ale już nieaktualnym, sprzed roku).

Czy to możliwe, ze jak zalogowałem się gdzieś kiedyś na jakichś torrentach z tym samym hasłem co do maila, to sobie admini sprzedali/oddali?

Wątpię, ze mam jakieś malware itp.

Olać?

źródło: comment_cbxIlL9c4V5RyoyMtrTuQqRDRm6mucrX.jpg

Pobierz4

Szurkogadanie #17 - [PODCAST]

![Szurkogadanie #17 - [PODCAST]](https://wykop.pl/cdn/c3397993/link_PrS7biK36Vfo1B1D0hNFWBujaNPetNcz,w220h142.jpg)

Cotygodniowe zestawienie najciekawszych wiadomości ze świata bezpieczeństwa komputerowego. W tym odcinku: Jak rozpoznawanie twarzy jest wykorzystywane w Chinach, czy sprzedał byś swoje dane w zamian za kubek ciepłej kawy oraz jak twórcy aplikacji mobilnych śledzą proces deinstalacji.

z- 0

- #

- #

- #

- #

- #

0

Kolejne włamanie do Facebooka, wykradziono wiadomości z co najmniej 81 tys. kont

Prywatne wiadomości co najmniej 81 tysięcy użytkowników Facebooka zostały wykradzione. Hakerzy wykorzystali lukę w jednym z rozszerzeń przeglądarki Google Chrome.

z- 0

- #

- #

- #

- #

0

Kolejne włamanie do Facebooka, wykradziono wiadomości z co najmniej 81 tys. kont

Prywatne wiadomości co najmniej 81 tysięcy użytkowników Facebooka zostały wykradzione. Hakerzy wykorzystali lukę w jednym z rozszerzeń przeglądarki Google Chrome.

z- 0

- #

- #

- #

1

Kolejne włamanie do Facebooka, wykradziono wiadomości z co najmniej 81 tys. kont

Prywatne wiadomości co najmniej 81 tysięcy użytkowników Facebooka zostały wykradzione. Hakerzy wykorzystali lukę w jednym z rozszerzeń przeglądarki Google Chrome.

z- 0

- #

- #

- #

- #

Tak więc zostawię tutaj poradnik jak na systemie #windows postawić wirtualnego noda końcowego z dostępem do całej masy innych nodów (można podłączyć się do sporej ilości nodów dla większej niezawodności także przez wiele źródeł dostępu do sieci).

Dostęp NIE wymaga zewnętrznego ip, więc nie musisz być nodem dostępowym dla innych ( ͡° ͜ʖ ͡°)

Jaka zaleta?

- Możesz przykladowo ukryć tam swój serwer ssh

źródło: comment_5LST4VU3aF8OgpyrBFK2oXyZrLUvgdG1.jpg

Pobierz- 2

11

L1TF Foreshadow - atak na mechanizmy ochrony sprzętowej Intela.

W tekście przedstawiamy zasady działania zagrożenia oraz opisujemy, jaki wpływ na wydajność ma luka L1TF. W sierpniu tego roku wydawało się już, że skutki zagrożeń Meltdown i Spectre są znane, a sytuacja jest opanowana. Intel zaproponował łatki i nowe sterowniki poprawiające (chociaż częściowo)...

z- 1

- #

- #

- #

- #

- #

- #

6

Phishing: kto odpowiada za straty klienta banku w wyniku wyłudzenia danych

Odkąd bankowość elektroniczna na stałe zagościła w powszechnym obrocie finansowym, w ślad za nią nastąpił rozkwit różnych form przestępczości wymierzonej w osoby korzystające z tego narzędzia.

z- 3

- #

- #

- #

- #

- iPhone z iOS 12.1 domyślnie zaszyfrowanego pinem z usuwaniem po 10 błędnych próbach?

- iPhone z iOS <9.3.5 domyślnie zaszyfrowanego pinem z usuwaniem po 10 błędnych próbach?

- Androida 8.1 manualnie zaszyfrowanego w ustawieniach?

- Androida <4.4 manualnie zaszyfrowanego w ustawieniach?

Nie

Komentarz usunięty przez autora