#sekurak #bezpieczenstwo #malware #petya

Wszystko

Najnowsze

Archiwum

8

Annabelle - nowy ransomware atakuje i blokuje komputery z Windows 10

Demoniczna laleczka atakuje komputery :)

z- 2

- #

- #

- #

- #

- #

- #

4

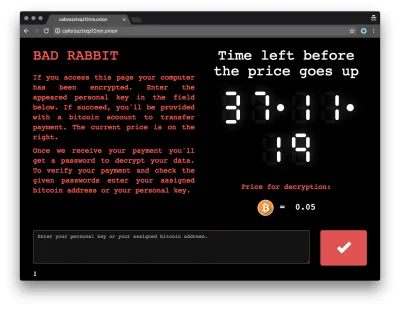

Bad Rabbit czyli nowa wersja (not)Petya naciera – również na Polskę

Wylęgarnia nowego ransomware to „Europa Wschodnia” – obecnie wśród krajów gdzie zanotowano zainfekowane komputery jest również Polska.

z- 0

- #

- #

- #

- #

- #

- #

- 8

#sekurak #bezpieczenstwo #malware #petya

źródło: comment_FfvEuMFTgFZNMmLL5zvXmfuvtoWnUXAm.jpg

Pobierz- 1

- 1

- 8

https://youtu.be/TY5f2fmwcDE

#ciekawostki #heheszki #humorinformatykow #humorobrazkowy #petya #notpetya

źródło: comment_yyGRUofQOPjI6TB10G1Rt3yNgZ3GpVkz.jpg

Pobierz- 1

- 0

- 3

3

Ratunek dla ofiar Petya? Odszyfrowali przykładowy plik.

W pierwszej fazie Petya szyfruje pliki o wybranych rozszerzeniach za pomocą algorytmu AES. Klucz do AES-a jest losowany i szyfrowany kluczem publicznym twórcy malware. Mając więc klucz prywatny można by zdeszyfrować klucz AES i dalej odszyfrować pliki. Czy to zadziała?

z- 0

- #

- #

- #

- #

- #

383

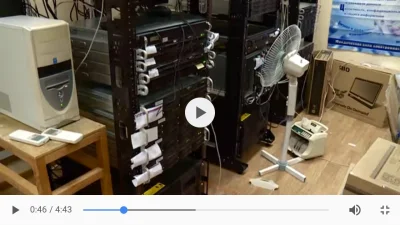

Nalot policji na M.E Doc – firmę, która rozprzestrzeniła wirusa Petya

Spójrzcie tylko na tą serwerownię...

z- 121

- #

- #

- #

- #

- #

- 0

3

Atak ransomware - kilka przydatnych informacji Update: 28 06 2017 godzina...

Poniżej przedstawiamy aktualne podsumowanie ataku ransomware Petya razem z kilkoma rekomendacjami dla osób obsługujących incydent. Facebook: https://www.facebook.com/Prevenity-190492920960758/

z- 0

- #

- #

- #

- #

- #

- #

- 3

@Cesarz_Polski:

Żyjemy w świecie połączonym urządzeniami IP,

Ciekawe stwierdzenie, dalej już mi się odechciało czytać.

50

Kto stoi za zmasowanym cyberatakiem? Ukraińcy publikują wyniki śledztwa

Za zmasowanym atakiem hakerskim na Ukrainę stoją służby specjalne Rosji - oświadczyła Służba Bezpieczeństwa Ukrainy (SBU), która opublikowała wyniki śledztwa w tej sprawie. Celem ataku była destabilizacja sytuacji w państwie - oceniła SBU.

z- 23

- #

- #

- #

3

Jest sposób na Petyę. Komputer można „zaszczepić”

Petya atakuje komputery na całym świecie, Polska jest jednym z najbardziej poszkodowanych krajów - jak uchronić swój komputer za pomocą specjalnej szczepionki?

z- 3

- #

- #

- #

- #

- #

https://e-katalog.intercars.com.pl/?lang_id=PL&search=1#/ekatalog/

#petya #intercars

#heheszki #humorinformatykow #informatyka #bezpieczenstwo #malware #polizja #ukash

źródło: comment_UoAMZuL0K8Cj10H0tPs4dWGsaM7v21r0.jpg

Pobierzźródło: comment_to6U4RBZMTBFiIQMGrSVI7RVobTsUzWh.jpg

Pobierz