Wszystko

Najnowsze

Archiwum

- 4

źródło: comment_diQAj3N8y9bf2tEM2xj1q6PFU2s4FnO9.jpg

Pobierz- 14

- 1

Z tego co widziałem ludzie korzystają z 4 opcji

-> portfel sprzetowy

- mało wygodnie, trzeba mieć to przy sobie a nie zawsze możemy tego chcieć więc musi być przechowywany z bezpiecznym miejscu

- możemy go zgubić/stracić w wyniku wypadków losowych

->

Jak bezpieczne i wygodnie przechować klucze których często używamy?

- dropbox + veracrypt 6.5% (2)

- dropbox + szyfrowany zip 6.5% (2)

- portfel sprzetowy 48.4% (15)

- szyfrowany pendrive 12.9% (4)

- inne (opisz w komentarzu) 25.8% (8)

- 1

Póki nie będzie jakaś awaria chmury, myślę że jak ktoś ma sporo kasy to powinien kilka opcji mieć.

@tymczasowe_konto333: Wtedy masz kopie na urządzeniach na których masz zsynchronizowane dane.

widziałem taki pendrive który jest schowany w opasce na ręke

@postrachNocnegoSzczura: Mogę zgubić taką opaskę i wszystko stracić :(

- 2

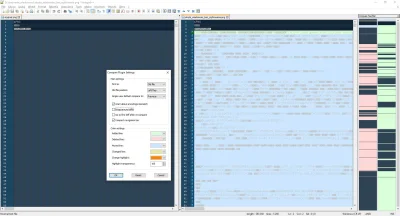

Znacie jakiś prosty sposób na szyfrowanie i deszyfrowanie plików (chodzi o pliki *.env) na maszynach w procesie CI?

Chcemy trzymać zaszyfrowane pliki na gicie i szyfrować je parą kluczy. Sęk w tym, że klucz prywatny nie może być przechowywany na maszynach produkcyjnych, i teraz nie wiem jak to rozgryźć.

Teoretycznie

Komentarz usunięty przez autora

Do przechowywania credentiali możesz skorzystać z hashicorpowego vaulta - możesz go nawet z jenkinsem zintegrować: https://github.com/jenkinsci/hashicorp-vault-plugin

Jak siedzisz na AWSie to możesz użyć KMSa (Google Cloud też coś takiego oferuje btw:

To w końcu nr dowodu, pesel, nr konta itd...

#informatyka #programista15k #bezpieczenstwo #siecikomputerowe #prywatnosc #pytaniedoeksperta #szyfrowanie #wincyjtagow

8

Okazuje się, że najbardziej zdumiewającym łamaczem szyfrów II WOJNY była KOBIETA

- 1

- #

- #

- #

- #

- #

- #

- 3

#linux #gpg #szyfrowanie

698

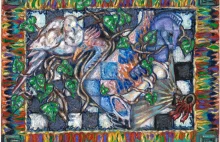

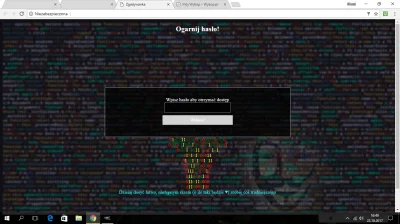

Zagadka za 5 bitcoinów ~ 200.000zł

Kilka lat temu została opublikowana wielopoziomowa zagadka, w której do wygrania było 4.87 BTC, teraz został ostatni poziom i nazbierało się już 5 BTC. Nie takie rzeczy wypok rozwiązywał, może i teraz się uda.

z- 192

- #

- #

- #

- #

- #

- #

- 1

#szyfrowanie #it

- 3

#programowanie #prywatnosc #

@Wygryw_: Jeśli masz możliwość to wgraj na telefonie czystego androida, bez modowania itp. Nie używaj aplikacji które mogą zbierać o Tobie dane - facebook/snapchaty itd. A raczej bądź świadomy jakie dane zbierają - jak instalujesz aplikacje masz informacje do jakich zasobów będzie aplikacja sięgała na telefonie. I na tym

- 1

702

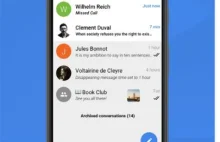

SIGNAL - nie dajcie się podsłuchiwać 100% szyfrowanie. WYKOP EFEKT POTRZEBNY

"Signal jest stworzonym z myślą o bezpieczeństwie komunikatorem zachwalanym przez samego Edwarda Snowdena. Umożliwia on przeprowadzanie komunikacji tekstowej oraz głosowej czy konwersacje grupowe. Wszystkie informacje przesłane za pomocą programu zostaną zaszyfrowane."

z- 213

- #

- #

- #

- #

- #

- #

372

Prokuratura USA: nie chcemy już furtek, trzymajcie dla nas niezaszyfrowane kopie

Innymi słowy, Departament Sprawiedliwości życzy sobie utrzymywania niezależnej infrastruktury archiwizującej, zawierające wszystkie szyfrogramy w postaci jawnego tekstu. Nie trzeba chyba specjalnie tłumaczyć, że praktycznie uniemożliwia to zaoferowanie działającego szyfrowania typu end-to-end.

z- 75

- #

- #

- #

- #

- #

- #

Każdy z Was pamięta akcję z nalotem na redakcję WPROST, gdzie zabezpieczono różnego rodzaju dyski, które ciężko było odszyfrować z uwagi na FileVault bodajże. Od tygodnia mam komputer, który umożliwia takie szyfrowanie i już w pierwszy dzień coś tam się skopało podczas szyfrowania i jedyne co mogłem zrobić to zrobić format dysku i postawić system od nowa.

No i się tak zastanawiam.

Z reguły usuniętych plików z dysku nie można odzyskać, bowiem

- 1

Sformatowanie dysku NIE USUWA szyfrowania.

Po zaszyfrowaniu na dysku zamiast pliku o treści "grafzero" masz plik o treści "gdgse%$#". To że sformatujesz ten dysk nie powoduje że na dysku pojawią się dane "grafzero". Dalej będzie gdgse%$# tylko nie będziesz wiedział czy to cały plik.

To najprostsze ujęcie. A w istocie w wyniku szyfrowania nie wiadomo nawet gdzie się pliki zaczynają a gdzie kończą - to są ciągłe

Komentarz usunięty przez autora

- 0

- 0

źródło: comment_9McqgriH61JE9CXDYsC2M4Pykm7t5EAE.jpg

PobierzJeżeli bowiem umieścicie w mailu zaszyfrowany tekst, to już na pierwszy rzut oka będzie wiadomo, że macie coś do krycia. Podobnie rzecz się ma z zaszyfrowanym załącznikiem.

Czy jest więc sposób, aby przemycić informację tak, aby nie wzbudzać niczyich podejrzeń?

Tak, jest taki sposób i nazywa się on steganografią.

Po więcej informacji zachęcam do zajrzenia do poniższego linka ( ͡° ͜

źródło: comment_VbDhRvfs4smXm9P03rWSZjh7mw0FNSFc.jpg

Pobierz- 1

- 0

#vpn

#internet

#bezpieczenstwo

#informatyka

#szyfrowanie