https://www.facebook.com/HackingNewsPL

Podoba się? Daj plusa na zachętę, żebym wiedział, że ktoś to czyta. :)

O

Wszystko

Najnowsze

Archiwum

źródło: comment_6oROhfvxckaiIw0y5ab2P3J7FBgzDmbj.jpg

Pobierz5

- Mamy do czynienia ze społecznością, której członkowie pełnią ściśle wyspecjalizowane role – tworzą złośliwe oprogramowanie, zdobywają dane uwierzytelniające do kont bankowych, przejmują konta do wyprowadzania środków pieniężnych.

z12

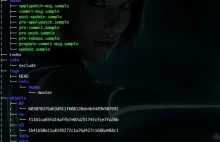

Opis obsługi aplikacji do szyfrowanych wiadomości sms oraz połączeń.

z6

Czy można dać się okraść trzy razy pod rząd w ciągu jednego miesiąca? W świecie kryptowalut nic nie jest niemożliwe, co udowodniła nam właśnie platforma wymiany ShapeShift.

zKomentarz usunięty przez autora

8

Rozpoczęta wczoraj kampania, już dziś nie idzie po myśli organizatorów. Tag #UnlockJustice, który miał być symbolem całej akcji, przerodził się w pole walki z przymusowymi backdoorami w rozwiązaniach kryptograficznych.

z348

Artykuł pokazujący, że ukryte katalogi oraz różne pliki (między innymi git, svn, ide) pozostawione przez nieuwagę na serwerze WWW, mogą stać się nieocenionym źródłem informacji podczas testu penetracyjnego.

z9

Niecały rok temu opisywaliśmy włamanie do producenta złośliwego oprogramowania używanego przez rządy całego świata (w tym CBA). Dzisiaj dowiadujemy się od samego włamywacza jak krok po kroku przeprowadzono udany atak. 15 kwietnia na koncie...

zKomentarz usunięty przez moderatora

9

Logowanie się bez nazwy użytkownika i hasła? Gdzieś już to słyszeliśmy, i nie chodzi bynajmniej o pomysły Google. Tym razem z podobną inicjatywą wyszedł...

z3

Drodzy czytelnicy! Z okazji naszych 16 urodzin oraz zbliżającego się Confidence 2016 mamy dla was konkurs, którego nagrodą jest wejściówka o wartości 200 EURO!

z

źródło: comment_EoMjoVqPPKG1zZeOMKMz2kK5Q4ASNhFw.jpg

PobierzRegulamin

Reklama

Kontakt

O nas

FAQ

Osiągnięcia

Ranking

Materiał tradycyjnie do celów edukacyjnych.

#bezpieczenstwo #hacking #windows #przegladarki #blackhat #hackingnews #security #android #ios