Wszystko

Najnowsze

Archiwum

odpowiedz

@Bomfastic: żaden bo zanim się nauczysz i przesiądziesz to stracisz mnóstwo czasu tymczasem ai dlaej będzie generować prosty kod, klepacze będą klepać a ty będziesz siedział ze stażystami za 3.5k

- 21

- 4

---

Zaakceptował: LeVentLeCri

- 74

➤ https://mrugalski.pl/nl/wu/eWwylSyTROqyEZ9XJVJgIQ

P.S. Tylko do niedzieli do północy kurs "GitHub Actions w godzinę" jest dostępny w niższej cenie. Link w zestawieniu.

Tagi: #technologia #informatyka #ciekawostki #programowanie #webdev #linux #security

źródło: comment_16705758016qCPSM6uMAOtlGpoNfbF65.jpg

Pobierzlaptop to wiadomo, szyfrowanie dysku i chyba tyle wystarczy

a telefon? sam ekran blokady to za malo dla zabezpieczenia danych, prawda? Redmi Note 10 pro

#security #android #xiaomi

- 0

Kwestia przed czym chcesz się zabezpieczyć.

@sirpingus: tak na dobra sprawe glownie zalogowane konta, gmaile itp

Myslalem cos o:

1. #security.

2. TCP / UDP.

3. Mozliwe, ze cos bardziej szczegolowo o protokole HTTP.

4. Cos może o strukturach

- 2

- 0

Oczywiscie, nadal jestem chetny na wszystkie polecane ksiazki, nawet nie z tego zakresu co wyzej. Jesli cos masz, to wysylaj ( nawet wszystko ( ͡° ͜ʖ ͡°) )

4

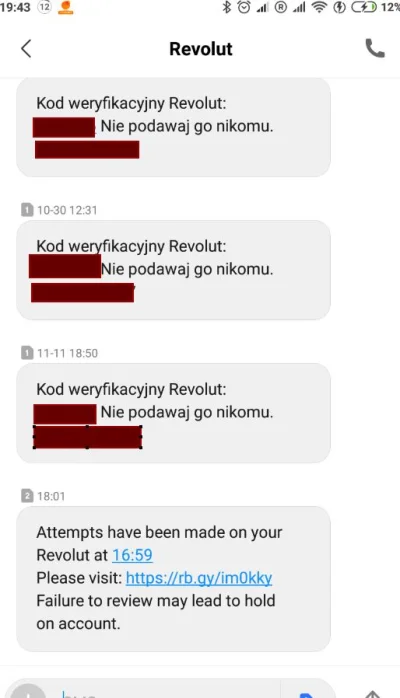

Apki to pułapki – historia SMS-ów

Choć ich pisanie może być coraz rzadsze – są wypierane przez komunikatory internetowe – nadal całkiem często je otrzymujemy. Potwierdzenia odbioru, alerty RCB, kody uwierzytelniające… SMS‑y dostajemy od różnych firm i instytucji, którym podaliśmy swój numer telefonu.

z- 1

- #

- #

- #

- #

- #

- #

3

Czym jest Bezpieczeństwo Informacji ?

Czym jest Bezpieczeństwo Informacji ? /Kto zarządza bezpieczeństwem informacji? / Kim jest CISO ? / Trzy główne Cele bezpieczeństwa informacji

z- 0

- #

- #

- #

- #

- #

5

Czym jest ISO 27001

Czym jest System zarządzania bezpieczeństwem informacji? Przedstawię Ci, czym jest SZBI, co to jest ISO, czym jest informacja i o co chodzi z tą certyfikacją ISO 27001 – i dlaczego firmy tak chętnie przystępują do tego procesu.

z- 0

- #

- #

- #

- #

- #

- #

- 13

Używalibyście takiej klawiatury (mieszkając na blokowisku), tylko do pogrania sobie w gre turową na malince podłączonej do sieci? #bezpieczenstwo #security #linux #cyberbezpieczenstwo

źródło: comment_1670062929EUHT19JOk7t9D9yLv8tYcN.jpg

Pobierz- 0

źródło: comment_1670065127nVOxSLuzYBnNsg9F0RhjsR.jpg

Pobierz- 57

➤ https://mrugalski.pl/nl/wu/7Ltpa763LnOJZh6ftNJqUjkg

P.S. Publikuję co piątek. Możesz obserwować mnie, mój tag lub zapisać się na newsletter, aby otrzymywać takie zestawienie prosto na maila.

Tagi: #technologia #informatyka #ciekawostki #programowanie #webdev #linux #security

źródło: comment_1669969476uOzmbUXfCJPwf2zqKE9LVV.jpg

Pobierz- 8

Kiedyś zautomatyzuję ten proces ;)

źródło: comment_1669969722KLDl1QH2uiIlmtuVburfAM.jpg

PobierzWidzę, że pojawia się nowa postać na wojnie "Tabs vs Spaces" ;D

3

Cyber Zaczyna Się W Głowie - Security Bez Tabu

Z roku na rok cyberbezpieczeństwo staje się kluczowym aspektem naszego życia - Czy tego chcemy, czy nie,..

z- 0

- #

- #

- #

- #

- #

Tak przegladam poradniki do ansibla i zastawia mnie jedna rzecz czy czasem nie jest powielany ciagle ten sam blad w wszystkich tutorialach aby dodac w ansible.cfg

[defaults]

host_key_checking = Falsealbo

ssh -o "StrictHostKeyChecking no" przy bezposrednim polaczeniu(...) A future release will change the meaning of StrictHostKeyChecking=no to the behaviour of "accept-new

( ͡° ͜ʖ ͡°)

- 2

Nie chcesz żadnych zapytań w shell'u o akceptacje podczas inicjalizacji połączenia przez skrypty.

... bo się po prostu wywali

w ssh StrictHostKeyChecking przestaje mieć sens głównie z powodu kontenerów i ich

- 0

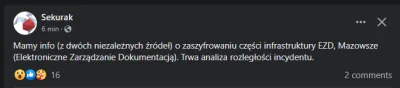

#niebezpiecznik #security #bezpieczenstwo

źródło: comment_16696612445ax0ZXFcC21TK2E9H5IxCO.jpg

Pobierz- 1

- 1

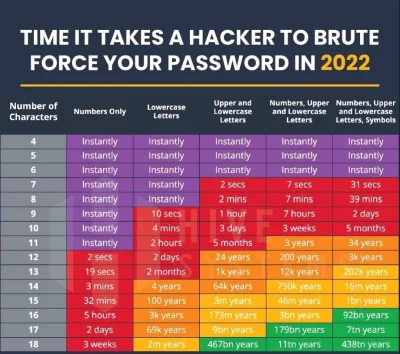

#it #security #bezpieczenstwo

źródło: comment_16694601513JqkDhtQ64hkNXZk8Ufr9g.jpg

Pobierz- 7

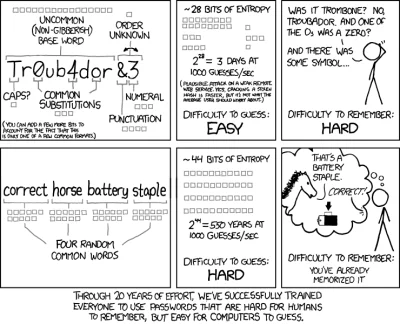

- 4

@wycz: podmiana "A" na "4" czy "O" na "0", jest kiepską metodą. Lepiej dodać znak specjalny i dużą literę np. "pneumatyczny" > "pnEum=atyczny".

Jest sporo zasad tworzenia silnych haseł o których się za dużo nie mówi, np. nie dodawaj dużej

2

Czym Są CIS Critical Security Controls Implementation Groups? - Security...

Implementation Groups (IGs) są zalecanymi wytycznymi wdrażania krytycznych kontroli bezpieczeństwa CIS. Tylko co to właściwie znaczy?

z- 1

- #

- #

- #

- #

- #

- #

➤ https://mrugalski.pl/nl/wu/ZCXMvr4LHXVHBOXsa0C1Qw

Tagi: #technologia #informatyka #ciekawostki #programowanie #webdev #linux #security

źródło: comment_1671179751MsQlev3XpUfrustzEjd7jV.jpg

PobierzKiedyś zautomatyzuję ten proces ;)

źródło: comment_1671179784wdHc9WOHPqxPEo89kjR07A.jpg

Pobierz@Strzalka: Tutaj to znajdziesz: https://patronite.pl/post/38520/latwiejszy-dostep-do-archiwum-json-csv-txt-html