Wszystko

Najnowsze

Archiwum

2

17-letnia podatność w PPPD pozwala na zdalne wykonanie dowolnego kodu

Groźna podatność w powszechnie wykorzystywanym protokole.

z- 1

- #

- #

- #

- #

- #

- #

- 1

- 0

- 1

- 1

17

Narzedzia Osint jakich używam

Osint czyli biały wywiad budzi wiele kontrowersji. Zebrałem narzędzia, jakich używam do białego wywiadu.

z- 0

- #

- #

- #

- #

- #

- #

https://www.wykop.pl/link/5364601/zapukal-do-niej-kurier-ale-to-nie-byl-prawdziwy-kurier/

⚠️Przekażcie info znajomym!

#security #bezpieczenstwo #niebezpiecznik #hacking #dhl #dpd #kurier #kurierzy #ups #fedex #zakupy #olx

źródło: comment_1583351036q5e6BVycpvK5ncecLUlVC1.jpg

Pobierz- 1

- 2

ale możesz założyć jakieś konto lub poprosić ziomka i sprobować zaobserwować te konto i będziesz miał dostęp do wszystkich zdjęć.

+

jeśli chcesz kupić lajki na prywatne konto, z tym nie ma problemów, po prostu kopiujesz link do publikacji

3

SurfingAttack: Sterowanie smartfonem przez drgania stołu jest możliwe

Nie od dziś wiadomo, że można użyć ultradźwięków w celu wydania komendy głosowej urządzeniu mobilnemu. Naukowcy ulepszyli jednak ten atak przenosząc drgania po powierzchni, co otwiera możliwość m.in. dwukierunkowej komunikacji z atakowanym urządzeniem.

z- 0

- #

- #

- #

- #

- #

- #

- 0

- 1413

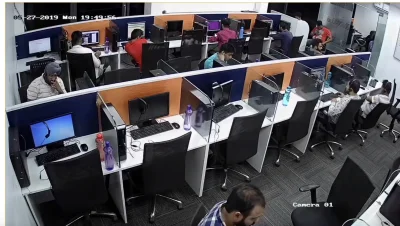

https://sekurak.pl/wlamal-sie-do-kamer-cctv-nielegalnego-call-center-scamujacego-ludzi-demaskuje-sposoby-dzialania-scammerow/

#technologia #sekurak #bezpieczenstwo #scam #hacking

źródło: comment_1583229960VEdFU9gDGvpN39QrsIt8DR.jpg

PobierzNajlepsze było to że typ pojechało do US na konkurs długich bród... na lotnisku przejęło go DEA

źródło: comment_1583097271BLd8ibq3uoughtKUJdAz1b.jpg

Pobierz- 2

- 0

- 0

#hacking #linux #informatyka

echo -e "Adam

2000

Nowak

19" | shuf | tail -$[RANDOM%4+1] | tr

właśnie próbuję zrobić sql injection na mongodb emacsem przez sendmail, potem zaszyfrować bazę i nie oddać mu klucza

Komentarz usunięty przez moderatora

- 0

- 0

I teraz pytanie, pamiętam stare hasło, pamiętam odpowiedź na pytanie pomocnicze. Nie mam aktualnego numeru zapisanego w gmailu, nie mam też pomocniczego maila.

Jak ugryźć ten temat? W jaki sposób odzyskać hasło? Mniej-więcej pamietam jakie wpisałem ale odałem kombinację wielkich liter i cyfr - i chyba wypróbowałem wszystkie

- 1

5

Wyższe dodatki finansowe dla cyberżołnierzy

Decyzją ministra Mariusza Błaszczaka żołnierze zawodowi Wojska Polskiego wykonujący zadania związane z kryptologią i cyberbezpieczeństwem oraz projektowaniem i programowaniem systemów informatycznych otrzymają wyższe dodatki do uposażeń.

z- 3

- #

- #

- #

- #

- #

- #

44

Ewolucja Cerberusa – trojan bankowy umie już wykradać dane Google Authenticatora

Weryfikacja wieloetapowe znów okazała się podatna na przechwycenie składnika.

z- 3

- #

- #

- #

- #

- #

- #

https://blog.ptsecurity.com/2020/03/intelx86-root-of-trust-loss-of-trust.html?m=1

#security #linux #hacking #intel #sekurak #zaufanatrzeciastrona