Wszystko

Najnowsze

Archiwum

14

Spoofing, czyli dlaczego nie wolno ufać telefonom z banku?

Dzwoni znajomy, widzisz na ekranie jego numer telefonu, odbierasz, ale po drugiej stronie słyszysz kogoś innego? To wcale nie musi oznaczać, że skradziono mu telefon. Dlaczego tak się dzieje? Jak działa spoofing? Czy do czegoś takiego potrzebna jest technologia rodem z CBA?

z- 4

- #

- #

- #

- #

- #

- #

46

Mało dziś nie straciłam całej kasy z konta. A było to tak: Zalogowałam się...

Tak swój wpis rozpoczyna Natalia. Po tytule już wyczuwacie, że chodzi o opis popularnego oszustwa. A, że popularne oszustwa chyba najlepiej opisują osoby, które (niemal) padły ofiarą cyber-zbójów, zacytujmy większe fragmenty: Wystawiłam pierwszy produkt i dosłownie po kilku minutach...

z- 6

- #

- #

- #

- #

- #

- 684

- 214

- 43

8

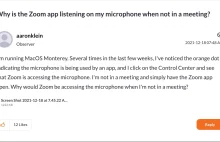

Zoom może podsłuchiwać rozmowy? Obawy użytkowników na forum

- 0

- #

- #

- #

- #

- #

#ciekawostki #polska #bezpieczenstwo #security #informatyka

Jakiego antywirusa używasz?

- Windows Defender 44.0% (37)

- Eset 7.1% (6)

- Bitdefender 1.2% (1)

- Kaspersky 2.4% (2)

- Avast/AVG 4.8% (4)

- Gdata 0% (0)

- Avira 3.6% (3)

- Norton/Symantec 1.2% (1)

- Inny - jaki? 1.2% (1)

- Nie używam w ogóle 34.5% (29)

1

Co wiemy o Najwyższej Izbie Kontroli?

Gdy wszystkie media podniecały się tym, czy w NIK zagościł Pegasus czy nie, albo na ilu dokładnie telefonach, Payload podszedł do tematu dużo bardziej kompleksowo i pokazuje w swojej analizie wszystkie braki w ich bezpieczeństwie. A nawet pokazuje, w jaki sposób można policzyć koszt ataku na NIK!

z- 8

- #

- #

- #

- #

- #

- #

1

Mieliśmy zaszczyt porozmawiać o bezpieczeństwie IoT z Harshitem Agrawalem.

Harshit pracuje obecnie jako badacz bezpieczeństwa RF i IoT z dwuletnim stopniowanym doświadczeniem zawodowym i znaczącymi badaniami w dziedzinie inteligencji częstotliwości radiowych, bezpieczeństwa IoT i bezpieczeństwa dronów.

z- 0

- #

- #

- #

- #

- #

- #

- 9

Dziś nie pracuję, to przynajmniej pogram w grę, ale... tak na moich zasadach. Z odpalonym BURP Suitem w tle.

#technologia #vlog #security #niewiemjaktootagowac

- 0

Jakiego programu antywirusowego używasz?

- Eset 8.8% (10)

- Bitdefender 3.5% (4)

- Kaspersky 7.1% (8)

- Avast/AVG 5.3% (6)

- F-Secure 0% (0)

- Norton/Symantec 0.9% (1)

- McAfee 0% (0)

- Gdata 0.9% (1)

- Inny lub wbudowany w system 41.6% (47)

- Nie używam 31.9% (36)

- 1

- 1

- 21

- 1

- 1

Myślisz że niebezpieczne jest tam trzymać trochę więcej kasy?

@Espance: Myślę że jest to niebezpieczne.

Jaki inny polecasz? są jakieś prowizje z wysyłania z portfela na portfel?

Portfel sprzętowy trezor one lub bitbox02 lub jako aplikacja na telefon Electrum, Blockstream green, ewentualnie mycelium. Opłaty można ustawić sam. Patrzysz w mempool https://mempool.space/pl/ i ustawiasz np teraz 3 sat/vB to jest 0.18 $.

17

REIGN też łamał zabezpieczenia iPhone'a i powstał w Izraelu.

Izraelska firma QuaDream stworzyła oprogramowanie, które działało podobnie jak Pegasus i w ten sam sposób infekowało telefony marki Apple.

z- 0

- #

- #

- #

- #

- #

- #

- 63

➤ https://mrugalski.pl/nl/wu/KKpj6EpBs89253kjLVLt4rWg

Chcesz dostawać takie prosto na maila? Zapisz się tutaj:

https://unknow.news/

źródło: comment_1643963286ZkuUwQ8d3w5THtIO3mhrdl.jpg

PobierzOstatnio popsuła się automatyczna waga przemysłowa na zakładzie. Podbijam do panelu sterującego a tam FreeDOS :)

Ciekawe bo dowiedziałem się o jego istnieniu jakieś 2 tygodnie wcześniej a wychodzi na to, że rzeczywiście ludzie z niego korzystają i to w przemysłowych/ komercyjnych rozwiązaniach.

- 1

5

Korea Północna używa GitHuba i Windows Update do hakowania

Cyberprzestępcy sięgają po coraz to nowe metody działania. (Źródło: Malwarebytes)

z- 0

- #

- #

- #

- #

- #

- 45

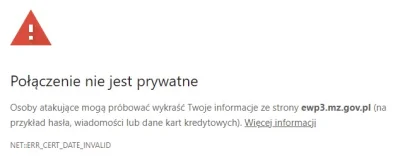

#ssl #covid19 #covid #informatyka #bezpieczenstwo #security

źródło: comment_1643610184CDO1JrvmjxeWcsQwVcmuN9.jpg

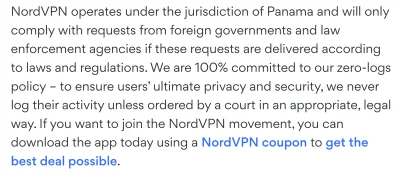

Pobierzhttps://www.wykop.pl/link/6477609/nordvpn-po-cichu-zmienia-tresc-oswiadczenia-o-braku-wspolpracy-z-organami/

#bezpieczenstwo #security

źródło: comment_16433063434BVmUInedcFkQbc0tBLGTW.jpg

Pobierz- 43

- 21

1946

NordVPN po cichu zmienia treść oświadczenia o braku współpracy z organami...

To, że dostawcy konsumenckich usług VPN, to w większości przypadków zakała branży bezpieczeństwa, pewnie już wiecie. To, że kłamią w swoich reklamach, pewnie też. Ale zawsze warto to przypomnieć, szczególnie, gdy ktoś ich złapie za rękę.

z- 199

- #

- #

- #

- #

#bitcoin #kryptowaluty #security #bezpieczenstwo #programowanie