Wszystko

Najnowsze

Archiwum

4

Apki to pułapki – historia SMS-ów

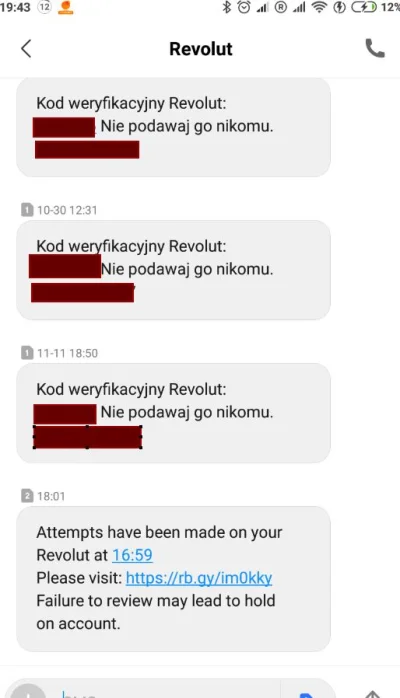

Choć ich pisanie może być coraz rzadsze – są wypierane przez komunikatory internetowe – nadal całkiem często je otrzymujemy. Potwierdzenia odbioru, alerty RCB, kody uwierzytelniające… SMS‑y dostajemy od różnych firm i instytucji, którym podaliśmy swój numer telefonu.

z- 1

- #

- #

- #

- #

- #

- #

3

Czym jest Bezpieczeństwo Informacji ?

Czym jest Bezpieczeństwo Informacji ? /Kto zarządza bezpieczeństwem informacji? / Kim jest CISO ? / Trzy główne Cele bezpieczeństwa informacji

z- 0

- #

- #

- #

- #

- #

5

Czym jest ISO 27001

Czym jest System zarządzania bezpieczeństwem informacji? Przedstawię Ci, czym jest SZBI, co to jest ISO, czym jest informacja i o co chodzi z tą certyfikacją ISO 27001 – i dlaczego firmy tak chętnie przystępują do tego procesu.

z- 0

- #

- #

- #

- #

- #

- #

- 13

Używalibyście takiej klawiatury (mieszkając na blokowisku), tylko do pogrania sobie w gre turową na malince podłączonej do sieci? #bezpieczenstwo #security #linux #cyberbezpieczenstwo

źródło: comment_1670062929EUHT19JOk7t9D9yLv8tYcN.jpg

Pobierz- 0

źródło: comment_1670065127nVOxSLuzYBnNsg9F0RhjsR.jpg

Pobierz- 57

➤ https://mrugalski.pl/nl/wu/7Ltpa763LnOJZh6ftNJqUjkg

P.S. Publikuję co piątek. Możesz obserwować mnie, mój tag lub zapisać się na newsletter, aby otrzymywać takie zestawienie prosto na maila.

Tagi: #technologia #informatyka #ciekawostki #programowanie #webdev #linux #security

źródło: comment_1669969476uOzmbUXfCJPwf2zqKE9LVV.jpg

Pobierz- 8

Kiedyś zautomatyzuję ten proces ;)

źródło: comment_1669969722KLDl1QH2uiIlmtuVburfAM.jpg

PobierzWidzę, że pojawia się nowa postać na wojnie "Tabs vs Spaces" ;D

3

Cyber Zaczyna Się W Głowie - Security Bez Tabu

Z roku na rok cyberbezpieczeństwo staje się kluczowym aspektem naszego życia - Czy tego chcemy, czy nie,..

z- 0

- #

- #

- #

- #

- #

Tak przegladam poradniki do ansibla i zastawia mnie jedna rzecz czy czasem nie jest powielany ciagle ten sam blad w wszystkich tutorialach aby dodac w ansible.cfg

[defaults]

host_key_checking = Falsealbo

ssh -o "StrictHostKeyChecking no" przy bezposrednim polaczeniu(...) A future release will change the meaning of StrictHostKeyChecking=no to the behaviour of "accept-new

( ͡° ͜ʖ ͡°)

- 2

Nie chcesz żadnych zapytań w shell'u o akceptacje podczas inicjalizacji połączenia przez skrypty.

... bo się po prostu wywali

w ssh StrictHostKeyChecking przestaje mieć sens głównie z powodu kontenerów i ich

- 0

#niebezpiecznik #security #bezpieczenstwo

źródło: comment_16696612445ax0ZXFcC21TK2E9H5IxCO.jpg

Pobierz- 1

- 1

#it #security #bezpieczenstwo

źródło: comment_16694601513JqkDhtQ64hkNXZk8Ufr9g.jpg

Pobierz- 7

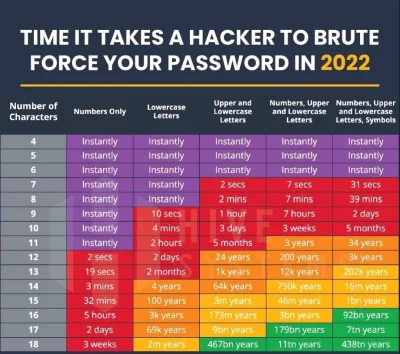

- 4

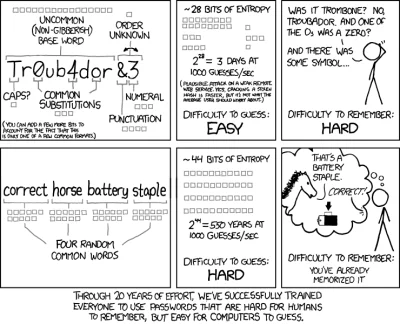

@wycz: podmiana "A" na "4" czy "O" na "0", jest kiepską metodą. Lepiej dodać znak specjalny i dużą literę np. "pneumatyczny" > "pnEum=atyczny".

Jest sporo zasad tworzenia silnych haseł o których się za dużo nie mówi, np. nie dodawaj dużej

2

Czym Są CIS Critical Security Controls Implementation Groups? - Security...

Implementation Groups (IGs) są zalecanymi wytycznymi wdrażania krytycznych kontroli bezpieczeństwa CIS. Tylko co to właściwie znaczy?

z- 1

- #

- #

- #

- #

- #

- #

- 62

➤ https://mrugalski.pl/nl/wu/hNWmPwQsePAc436Kh5rv0g

P.S. Publikuję co piątek. Możesz obserwować mnie, mój tag lub zapisać się na newsletter, aby otrzymywać takie zestawienie prosto na maila.

Tagi: #technologia #informatyka #ciekawostki #programowanie #webdev #linux #security

źródło: comment_1669361539jMm1knZQJagQzb59zZoth9.jpg

Pobierz- 11

Kiedyś zautomatyzuję ten proces ;)

źródło: comment_1669361592pdpUDtBAI79Mp9VyLeOoFa.jpg

Pobierz6

Bezpieczeństwo Systemów Linux - Security Bez Tabu

W tym artykule wyjaśnię na co powinniśmy zwrócić uwagę jeśli chcemy aby nasz Linux był bardziej bezpieczny.

z- 3

- #

- #

- #

- #

- #

- #

- 0

Cześć, właśnie odbyłem dziwną rozmowę po gsm Lycamobile (UK) -> T-Mobile (PL), w jej trakcie osobę z którą rozmawiałem wyrzuciło, mi w telefonie utrzymało połączenie i puściło ostatnie 30 sekund tego co mówiła ta druga osoba jeszcze raz, słowo w słowo jak z nagrania. Jest nie bezpodstawne podejrzenie że jeden z tych numerów jest słuchany przez psy,

- Mirki, lepiej rozpocząć studia #mba (Master of Business Administration) czy #emba (Executive Master of Administration)?

- Nad jaką specjalizacją warto pomyśleć? Nie znam się zbytnio na #programowanie, ale (poza magistrem) mam wieloletnie doświadczenie w prowadzeniu nowoczesnych organizacji i inicjatyw - czy w takim wypadku warto specjalizować się np. z #zarzadzanie w sektorze #it, zważywszy na zarobki? A

źródło: comment_1669149883ipOfOhcLVvcFvv3AxgD60O.jpg

Pobierz- 1

- 1

---

Zaakceptował: LeVentLeCri

Kupiłem nowy #dysk zewnętrzny #ssd od #samsung. Czym powinienem go sprawdzić i zaszyfrować przed zgraniem na niego #dane z innych #dyski, jeżeli korzystam z #macos #macbook? Co będzie najlepsze z punktu widzenia #prywatnosc - czy korzystać z domyślnego oprogramowania Samsunga zawartego na dysku (SamsungPortableSSDSetupMac1.0.pkg)? Jeden z Mirków zasugerował poniższe

źródło: comment_1668797521NkptLaOzKoES59Rzo3uchI.jpg

Pobierz- 0

Co do szyfrować vs. nie szyfrować: szyfrowałbym, w razie czego inaczej zaszyfrowaną kopię danych można mieć w chmurze.

Co do szyfrowania Samsunga vs. Maca vs. innego: nie wiem - najbezpieczniej chyba czymś open-source'owym, prawda?

---

Zaakceptował: LeVentLeCri

- 0

mam problem z szyfrowaniem dysków archiwalnych! dlaczego? bo w razie awarii nie tracimy plików tylko całą zawartość. dlatego dyski archiwalne trzeba zabezpieczać fizycznie + ewentualnie szyfrować na nich dane szczególnie wrażliwe w postaci plików/kontenerów.

za to szyfrowanie dysków podręcznych/przenośnych zdecydowanie tak

- 4

- 64

➤ https://mrugalski.pl/nl/wu/KOD4SY2JyAxMdS2GXsyjYA

P.S. Publikuję co piątek. Możesz obserwować mnie, mój tag lub zapisać się na newsletter, aby otrzymywać takie zestawienie prosto na maila.

Tagi: #technologia #informatyka #ciekawostki #programowanie #webdev #linux #security

źródło: comment_1668754796CrrxR373xjjbuZqaACCpG4.jpg

Pobierz- 14

Kiedyś zautomatyzuję ten proces ;)

źródło: comment_1668754823D6C2wNG2Ml6eNza8kJv85r.jpg

Pobierz

źródło: comment_1668758600lYE4eZjj9Y9AUTcOVB1Pvw.jpg

Pobierz

źródło: comment_1670265450lfZ5PN1FUfCasNpuS3KR5a.jpg

Pobierz