Wszystko

Najnowsze

Archiwum

źródło: comment_9FtolVbwKl3mzpId421ncnD5fz7fJctC.jpg

Pobierz- 11

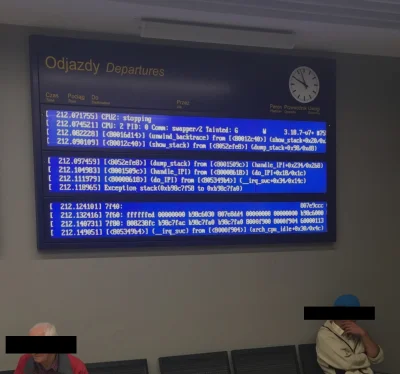

Kopiuję po ssh zawartość dystrybucji live z maszyny wirtualnej, aby zamontować ją w chroocie na systemie, który działa na 2x pendrive 16gb w raid0 ( ͡°( ͡° ͜ʖ( ͡° ͜ʖ ͡°)ʖ ͡°) ͡°)

#linux #hacking #debian #nieprogramowanie

źródło: comment_CxsyI5fg9roIXcWzsqpCc6iGom8gHPxs.jpg

Pobierz- 21

źródło: comment_x8Ye3PW2RqrxIfxK3tgpsgl08inRNqXz.jpg

PobierzKomentarz usunięty przez autora

- 3

- 128

Pomijamy zwroty zakupów wallmarcie, kłamanie odnośnie wieku wieku swoich dzieci żeby wejść za darmo do zoo i inne mniej "eleganckie" zachowania!

Pozwolicie, że zacznę. Oczywiście do niczego nie zachęcamy, tricki są ciekawe same w sobie, ale mogą wiązać się z konsekwencjami.

1)

- 94

- 1

Reakcje firm są takie same jak w przypadku exploitów jednopakietowych czy nie chcą uznawać tego?

#hacking #security #bezpieczenstwo #it

- 1

- 2

@maniac777:

- 2

498

Uważajcie na nowy schemat działania bankowych koni trojańskich

W sieci pojawił się opis nowego schematu oszustwa związanego z kradzieżą środków z rachunku bankowego na prawdopodobnie zainfekowanym komputerze. Tego schematu jeszcze nie znaliśmy, więc posłuchajcie. Na forum Pozycjonowanie i Optymalizacja u...

z- 71

- #

- #

- #

- #

- #

- #

https://niebezpiecznik.pl/post/white-hat-hacking-w-praktyce-czyli-jak-przejalem-11-kont-i-kontrole-nad-21-tysiacami-dolarow-w-kryptowalucie/

#kryptowaluty #steemit #hacking #bezpieczenstwo #security #niebezpiecznik

Komentarz usunięty przez autora

- 0

Komentarz usunięty przez moderatora

#bezpieczenstwo #vpn #proxy #hacking (sorry za spam tagami)

2

Rozmowy przez telefony satelitarne deszyfrowane w czasie rzeczywistym

Telefony satelitarne odgrywają ważną rolę w filmach sensacyjnych – i nie jest to rola wyssana z palca. Może i sieci telefonii komórkowej pokrywają dziś niemal…

z- 10

- #

- #

- #

- #

- #

- #

- 2

53

Przykład zautomatyzowanego ataku SQL Injection - krok po kroku [FILM]

![Przykład zautomatyzowanego ataku SQL Injection - krok po kroku [FILM]](https://wykop.pl/cdn/c3397993/link_XHpUjLBWZZrVeMZc4GbTncQ0Uz6GJSms,w220h142.jpg)

Czy do wykonania ataku typu SQL Injection, potrzebna jest jakakolwiek wiedza techniczna? Niekoniecznie. Przykład ataku z użyciem automatu.

z- 6

- #

- #

- #

- #

- #

- #

- 367

Dziś trochę dłuższe zestawienie - zebrało się całkiem sporo ciekawych znalezisk

1) Jak Dropbox, Reddit, Quora, Tinder itp zdobyli swoich pierwszych użytkowników?

https://www.reddit.com/r/Entrepreneur/comments/2clqa3/how_startups_such_as_dropbox_airbnb_groupon_and/

źródło: comment_RmGYNVpBq7CqXnaV9dr46EoVCzIeVJYq.jpg

Pobierz- 67

Quora - sami pisali pytania i odpowiedzi

Reddit - j.w., ale mieli multikonta

Tinder - zaczęli w jednej miejscowości + zorganizowali imprezę, na którą wejście było tylko jak miałeś zainstalowaną appkę

AirBnB - reklamowali się na Craigslist

8

SQL Injection. Niebezpieczny Poradnik Pentestera [Niebezpiecznik]

![SQL Injection. Niebezpieczny Poradnik Pentestera [Niebezpiecznik]](https://wykop.pl/cdn/c3397993/link_bhSw3tCbBrKSQkGhJ8TNNN2rNo0JnVyc,w220h142.jpg)

W tym odcinku prezentujemy narzędzie do przeprowadzania zautomatyzowanych ataków SQL Injection, o nazwie "SQLmap". Dzięki niemu pentester może przeprowadzić ...

z- 1

- #

- #

- #

- #

- #

Komentarz usunięty przez autora

462

Jak bezpieczny jest hash 256-bit?

Zobrazowanie mocy obliczeniowej potrzebnej do złamania takiego hasha metodą bruteforce. Podstawowy angielski wymagany.

z- 95

- #

- #

- #

- #

- #

- #

Bawił się ktoś w podkładanie payload przez torrenty? Szukam w necie nie mogę nic znaleźć na ten temat, a jak pobieram z publicznych torrentów to mnóstwo podejrzanych stron wyskakuje na wysokich portach

- 0

https://niebezpiecznik.pl/post/weryfikacja-serwisu-pod-katem-atakow-sql-injection-niebezpieczny-poradnik-pentestera-s01e02/

#hacking #security #programowanie #niebezpiecznik i #unknownews bo prowadzi Kuba :)

- 1

- 1

- 16

- 2

Tak są, ale najpierw wrzuć pisemną zgodę sąsiada albo użyj google.

Taka trochę #elektrodastyle.... odpowiedź, ale pytanie do tego skłania.